近日,谷歌宣布完成其內部使用的遠程安全訪問零信任方案BeyondCorp的產品化,并在谷歌云服務上發布銷售。眾所周知,Google的BeyondCorp項目是最早的零信任方案之一,早在2011年,谷歌就開始在內部部署遠程訪問方案BeyondCorp,向員工提供內網應用的安全訪問服務。

谷歌舉了一個零信任應用在谷歌的用例:外包人力資源招聘人員在家中使用自己的筆記本電腦工作時,可以使用我們基于Web的文檔管理系統(除其他外),但前提是他們使用的是最新版本操作系統,并且正在使用諸如安全密鑰之類的防網絡釣魚身份驗證。

谷歌決定在全球新冠疫情肆虐的時候“火線推出”BeyondCorp,是因為谷歌認為全球遠程辦公人員激增已經超出了企業VPN資源的承受范圍,而且谷歌強調BeyondCorp的部署也比VPN快得多。

谷歌云安全總經理Sunil Patti指出:借助BeyondCorp遠程訪問,我們可以在幾天之內幫助您完成此工作,而部署傳統VPN解決方案可能要花費數月的時間。使用BeyondCorp遠程訪問,您可以減輕現有VPN部署的壓力,為已經擁有訪問權限和最需要訪問權限的用戶節省關鍵容量。

目前,BeyondCorp只能對Web應用程序實施訪問控制,但可以在本地或包括谷歌自己的云中實施訪問控制。

谷歌并未透露BeyondCorp的價格,但谷歌已經列出了首批客戶名單(包括Airbnb),這些客戶已經在生產中使用BeyondCorp來訪問G-Cloud。

在這個高度不確定性籠罩的年代,零信任是企業數字化安全轉型和打造可持續數字化競爭力的最關鍵的一次“范型轉移”和“免疫博弈”,也是網絡安全和“安全優先”倒逼IT改革和業務創新的決定性戰役。本期《牛人訪談》我們邀請到了國內較早實施零信任的企業——完美世界的高級安全總監何藝,與大家分享零信任之路的風雨與彩虹,以下是訪談內容:

何藝,現任完美世界高級安全總監,負責完美集團安全工作,從事甲方安全工作十六年,主要專注在企業安全建設、安全架構、零信任、安全分析和響應、APT對抗和數據安全上,在企業安全上有較多深入體會。

一、開始話題之前,能否給我們的讀者介紹下什么是零信任?

何藝:好的,安全的本質我的理解是信任,零信任其實也是在試圖解決信任問題。

說到零信任前,我們先回顧下傳統的邊界安全模型,在傳統邊界安全模型中信任其實是來自你的網絡地址,可以理解為基于IP的信任,IP可信你就是可信的,你的環境是否安全并不是它考慮對象,這種架構在早期蠕蟲時代是能解決問題的,但隨著攻擊方式和威脅多樣化,已經遠遠不能滿足安全需求了。

在新的零信任模型下,信任關系是來自人、設備、應用(資源)的關系,通過這三者建立起信任鏈以及在信任傳遞過程中進行持續校驗,一旦信任鏈失效,權限也就被迅速回收,如下圖:

在零信任架構下,傳統的邊界已經不再重要,即便你在內網同樣也是處于“不可信”狀態,每一次對資源的訪問,都會要經過信任關系的校驗和建立,即內外是一致的策略。

同時安全是建立在信任鏈之上,如果信任鏈被打破,那么對資源的訪問權限則被自動取消。這點是零信任和傳統安全最大的區別,也是比傳統安全更安全的地方。

二、看過您的公眾號文章,你們似乎很早就開始做零信任了,這是基于什么考慮,為什么這么早就敢“吃螃蟹”?

何藝:我們啟動零信任項目是2015年的時候,其實當時并沒有叫零信任架構,因為我是在2015年對google beyondcorp進行了調研和分析,當時零信任概念雖然有了,但并不熱門,google的白皮書里面也沒有類似的說法,所以內部我們一直叫beyondcorp項目,直到最近兩年零信任概念火了后,才統一了叫法。

當時做這個項目主要考慮是下面幾個原因:

1防黑客入侵需求

我們公司主營業務是在線游戲,游戲行業內的黑客入侵比絕大多數互聯網公司要來的嚴峻的多,原因是游戲行業內可獲利的資產很多,這個是遠超一般行業的。很多行業可能最有價值的就是用戶數據了,而這類數據多數情況下不需要用到過多的資源即可弄到,比如暗網交易,而游戲行業內可兌現的數據非常多,不管是代碼還是系統權限都可以獲取暴利。

結果就是會遇到很多高水準的APT攻擊事件,進行長期滲透與潛伏,給整個行業帶了極大的損失。那么對抗難度不一樣,僅僅通過檢測方式來對抗已經不能滿足我們的防護需求了,所以這個是我們首要考慮因素。

2IT基礎環境整固

我們之前的IT基礎環境并不是特別好,存在很多技術債,對安全的影響也比較大。比如不清楚有多少資產、不清楚攻擊暴露面、不清楚管理員、離職賬號權限不回收等等問題。這些問題看似都比較瑣碎也比較低層次,但實際會對安全工作造成比較大的負面影響,比如說:

·不清楚多少資產:資產不清楚導致往往被攻擊很久后都得不到響應,或是成為長期的滲透入口;

·不清楚攻擊暴露面:比如失效的防火墻策略,內網業務對公網暴露等等,這些都是攻擊面,并且因為是未知的暴露,往往安全性都很差,很容易被攻擊成功;

·不清楚管理員:導致即便檢測到安全事件,由于不清楚管理員會讓響應時間過慢,錯失很多時機,不能及時止損;

·離職賬號權限不回收:公司有成百上千個系統,這些系統的權限大多數在離職后都難以得到回收,并且又存在大量的弱口令等問題,這些都會成為以后的攻擊跳板。

上面這些問題急需有統一的方式來進行規整,梳理,這點也是我考慮做零信任的一個重要因素,通過零信任將IT基礎環境進行改造。

3安全投入成本考慮

我們是個不算很小的公司,也沒有到巨頭的體量,這種情況如果只是單純去買商業解決方案,從投入產出比上來看并非很合適,主要有幾下幾點:

·2015年的時候,乙方安全產品大都不能滿足我們需求,不能解決我們的實際問題;

·通過商業產品進行定制開發的成本過高,后期的維護代價也很高,很容易被乙方綁架,不利于自主控制;

·業務發展的過程,商業解決方案會導致總成本不斷增加,并且每隔幾年存在換代問題,不利于長久的投入;

·通過自建方式可以比較好解決信任問題,不管是老板對安全的信任,還是業務對安全的信任,以及內在的信任。

三、能否介紹下你們的零信任項目的實施過程?有哪些可被借鑒的地方?

何藝:項目剛啟動的時候,我們的資源非常有限,所以在做規劃的時候并沒有想做一步到位的方案,而是將整個體系拆解成不同的模塊,分階段來實施,并且在實施的過程中不斷試錯,引入了類似敏捷開發的思路。

零信任的核心思想之一是用戶+設備+應用的信任鏈,基于這個核心思想,我們進行了拆分系統,分步驟實施,最后進行閉環,總體上我們分了三個階段:

1基礎系統階段

這個階段我們主要是解決了一些核心的基礎系統的開發和部署,比如集中化的統一認證架構解決了OTP認證問題,以及集中化鑒權問題。另外還有一個核心系統是應用網關的開發和部署,通過它解決了業務的接入和集中管控問題,很好的收攏了攻擊面。這兩個基礎系統部署完后,賬號基本也就同步梳理完了,實現了統一賬號、統一認證、統一鑒權的目標。

2擴展系統階段

這個階段我們主要做了擴展工作,包括零信任APP中的工作臺,安全資產庫、SOC等系統,通過這些系統可以實現資產管控,告警分析,移動辦公集成等功能,大幅擴展了架構能力。

3架構閉環

第三個階段我們windows、mac端的agent,網絡準入系統等模塊全部開發完畢,實現了零信任中最重要的一環,用戶+設備+應用的信任連建立,可以對特定業務啟用高強度的防護策略,以及設備的網絡準入等控制,實現了全端、全鏈路的防護。

四、從過來人的角度,你怎么看待零信任架構給企業帶來的價值?

何藝:我覺得任何事情都有正負兩方面的效果,安全方案也是這樣,一個安全方案的實施除了帶了正面效果外,一定會引入新的問題,帶來一些負面效果,零信任架構也是如此,它并不是銀彈,同樣有正負價值:

1正面價值

正面價值上,通過零信任我們把IT基礎架構進行了大幅改造,涉及用戶賬號、網絡、終端、業務應用、認證授權、資產管控等等,通過安全的推動將IT基礎環境的能力往前推進了一大步,變得更像一個現代化的互聯網公司架構了,安全在某些方面甚至帶來了效率的提升。

2負面價值

但另外一方面來說,通過零信任也大大將風險集中了,不管是單點風險帶來的隱患,安全運營和管理能力帶來的挑戰也大幅增強,安全的責任也變得更加重大,并且存在因為安全管理不善導致業務中斷的風險,這些都是零信任架構帶來的新挑戰。

五、零信任的實施成本如何,投入大嗎,采用何種方式實施較好?

何藝:因為我們實施的時候并沒有現成的商業解決方案,所以主要靠自研的方式,采用的是以時間換空間的做法,所以耗時很長,投入還是比較大的。

所以從我們的過去經驗來看,如果是要完全自研的方式來做,涉及的系統和組件還是不少,包括踩坑這些會導致時間周期很長,如果你希望盡快見效,自研未必是一個特別好的選擇。

這兩年尤其是今年也多了很多商業解決方案,這部分我了解并不是很多,不好過多評估,但需要留意的是很多商業方案并未經過大規模的實踐,所以可能會變成小白鼠,并且零信任上去容易下來難,這點可能要適當注意下。

六、你們在實施的過程中,有遇到一些坑嗎?

何藝:坑還是挺多的,基本上每個系統,每個實施環境都會遇到坑,有些是提前可以預料的,有些是完全預料不到的,比如核心業務程序假死、網絡存儲只讀、用戶小白看不懂手冊,這些都是坑。

所以遇到是坑是一定的,重要的是對遇到的坑要有快速解決的能力以及一定的抗壓能力和公司領導層的信任和支持,這些是能否把坑踏平踩過去的關鍵因素。

七、你是怎么看待最近兩年零信任突然火了起來,它會給安全行業帶來哪些影響?

何藝:我想零信任的火爆,既有外部因素也有內在內涵,從外部因素來說,越來越多的業務入網,外部環境對抗加強,這些都是現實因素。從內在內涵上來看,傳統安全架構的失效,合規安全的流于表面,企業內在安全需求增強,這些因素都導致了對安全的要求越來越高。

這樣也推動安全不能再停留在救火隊長或是邊緣部門的角色上,而零信任在google等大型互聯網企業中的落地,這些無疑給企業安全建設提供了新的思想,勢必會導致一些有能力的團隊追隨,同時安全市場也會受到刺激,催生出更多的乙方來提供服務,給不具備能力的團隊使用。

我想零信任在未來應該會長期發展下去,不會只是曇花一現,但需要注意的是,零信任架構也是一個強運營的安全架構,企業是否能夠控制好架構自身的風險,是否具備能力或是由行業提供能力來支持,也是值得觀察的事情。

責任編輯:gt

-

谷歌

+關注

關注

27文章

6254瀏覽量

111372 -

筆記本電腦

+關注

關注

9文章

1478瀏覽量

52232 -

應用程序

+關注

關注

38文章

3344瀏覽量

60251

發布評論請先 登錄

什么是 SASE?| 安全訪問服務邊緣

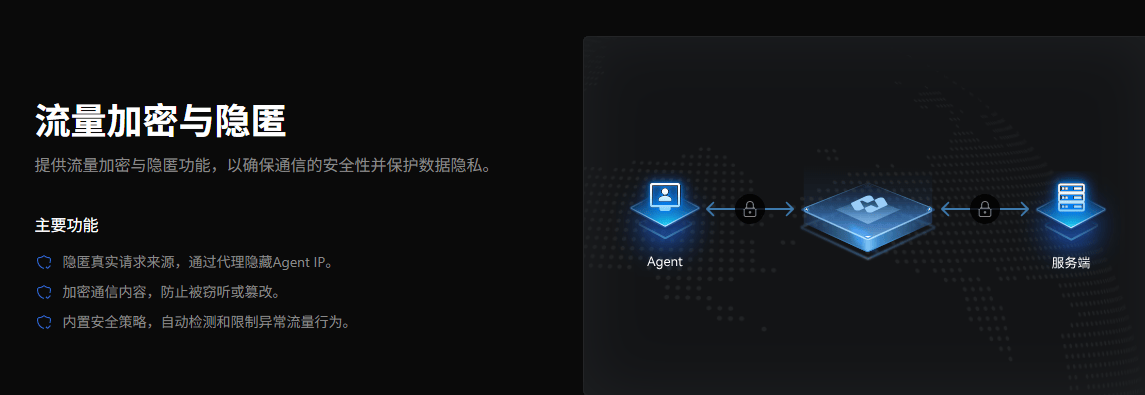

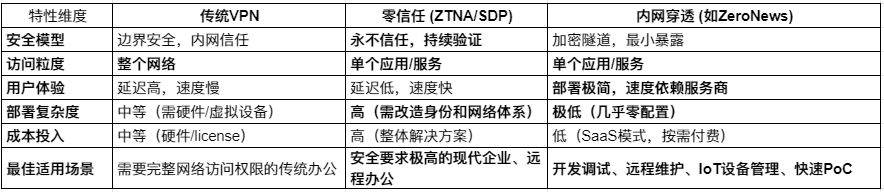

企業安全訪問網關:ZeroNews反向代理

華為入選IDC中國智能安全訪問服務邊緣領導者類別

遠程訪問內網MySQL數據庫?這個方案更簡單

芯盾時代新一代零信任防護體系筑牢智能時代安全基座

零信任+DeepSeek企業數字化更安全 芯盾時代全線產品接入DeepSeek

谷歌發布遠程安全訪問零信任方案,向員工提供內網的安全訪問服務

谷歌發布遠程安全訪問零信任方案,向員工提供內網的安全訪問服務

評論