對于越來越多手機廠商在原來Android系統(tǒng)上修改內(nèi)核的做法,谷歌真的是看不下去了,其警告廠商,修改Android內(nèi)核代碼的行為將會暴露更多的安全Bug。

Google Project Zero團隊表示,以三星為代表的多家智能手機廠商通過添加下游自定義驅動的方式,直接硬件訪問Android的Linux內(nèi)核會創(chuàng)建更多的漏洞,導致現(xiàn)存于Linux內(nèi)核的多項安全功能失效。

上述情況在Android手機廠商中非常普遍。也就是說,這些廠商向Linux Kernel中添加未經(jīng)上游(upstream)內(nèi)核開發(fā)者審核的下游(downstream)代碼,增加了與內(nèi)存損壞有關的安全性錯誤。

Google Project Zero還詳細解釋了為什么會有這樣的后果,即Android通過鎖定可以訪問設備驅動程序的進程(通常是特定于供應商的)來減少此類代碼對安全性的影響,其中一個最明顯的例子是,較新的Android手機通過專用的幫助程序來訪問硬件,這些幫助程序在Android中統(tǒng)稱為硬件抽象層(HAL)。

最后,Google Project Zero團隊建議智能手機制造商使用Linux中已經(jīng)存在的直接硬件訪問功能,而不是更改內(nèi)核代碼,這樣可以阻止攻擊者首先獲得該訪問權限。

責任編輯:wv

-

Android

+關注

關注

12文章

4026瀏覽量

133978 -

谷歌

+關注

關注

27文章

6254瀏覽量

111377

發(fā)布評論請先 登錄

Linux內(nèi)核bug狩獵指南:從棧跟蹤到修復,官方文檔教你搞定系統(tǒng)核心故障

MTK Android 13狀態(tài)欄耳機圖標“失蹤”?這個SystemUI配置修改幫你找回

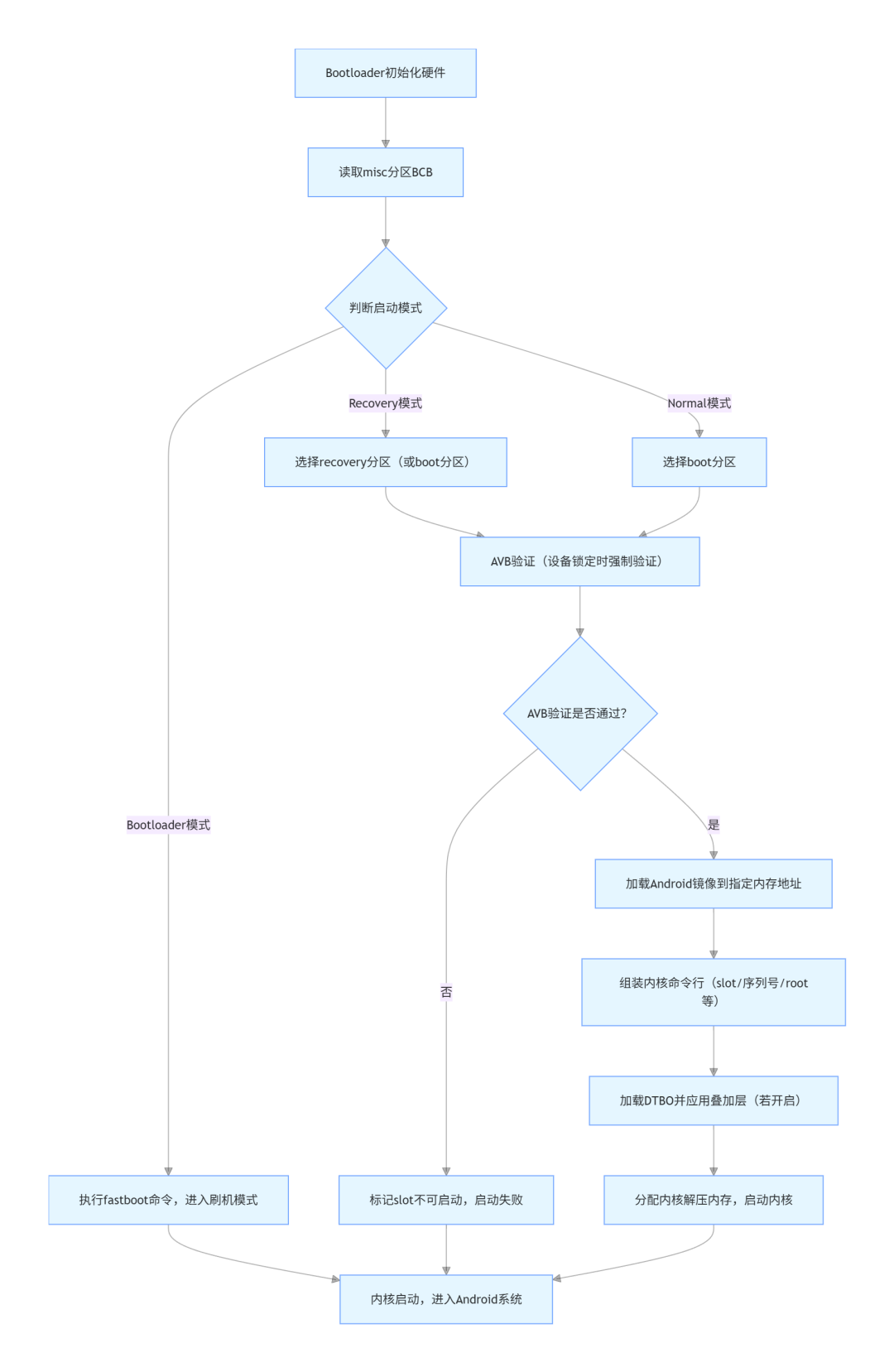

深入解析rk平臺Android Bootloader核心代碼:從啟動流程到AVB驗證

nordic NRF54藍牙設備在Google Pixel 10上“聽診”藍牙信道示例

谷歌查找我的設備配件(Google Find My Device Accessory)詳解和應用

谷歌全新Android助力提高開發(fā)效率

CY8C4128LQI-BL543無法掃描PC和Android手機,為什么?

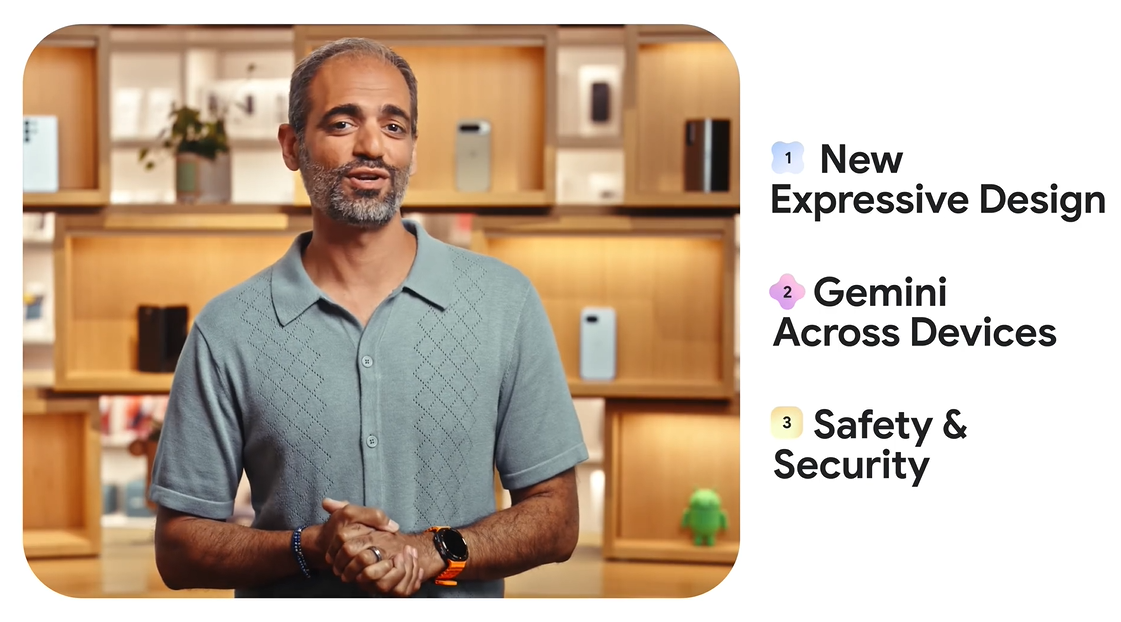

谷歌I/O 2025大會前透露:Android 16接入Gemini,智能手機、XR設備升級

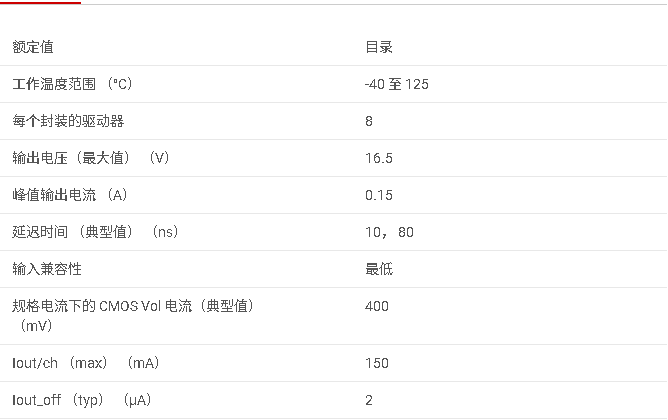

TPL9202 具有 5V LDO 和欠壓檢測功能的 24V、8 通道 NMOS 低側驅動器數(shù)據(jù)手冊

基于RV1126開發(fā)板修改CAN內(nèi)核設備樹

基于RV1126開發(fā)板修改GPIO內(nèi)核設備樹

谷歌向手機廠商發(fā)出警告 修改Android內(nèi)核代碼將暴露更多的安全Bug

谷歌向手機廠商發(fā)出警告 修改Android內(nèi)核代碼將暴露更多的安全Bug

評論