。與其他攻擊方式相比,CSRF 攻擊不需要獲取用戶的敏感信息(如用戶名和密碼),而是利用了用戶和網(wǎng)站之間的信任關(guān)系,使得攻擊者可以在用戶不知情的情況下執(zhí)行未經(jīng)授權(quán)的操作,從而導(dǎo)致嚴(yán)重的后果。

2024-01-02 10:12:29 4276

4276

的先驅(qū)者,將致力于研究、研發(fā)全面系統(tǒng)的智慧建筑網(wǎng)絡(luò)安全、智慧城市網(wǎng)絡(luò)安全、智慧園區(qū)網(wǎng)絡(luò)安全、智慧工地網(wǎng)絡(luò)安全、協(xié)同平臺網(wǎng)絡(luò)安全的解決方案及信息安全產(chǎn)品,為建筑物聯(lián)網(wǎng)+互聯(lián)網(wǎng)全生命周期的安全運(yùn)營保駕護(hù)航! `

2020-02-17 17:39:12

物聯(lián)網(wǎng)設(shè)備市場預(yù)計將從2020年的248億美元增長到2029年的1083億美元。到2023年,將有430億個物聯(lián)網(wǎng)設(shè)備連接起來,而5G網(wǎng)絡(luò)將處理設(shè)備間無比龐大的通信。物聯(lián)網(wǎng)優(yōu)勢物聯(lián)網(wǎng)設(shè)備的推出有很多

2020-08-20 17:49:37

中一種極具威脅性的高級攻擊手法。攻擊者通過精心構(gòu)造惡意流量,使其能夠成功繞過各類安全設(shè)備的檢測機(jī)制,實(shí)現(xiàn)“隱身”攻擊。這種攻擊不僅隱蔽性強(qiáng),而且技術(shù)復(fù)雜度高,能有效規(guī)避傳統(tǒng)安全設(shè)備的檢測。

主要逃逸技術(shù)分析

2025-11-17 16:17:10

的賭場,其物聯(lián)網(wǎng)設(shè)備——智能魚缸連接互聯(lián)網(wǎng),可以實(shí)現(xiàn)自動喂食并保持環(huán)境溫度、清潔度。不過,就是這樣一個看似不起眼的物聯(lián)網(wǎng)設(shè)備,卻成了黑客攻擊的目標(biāo)。因?yàn)樗Q得上是整個賭場內(nèi)部網(wǎng)絡(luò)的“后門”——最薄

2018-10-29 14:51:54

體系安全性的復(fù)雜程度可想而知。而有分析指出,在針對物聯(lián)網(wǎng)的攻擊中,有83%的攻擊目標(biāo)針對的是邊緣終端設(shè)備,而這個數(shù)以百億計的最龐大的群體卻恰恰是物聯(lián)網(wǎng)中最疏于防范的安全“短板” 。

2019-07-17 06:37:28

一些復(fù)雜、危險和機(jī)械的工作。所以物聯(lián)網(wǎng)機(jī)器/感知節(jié)點(diǎn)多數(shù)部署在無人監(jiān)控的場景中。那么攻擊者就可以輕易地接觸到這些設(shè)備,從而對他們造成破壞,甚至通過本地操作更換機(jī)器的軟硬件。

2019-07-19 06:56:18

嵌入式系統(tǒng)設(shè)計師學(xué)習(xí)筆記二十一:網(wǎng)絡(luò)安全基礎(chǔ)①——網(wǎng)絡(luò)攻擊網(wǎng)絡(luò)攻擊分為兩種:被動攻擊和主動攻擊被動攻擊:指攻擊者從網(wǎng)絡(luò)上竊聽他人的通信內(nèi)容。通常把這類攻擊成為截獲。典型的被動攻擊手段:流量分析:通過

2021-12-23 07:00:40

能導(dǎo)致在推理時間下機(jī)器學(xué)習(xí)模型的性能較差或甚至失敗。推理時的攻擊:對抗性的例子在推理階段也必須保證用戶的隱私。當(dāng)對私人或敏感數(shù)據(jù)進(jìn)行推斷時,這尤其重要。用戶也可以是攻擊者。作為攻擊手段,用戶可以使用所謂

2019-05-29 10:47:34

了解CC攻擊的原理及如果發(fā)現(xiàn)CC攻擊和對其的防范措施。 1、攻擊原理 CC攻擊的原理就是攻擊者控制某些主機(jī)不停地發(fā)大量數(shù)據(jù)包給對方服務(wù)器造成服務(wù)器資源耗盡,一直到宕機(jī)崩潰。CC主要是用來攻擊頁面

2013-09-10 15:59:44

:OpenHarmony終端)涉及人們生活的方方面面,成了記錄人們?nèi)粘P袨閿?shù)據(jù)和隱私信息的重要載體。不可避免地,這讓OpenHarmony終端成了網(wǎng)絡(luò)黑客的攻擊目標(biāo),一旦發(fā)現(xiàn)設(shè)備存在安全漏洞,攻擊者就會針對漏洞進(jìn)行

2022-09-15 10:31:46

的方式運(yùn)作,這樣的特性,經(jīng)常被惡意攻擊者,運(yùn)用做為尋找系統(tǒng)漏洞的工具,藉此繞過預(yù)設(shè)的安全機(jī)制或取得受保護(hù)的資料。這方法之所以被攻擊者經(jīng)常使用,其根本原因不外乎相關(guān)攻擊設(shè)備簡單、容易取得且成本低廉,并且其

2023-08-25 08:23:41

用于高安全需求的應(yīng)用中,除具備有極高的效能外,更能有效抵擋攻擊者的入侵與信息竊取,無論這攻擊是來自于網(wǎng)絡(luò)或是對MCU本身的攻擊。 M2354針對常用的密碼學(xué)算法AES、ECC與RSA更加入了旁路攻擊

2022-03-01 14:19:26

靜態(tài)頁面由于動態(tài)頁面打開速度慢,需要頻繁從數(shù)據(jù)庫中調(diào)用大量數(shù)據(jù),對于cc攻擊者來說,甚至只需要幾臺肉雞就可以把網(wǎng)站資源全部消耗,因此動態(tài)頁面很容易受到cc攻擊。正常情況靜態(tài)頁面只有幾十kb,而動態(tài)

2022-01-22 09:48:20

的網(wǎng)絡(luò)安全威脅,它一直是網(wǎng)絡(luò)基礎(chǔ)架構(gòu)中較弱的一環(huán)。 我們先來看看DNS服務(wù)器的威脅之一:DDoS攻擊。DDoS攻擊,即分布式拒絕服務(wù)攻擊,攻擊者通過控制大量的傀儡機(jī),對目標(biāo)主機(jī)發(fā)起洪水攻擊,造成服務(wù)器癱瘓

2019-10-16 15:21:57

,如果某個IP針對性地發(fā)起了第二次請求,則該IP是可被信任的;相對地,如果某個IP在規(guī)定的超時時間內(nèi)并沒有發(fā)起第二次請求,則該IP將被判定為攻擊者。由以上信息我們可以知道,這三種手段其原理都是通過將原來

2019-10-16 15:28:36

特洛伊木馬 特洛伊木馬(簡稱木馬)是一種C/S結(jié)構(gòu)的網(wǎng)絡(luò)應(yīng)用程序,木馬程序一般由服務(wù)器端程序和控制器端程序組成。“中了木馬”就是指目標(biāo)主機(jī)中被安裝了木馬的服務(wù)器端程序。若主機(jī)“中了木馬”,則攻擊者就可以

2011-02-26 16:56:29

正確響應(yīng)的重要前提。然而由于攻擊者會使用地址欺騙等技術(shù)來隱藏自己的真實(shí)位置,且報文在網(wǎng)上傳輸所經(jīng)過的路由器通常只關(guān)注報文的目的地址而忽略其源地址,因而隱藏了攻擊源的攻擊者很難被發(fā)現(xiàn)。作為當(dāng)前具有研究

2009-06-14 00:15:42

工程及白盒/黑盒網(wǎng)上應(yīng)用程式滲透測試技術(shù),進(jìn)行全面的漏洞分析。」經(jīng)過分析,研究小組發(fā)現(xiàn)了系統(tǒng)中的一系列漏洞,比如丟失的認(rèn)證和跨網(wǎng)站腳本,攻擊者可以利用這些漏洞操縱固件或非法訪問用戶數(shù)據(jù)。解決方案通過

2022-02-26 11:03:44

內(nèi)的程序,這就是所謂單片機(jī)加密或者說鎖定功能。事實(shí)上,這樣的保護(hù)措施很脆弱,很容易被破解。單片機(jī)攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計上的漏洞或軟件缺陷,通過多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序。 單片機(jī)攻擊技術(shù)解析 目前,攻擊單片機(jī)主要有四種技術(shù),分別是:

2021-12-13 07:28:51

作者:ARC處理器,產(chǎn)品營銷經(jīng)理,Angela Raucher當(dāng)為物聯(lián)網(wǎng)應(yīng)用增加額外安全措施時,如加密和授權(quán)措施,黑客必須花費(fèi)更多努力才能獲得所需信息、或破壞網(wǎng)絡(luò)工作。他們所花費(fèi)的努力和時間將取決于

2019-07-26 07:13:05

成本的開銷緣故,若通過適當(dāng)?shù)姆椒ㄔ鰪?qiáng)了抵御DOS 的能力,也就意味著加大了攻擊者的攻擊成本,那么絕大多數(shù)的攻擊者將無法繼續(xù)下去而放棄,也就相當(dāng)于成功的抵御了DOS攻擊。1、采用高性能的網(wǎng)絡(luò)設(shè)備引首先要保證

2019-01-08 21:17:56

變得更加難以防御。此外,隨著自動駕駛汽車、物聯(lián)網(wǎng)設(shè)備、移動終端等越來越多的智能設(shè)備入網(wǎng),這些設(shè)備一旦被入侵都可能成為發(fā)起DDoS的僵尸網(wǎng)絡(luò),產(chǎn)生海量的攻擊報文。DDoS攻擊往往是出于商業(yè)利益,據(jù)阿里云

2018-11-28 15:07:29

攻擊著可能從最簡單的操作開始,假如密鑰存儲在外部存儲器,攻擊者只需簡單地訪問地址和數(shù)據(jù)總線竊取密鑰。即使密鑰沒有連續(xù)存放在存儲器內(nèi),攻擊者仍然可以**外部代碼,確定哪個存儲器包含有密碼。引導(dǎo)

2011-08-11 14:27:27

隨著物聯(lián)網(wǎng)(IoT)的發(fā)展,近年來所部署的連接設(shè)備也與日俱增,這促使針對物聯(lián)網(wǎng)的攻擊數(shù)量急劇上升。這些攻擊凸顯了一個非常現(xiàn)實(shí)的需求:為互聯(lián)設(shè)備的整個價值鏈提供更有效的安全措施。這個價值鏈包括了如

2019-07-22 07:41:58

,智能家居及娛樂等則會發(fā)生個人信息被竊取的風(fēng)險。因此如何從裝置本身就做好安全防護(hù)是聯(lián)網(wǎng)產(chǎn)品在設(shè)計規(guī)劃初期就必須審慎思考的項目。

物聯(lián)網(wǎng)設(shè)備安全必須保護(hù)系統(tǒng)、網(wǎng)絡(luò)和數(shù)據(jù)免受廣泛的物聯(lián)網(wǎng)安全攻擊,這些攻擊可

2023-08-21 08:14:57

引入由隨機(jī)數(shù)生成器產(chǎn)生的隨機(jī)數(shù)作為時間戳或序列號,系統(tǒng)能夠識別并拒絕重復(fù)使用的舊消息,從而防止攻擊者利用歷史信息進(jìn)行欺詐。此外,隨機(jī)數(shù)生成器還可以用于生成藍(lán)牙網(wǎng)絡(luò)中的網(wǎng)絡(luò)密鑰和會話密鑰,這些密鑰用于

2024-11-08 15:38:22

接的方法來控制硅芯片上的電路——例如通過將微控制器上的信號線與攻擊者的電子設(shè)備相連,從而讀取信號線上傳輸?shù)谋C軘?shù)據(jù),或?qū)⒆约旱臄?shù)據(jù)注入到芯片中。 物理攻擊 獲取保密信號的探針 防止物理攻擊的首要措施

2018-12-05 09:54:21

保護(hù)屏障。由于大多數(shù)網(wǎng)絡(luò)惡意攻擊都是對網(wǎng)絡(luò)的主節(jié)點(diǎn)進(jìn)行攻擊,而軟件防火墻會定期掃描網(wǎng)絡(luò)主節(jié)點(diǎn),尋找可能存在的安全隱患并及時清理,不給攻擊者可乘之機(jī)。2、硬件防御主要指機(jī)房的帶寬冗余、機(jī)器的處理速度

2019-05-07 17:00:03

論文在對攻擊知識和攻擊知識庫進(jìn)行綜合分析的基礎(chǔ)上,針對網(wǎng)絡(luò)設(shè)備的抗攻擊能力測試要求,提出了一種面向抗攻擊測試的攻擊知識庫設(shè)計方案。該方案既著眼于被測目標(biāo)的

2009-08-12 09:05:18 17

17 提出了一種基于模擬攻擊的網(wǎng)絡(luò)安全風(fēng)險評估分析方法.在提取目標(biāo)系統(tǒng)及其脆弱性信息和攻擊行為特征的基礎(chǔ)上,模擬攻擊者的入侵狀態(tài)改變過程,生成攻擊狀態(tài)圖,并給出其生成算

2010-01-09 15:36:05 14

14 針對 網(wǎng)絡(luò)安全 的評估問題,提出了基于攻擊者角度的評估模型,并以此為依據(jù)建立評估指標(biāo)體系。在此基礎(chǔ)上,借助AHP灰色理論對網(wǎng)絡(luò)的安全屬性在網(wǎng)絡(luò)攻擊過程中遭受的破壞程度進(jìn)

2011-07-13 11:08:25 21

21 攻擊圖模型是網(wǎng)絡(luò)風(fēng)險評估的主要技術(shù)之一,其通過攻擊步驟之間的因果關(guān)系來描述攻擊者從初始狀態(tài)到目標(biāo)狀態(tài)的攻擊過程,分析的整個過程也是以某種形式化方式表述的圖數(shù)據(jù)為基礎(chǔ)的,但分析時很少考慮網(wǎng)絡(luò)鏈路、網(wǎng)絡(luò)

2017-11-21 16:41:59 1

1 隨著攻擊者與攻擊計劃變得日益縝密和成熟,加上消費(fèi)者越來越能接納新的技術(shù),在推動物聯(lián)網(wǎng)擴(kuò)展的同時,也提高了接收物聯(lián)網(wǎng)邊緣節(jié)點(diǎn)“誘餌”的機(jī)率。如何做好準(zhǔn)備以防范新的釣魚詐騙攻擊?

2017-11-24 17:31:01 994

994 CSRF(Cross Site Request Forgery),中文是跨站點(diǎn)請求偽造。CSRF攻擊者在用戶已經(jīng)登錄目標(biāo)網(wǎng)站之后,誘使用戶訪問一個攻擊頁面,利用目標(biāo)網(wǎng)站對用戶的信任,以用戶身份在攻擊頁面對目標(biāo)網(wǎng)站發(fā)起偽造用戶操作的請求,達(dá)到攻擊目的。

2017-11-27 13:31:01 2102

2102

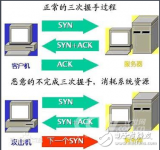

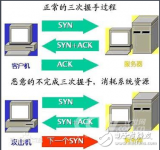

拒絕服務(wù)攻擊即攻擊者想辦法讓目標(biāo)機(jī)器停止提供服務(wù)或資源訪問。這些資源包括磁盤空間、內(nèi)存、進(jìn)程甚至網(wǎng)絡(luò)帶寬,從而阻止正常用戶的訪問。其實(shí)對網(wǎng)絡(luò)帶寬進(jìn)行的消耗性攻擊只是拒絕服務(wù)攻擊的一小部分,只要能夠?qū)?b class="flag-6" style="color: red">目標(biāo)造成麻煩

2017-12-28 11:04:56 1087

1087

提出一種能對安全協(xié)議進(jìn)行分析的自動化驗(yàn)證機(jī)制。提出需求的概念,認(rèn)為需求是攻擊者未知但又對攻擊者合成目標(biāo)項至關(guān)重要的知識集合,并建立了以需求為中心的攻擊者模型;設(shè)計一種以攻擊者為中心的狀態(tài)搜索方式

2018-01-09 11:05:13 0

0 在隨著移動網(wǎng)絡(luò)興起,網(wǎng)絡(luò)黑客也變得更加猖獗。 信息安全廠商趨勢科技指出,因人們透過網(wǎng)絡(luò)進(jìn)行不安全的連線情況越來越普遍,明年黑客的活動將也將越發(fā)旺盛。趨勢科技指出,明年黑客將以“數(shù)字勒索”、“鎖定物聯(lián)網(wǎng)漏洞”以及“攻擊區(qū)塊鏈”等3種手法,做為明年網(wǎng)絡(luò)攻擊的主力。

2018-01-18 14:37:09 1818

1818 隨著網(wǎng)絡(luò)攻擊技術(shù)的不斷發(fā)展,多步性成為目前網(wǎng)絡(luò)攻擊行為的主要特點(diǎn)之一。攻擊行為的多步性是指攻擊者利用目標(biāo)網(wǎng)絡(luò)中的一些漏洞,通過實(shí)施蓄意的多步驟攻擊行為來達(dá)到最終的攻擊目的。具有多步性的攻擊行為簡稱為

2018-02-06 15:11:36 0

0 越來越復(fù)雜的網(wǎng)絡(luò)犯罪開始出現(xiàn)在人們的視線中,網(wǎng)絡(luò)攻擊者比以往更具組織性和復(fù)雜性。對于企業(yè)來說應(yīng)對網(wǎng)絡(luò)安全威脅,他們需要負(fù)責(zé)并改變運(yùn)營方式。但還是會存在某些脆弱狀態(tài),本文將討論CIO如何應(yīng)對網(wǎng)絡(luò)攻擊的措施。

2018-02-11 09:05:44 1183

1183 專注于滲透測試和安全服務(wù)的英國網(wǎng)絡(luò)安全公司Pen Test Partners在近日發(fā)出警告稱,即使擁有先進(jìn)的加密方案,由成千上萬供應(yīng)商提供的超過1億臺物聯(lián)網(wǎng)設(shè)備也容易受到“Z-Wave降級攻擊”的影響,從而導(dǎo)致攻擊者能夠在未經(jīng)授權(quán)的情況下訪問用戶設(shè)備。

2018-05-29 17:12:00 1290

1290 反射放大攻擊采用可能合法的第三方組件向目標(biāo)發(fā)送攻擊流量,以此隱藏攻擊者的身份。攻擊者將數(shù)據(jù)包發(fā)送給反射器服務(wù)器,并將源 IP 地址設(shè)為目標(biāo)用戶 IP。這樣間接地使目標(biāo)淹沒于響應(yīng)數(shù)據(jù)包,從而耗盡目標(biāo)的可用資源。

2018-04-12 15:35:34 7500

7500

大量物聯(lián)網(wǎng)設(shè)備等于為企業(yè)網(wǎng)絡(luò)敞開大門,使企業(yè)更容易受到網(wǎng)絡(luò)攻擊。Gartner報告指出,在企業(yè)加速采用物聯(lián)網(wǎng)設(shè)備趨勢下,2020前年將有超過200億個物聯(lián)網(wǎng)設(shè)備,數(shù)十億臺連網(wǎng)設(shè)備將徹底改變資料處理和使用方式,同時也將大幅增加企業(yè)安全風(fēng)險。

2018-06-25 10:30:00 3497

3497 攻擊者會收集足夠的信息,以利用現(xiàn)有的漏洞或挖掘新的漏洞對設(shè)備發(fā)起攻擊行為。如果攻擊者拿不到可以利用的信息,設(shè)備的安全隱患也就不會存在。物聯(lián)網(wǎng)弱設(shè)備一般會暴露哪些信息呢?從信息的未知看,可以分為本地的信息和網(wǎng)絡(luò)中的信息兩類。接下來,將從這兩方面介紹物聯(lián)網(wǎng)弱設(shè)備存在的安全隱患。

2018-04-18 13:33:02 2191

2191

人們一般認(rèn)為這種攻擊方式需要社會工程的參與,因?yàn)?iPhone 機(jī)主至少需要點(diǎn)擊 iPhone 設(shè)備上的彈窗以同意與攻擊者的設(shè)備進(jìn)行配對。但這并不難實(shí)現(xiàn),用戶經(jīng)常會在匆忙中連接陌生人的筆記本為手機(jī)臨時充電,而沒有在意與陌生人進(jìn)行配對。

2018-04-21 10:29:25 5254

5254 “邪惡女傭攻擊”針對的是已關(guān)閉和無人看管的計算設(shè)備。這種攻擊的特征是:攻擊者能在其設(shè)備所有者不知情的情況下多次訪問目標(biāo)設(shè)備。

2018-05-04 10:27:20 3335

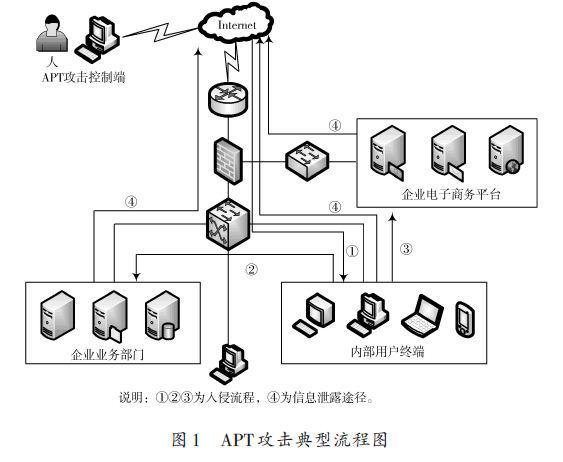

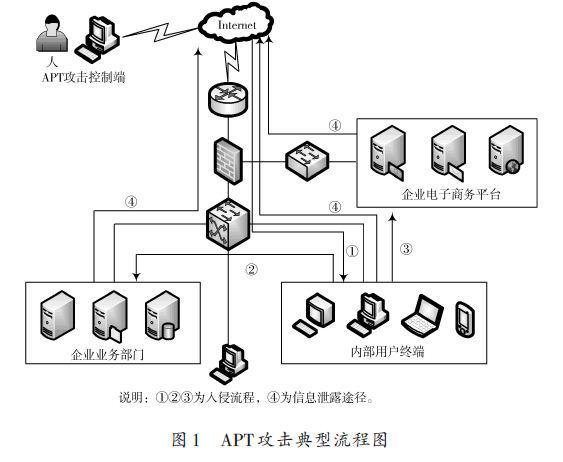

3335 核心資料為目的所發(fā)動的網(wǎng)絡(luò)攻擊和侵襲行為,其攻擊方式比其他攻擊方式更為隱蔽,在發(fā)動APT攻擊前,會對攻擊對象的業(yè)務(wù)流程和目標(biāo)進(jìn)行精確的收集,挖掘攻擊對象受信系統(tǒng)和應(yīng)用程序的漏洞。攻擊者會針對性的進(jìn)行

2018-11-19 07:55:00 13204

13204

隨著物聯(lián)網(wǎng)設(shè)備日益普及,企業(yè)面臨的網(wǎng)絡(luò)攻擊風(fēng)險也在與日俱增。如果企業(yè)遭受黑客攻擊,最糟糕的情況有哪些?

2018-09-20 11:10:48 7004

7004 物聯(lián)網(wǎng)設(shè)備安全的管理原則并不是使設(shè)備無懈可擊,您做不到這一點(diǎn)。而是要讓狡猾的攻擊者明白,攻擊付出的代價大于收益。作出這個決定不僅需要了解被攻擊的設(shè)備能夠帶來哪些損害,也需要仔細(xì)研究物聯(lián)網(wǎng)設(shè)備中的哪些部分需要保護(hù)以及如何保護(hù)。

2018-10-16 09:15:00 4221

4221 傳統(tǒng)計算機(jī)術(shù)語中,重放攻擊(Replay Attacks)又稱重播攻擊、回放攻擊,是指攻擊者發(fā)送一個目的主機(jī)已接收過的數(shù)據(jù)包,來達(dá)到欺騙系統(tǒng)的目的。重放攻擊在任何網(wǎng)絡(luò)通過程中都可能發(fā)生,是計算機(jī)世界黑客常用的攻擊方式之一。

2018-09-30 14:42:37 2768

2768 物聯(lián)網(wǎng)攻擊面是指網(wǎng)絡(luò)中物聯(lián)網(wǎng)設(shè)備以及相關(guān)軟件和基礎(chǔ)設(shè)施中所有潛在安全漏洞的總和,無論是本地網(wǎng)絡(luò)還是整個互聯(lián)網(wǎng)。

2018-10-26 14:50:48 2081

2081 網(wǎng)絡(luò)嗅探攻擊中,攻擊者從網(wǎng)絡(luò)節(jié)點(diǎn)或鏈路捕獲和分析網(wǎng)絡(luò)通信數(shù)據(jù)、監(jiān)視網(wǎng)絡(luò)狀態(tài)、竊取用戶名和密碼等敏感信息。在攻擊發(fā)生時,攻擊者通常處于靜默狀態(tài),傳統(tǒng)的網(wǎng)絡(luò)防護(hù)手段如防火墻、入侵檢測系統(tǒng)(IDS)或入侵

2018-11-20 16:31:40 9

9 根據(jù)全球網(wǎng)絡(luò)安全領(lǐng)頭羊BeyondTrust公司的最新調(diào)查,物聯(lián)網(wǎng)設(shè)備將在2019年成為惡意軟件攻擊的主要目標(biāo)。這條消息不足為怪,因?yàn)槿觞c(diǎn)仍然存在于物聯(lián)網(wǎng)的核心。

2019-01-16 15:00:05 3407

3407 根據(jù)全球網(wǎng)絡(luò)安全領(lǐng)頭羊BeyondTrust公司的最新調(diào)查,物聯(lián)網(wǎng)設(shè)備將在2019年成為惡意軟件攻擊的主要目標(biāo)。這條消息不足為怪,因?yàn)槿觞c(diǎn)仍然存在于物聯(lián)網(wǎng)的核心。

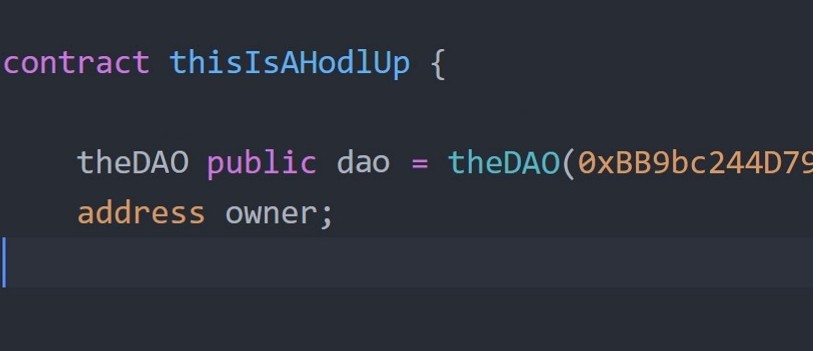

2019-01-17 16:23:36 1956

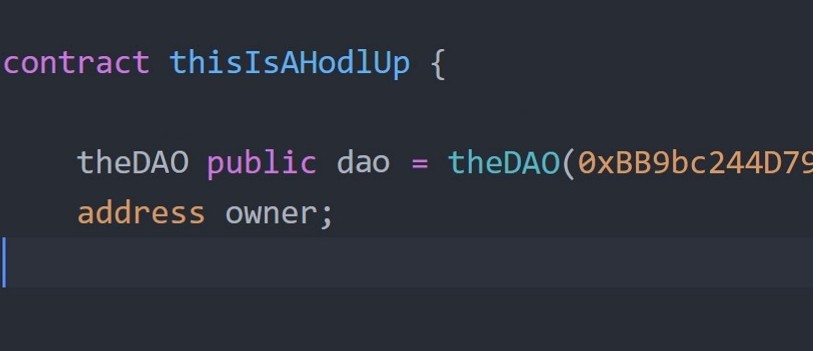

1956 當(dāng)攻擊者通過遞歸調(diào)用目標(biāo)的退出函功能從目標(biāo)中抽走資金時,就會發(fā)生重發(fā)式攻擊,DAO就是這種情況。當(dāng)合約在發(fā)送資金前未能更新其狀態(tài)(用戶余額)時,攻擊者可以連續(xù)調(diào)用撤回功能來耗盡合約的資金。只要攻擊者接收到以太幣,攻擊者的合約就會自動調(diào)用它的撤回功能,該功能將會被寫入以再次調(diào)用撤回的算法中。

2019-03-07 11:36:03 927

927

DDoS,分布式拒絕服務(wù)攻擊,是一種從未缺席的網(wǎng)絡(luò)攻擊。在新技術(shù)快速發(fā)展的背景下,DDoS和挖礦活動高居攻擊者選擇榜首,攻擊手段有效性和獲利便利性是DDoS攻擊經(jīng)久不衰的主要原因。

2019-04-19 16:28:32 5436

5436 相關(guān)網(wǎng)絡(luò)攻擊在過去幾年激增的主要原因之一。

網(wǎng)絡(luò)安全公司Sonicwall在其“2019年網(wǎng)絡(luò)威脅報告”中表示,在2017年至2018年間,物聯(lián)網(wǎng)攻擊增加了217.5%。

2019-06-03 16:19:31 1207

1207 于物聯(lián)網(wǎng)具有普遍的連接性,使它容易受到各種類型的網(wǎng)絡(luò)攻擊。

2019-06-09 16:45:00 1542

1542 新的研究揭示了2018年上半年襲擊ICS系統(tǒng)面臨的最大威脅,以及今年剩余時間內(nèi)的最新威脅。工業(yè)控制系統(tǒng)(ICS)越來越成為目標(biāo),因?yàn)?b class="flag-6" style="color: red">攻擊者利用互聯(lián)網(wǎng)來瞄準(zhǔn)組織工業(yè)網(wǎng)絡(luò)上的機(jī)器。

2019-06-12 11:26:38 935

935 為了解決人工智能驅(qū)動的物聯(lián)網(wǎng)網(wǎng)絡(luò)攻擊,需要一套能非常精確,自動學(xué)習(xí),能夠隨機(jī)應(yīng)變的處理各種突發(fā)問題的防御系統(tǒng)。

2019-07-04 11:28:09 1536

1536 黑客使用大量受感染物聯(lián)網(wǎng)設(shè)備進(jìn)行網(wǎng)絡(luò)攻擊,社會對物聯(lián)網(wǎng)設(shè)備安全的重要性缺乏認(rèn)識。

2019-07-31 17:31:32 3609

3609 日蝕攻擊( Eclipse Attack )是面向?qū)Φ龋?P2P )網(wǎng)絡(luò)的一種攻擊類型,攻擊者通過攻擊手段使得受害者不能從網(wǎng)絡(luò)中的其它部分接收正確的信息,而只能接收由攻擊者操縱的信息,從而控制特定節(jié)點(diǎn)對信息的訪問。

2019-08-26 10:43:08 2754

2754

安全公司趨勢科技的最新研究表明,在普通家庭中發(fā)現(xiàn)一些設(shè)備比其他設(shè)備更容易受到網(wǎng)絡(luò)攻擊,而且攻擊者有很多方法制造混亂。

2019-09-03 14:17:30 632

632 應(yīng)該很多人都聽過一個惡名昭彰的殭尸網(wǎng)絡(luò)病毒,它的大名叫做Mirai,而它的主要功能就是感染那些沒有防護(hù)的IoT設(shè)備,并且把所有被入侵的IoT設(shè)備集結(jié)成大軍,對于其他想攻擊的目標(biāo)進(jìn)行DDoS攻擊,過去也的確發(fā)起過多次攻擊,并導(dǎo)致嚴(yán)重的網(wǎng)絡(luò)癱瘓后果。

2019-09-22 10:39:29 1465

1465 針對物聯(lián)網(wǎng)設(shè)備的安全問題,需要提高黑客攻擊物聯(lián)網(wǎng)設(shè)備的成本,降低物聯(lián)網(wǎng)設(shè)備的安全風(fēng)險。

2019-11-08 16:35:40 1422

1422 基于供應(yīng)鏈和物聯(lián)網(wǎng)的攻擊數(shù)量也許正在飆升,但是通過電子郵件進(jìn)行的攻擊和利用漏洞仍然是攻擊者偏愛的滲透企業(yè)網(wǎng)絡(luò)的技術(shù)。

2019-11-25 10:20:23 975

975 眾所周知,物聯(lián)網(wǎng)設(shè)備(例如智能燈泡、烤箱甚至衛(wèi)生間)很容易遭到黑客攻擊。

2020-02-03 15:19:24 822

822 重放攻擊(Replay Attack)是計算機(jī)網(wǎng)絡(luò)中常見而古老的攻擊手段。在區(qū)塊鏈中,重放攻擊特指在硬分叉中,攻擊者將一條鏈上的交易拿到另一條鏈上“重放(Replay,即重新播放之意)”,從而獲取不正當(dāng)利益的攻擊手段。

2020-03-04 09:44:54 6600

6600 傳統(tǒng)的醫(yī)療物聯(lián)網(wǎng)設(shè)備可能缺少安全功能,但是圍繞商品組件構(gòu)建的較新設(shè)備可能具有整套不同的漏洞,攻擊者可以更好地理解這些漏洞。

2020-08-27 17:31:22 2505

2505 “水坑攻擊(Watering hole))”是攻擊者常見的攻擊方式之一,顧名思義,是在受害者必經(jīng)之路設(shè)置了一個“水坑(陷阱)”。最常見的做法是,攻擊者分析攻擊目標(biāo)的上網(wǎng)活動規(guī)律,尋找攻擊目標(biāo)經(jīng)常訪問的網(wǎng)站的弱點(diǎn),先將此網(wǎng)站“攻破”并植入攻擊代碼,一旦攻擊目標(biāo)訪問該網(wǎng)站就會“中招”。

2020-08-31 14:56:09 13726

13726 首先介紹下用于竊取業(yè)務(wù)數(shù)據(jù)的幾種常見網(wǎng)絡(luò)攻擊類型。網(wǎng)絡(luò)攻擊者會將容易攻擊的網(wǎng)站作為目標(biāo)來感染用戶并進(jìn)行數(shù)據(jù)竊取。而電子郵件則是網(wǎng)絡(luò)攻擊者最常見的目標(biāo)之一。

2020-09-18 11:35:43 4265

4265 根據(jù)Nexusguard的最新報告,DDoS攻擊者在2020年第二季度改變了攻擊策略,點(diǎn)塊式(Bit-and-piece)DDoS攻擊與去年同期相比增加了570%。

2020-10-12 12:04:34 2542

2542 毫無疑問,疫情期間醫(yī)院以及相關(guān)的醫(yī)療企業(yè)和疾病研究機(jī)構(gòu)都處于人類抗擊病毒努力的最前沿。不過很多醫(yī)療關(guān)鍵部門會被網(wǎng)絡(luò)攻擊者盯上,來自不同攻擊者、出于不同動機(jī)的網(wǎng)絡(luò)攻擊急劇增加。

2020-11-09 14:22:34 4374

4374 DDoS攻擊是目前最常見的網(wǎng)絡(luò)攻擊手段。攻擊者通常使用客戶端/服務(wù)器技術(shù)將多臺計算機(jī)組合到攻擊平臺中,對一個或多個目標(biāo)發(fā)起DDoS攻擊,從而增加拒絕服務(wù)攻擊的威力,是黑客使用的最常見的攻擊方法之一,以下列出了一些服務(wù)器遭到DDoS攻擊常用的應(yīng)對方法。

2020-12-02 15:56:59 3929

3929 美國基礎(chǔ)教育的遠(yuǎn)程教育網(wǎng)絡(luò)近期正不斷受到惡意攻擊者的攻擊,近乎全部受到影響。相關(guān)教育機(jī)構(gòu)正成為勒索攻擊、數(shù)據(jù)竊取的目標(biāo),而且這一趨勢將持續(xù)到2020/2021學(xué)年。

2020-12-13 11:24:54 2382

2382 開發(fā)工具配合,方便地排查各種棘手的問題。 我們需要了解的一切信息,調(diào)試接口都知無不言,言無不盡。 那么問題來了,在產(chǎn)品出廠后,黑客、攻擊者就可以利用強(qiáng)大的調(diào)試接口對設(shè)備進(jìn)行各種攻擊,竊取產(chǎn)品中的敏感信息;黑色產(chǎn)業(yè)鏈也可以通過調(diào)

2020-12-18 18:06:48 3699

3699 之前,我們已經(jīng)對ATT&CK進(jìn)行了一系列的介紹,相信大家都已了解,Mitre ATT&CK通過詳細(xì)分析公開可獲得的威脅情報報告,形成了一個巨大的ATT&CK技術(shù)矩陣。誠然,這對于提高防御者的防御能力、增加攻擊者的攻擊成本都有巨大作用

2020-12-25 15:54:54 1541

1541 網(wǎng)絡(luò)攻擊活動如今日益猖獗,以至于組織采用的安全工具很難保護(hù)其業(yè)務(wù)并打擊網(wǎng)絡(luò)攻擊者。采用機(jī)器學(xué)習(xí)和人工智能技術(shù)可以改善網(wǎng)絡(luò)安全性。

2022-02-14 14:36:55 1904

1904 另一個因素在于,大多數(shù)系統(tǒng)都在統(tǒng)一的軟件堆棧上運(yùn)行,因此,在攻擊者知道如何接管特定模型或操作平臺的那一刻,他通常能夠都訪問更多具有類似特征的設(shè)備。

2021-03-04 14:02:08 3405

3405 為降低網(wǎng)絡(luò)安全風(fēng)險,更好地實(shí)現(xiàn)網(wǎng)絡(luò)攻擊路徑的優(yōu)化,在現(xiàn)有網(wǎng)絡(luò)攻擊圖的基礎(chǔ)上構(gòu)建SQAG模型對網(wǎng)絡(luò)攻擊進(jìn)行建模。該模型將攻擊過程離散化,每一時刻的攻擊圖包含攻擊者在當(dāng)前時刻已經(jīng)占據(jù)的節(jié)點(diǎn)。同時利用攻擊

2021-03-19 10:54:06 6

6 為降低網(wǎng)絡(luò)安全風(fēng)險,更好地實(shí)現(xiàn)網(wǎng)絡(luò)攻擊路徑的優(yōu)化,在現(xiàn)有網(wǎng)絡(luò)攻擊圖的基礎(chǔ)上構(gòu)建SQAG模型對網(wǎng)絡(luò)攻擊進(jìn)行建模。該模型將攻擊過程離散化,每一時刻的攻擊圖包含攻擊者在當(dāng)前時刻已經(jīng)占據(jù)的節(jié)點(diǎn)。同時利用攻擊

2021-03-19 10:54:06 14

14 應(yīng)對物聯(lián)網(wǎng)安全挑戰(zhàn)需要一種雙管齊下的方法。它必須從受保護(hù)產(chǎn)品的角度(通過運(yùn)行軟件的安全代碼)和這些設(shè)備上的固件來為應(yīng)對網(wǎng)絡(luò)攻擊做好準(zhǔn)備。物聯(lián)網(wǎng)安全策略還必須具有檢測和響應(yīng)能力,以防止網(wǎng)絡(luò)攻擊者利用

2021-08-23 09:28:28 3624

3624 本文是系列文章的第三部分,該系列文章探討了現(xiàn)實(shí)世界的物聯(lián)網(wǎng)黑客攻擊以及如何解決暴露的漏洞。目標(biāo)是通過提供可緩解攻擊的控制措施,幫助您提高物聯(lián)網(wǎng)設(shè)備的網(wǎng)絡(luò)安全。在第一篇文章“從殖民地管道攻擊中吸取

2022-10-18 10:20:56 2745

2745 基于Web攻擊的方式發(fā)現(xiàn)并攻擊物聯(lián)網(wǎng)設(shè)備介紹

2022-10-20 10:28:19 0

0 攻擊者主要的目標(biāo)圍繞著破壞系統(tǒng)安全性問題,通過深入了解系統(tǒng)安全的攻擊者,從攻擊者的視角上來考慮設(shè)計系統(tǒng)安全性,這樣能夠更好了解如何對系統(tǒng)采取主動和被動的安全措施。

2022-12-21 15:05:06 917

917 電子發(fā)燒友網(wǎng)站提供《不易被攻擊者識別為跟蹤設(shè)備的設(shè)備.zip》資料免費(fèi)下載

2022-12-29 11:25:52 0

0 ,網(wǎng)絡(luò)安全變得越來越重要。在互聯(lián)網(wǎng)的安全領(lǐng)域,DDoS(Distributed DenialofService)攻擊技術(shù)因?yàn)樗碾[蔽性,高效性一直是網(wǎng)絡(luò)攻擊者最青睞的攻擊方式,它嚴(yán)重威脅著互聯(lián)網(wǎng)的安全。接下來的文章中小編將會介紹DDoS攻擊原理、表現(xiàn)形式以及防御策略。希望對您有

2023-02-15 16:42:58 0

0 在最新的ntopng版本中,為了幫助理解網(wǎng)絡(luò)和安全問題,警報已經(jīng)大大豐富了元數(shù)據(jù)。在這篇文章中,我們重點(diǎn)討論用于豐富流量警報和標(biāo)記主機(jī)的"攻擊者"和"受害者"

2022-04-24 17:12:07 1579

1579

自從網(wǎng)絡(luò)時代開始,金融行業(yè)一直是最容易被攻擊的幾個行業(yè)之一,它占火傘云相關(guān)跟蹤攻擊嘗試的28%,僅次于游戲行業(yè)。隨著網(wǎng)絡(luò)犯罪的增長,金融服務(wù)業(yè)將繼續(xù)成為網(wǎng)絡(luò)攻擊者的重點(diǎn)目標(biāo)。攻擊者出于多種原因瞄準(zhǔn)

2023-07-31 23:58:59 1069

1069

攻擊者執(zhí)行了net use z: \10.1.1.2c$ 指令將 10.1.1.2域控制器的C盤映射到本地的Z盤,并且使用了rar壓縮工具將文件存儲在 crownjewlez.rar里,所以密碼就在這里了

2023-11-29 15:50:57 890

890

DDOS攻擊指分布式拒絕服務(wù)攻擊,即處于不同位置的多個攻擊者同時向一個或數(shù)個目標(biāo)發(fā)動攻擊,或者一個攻擊者控制了位于不同位置的多臺機(jī)器并利用這些機(jī)器對受害者同時實(shí)施攻擊。由于攻擊的發(fā)出點(diǎn)是分布在不同地

2024-01-12 16:17:27 1303

1303 隨著macOS桌面用戶群體的壯大,攻擊者正調(diào)整攻勢,致力于創(chuàng)新更多的跨平臺攻擊方式。數(shù)據(jù)表明,攻擊者通常會借助社交工程的手段,將開發(fā)人員和工程師等企業(yè)用戶設(shè)為攻擊目標(biāo)。

2024-04-12 11:25:19 842

842 隨著信息技術(shù)的飛速發(fā)展,數(shù)據(jù)采集與監(jiān)視控制(SCADA)系統(tǒng)在工業(yè)控制領(lǐng)域中的應(yīng)用越來越廣泛。然而,由于其重要性日益凸顯,SCADA系統(tǒng)也成為了網(wǎng)絡(luò)攻擊者的重點(diǎn)目標(biāo)。為了保護(hù)SCADA系統(tǒng)免受網(wǎng)絡(luò)攻擊,需要采取一系列的安全措施和技術(shù)手段。本文將從多個方面探討如何保護(hù)SCADA系統(tǒng)的安全性。

2024-06-07 15:20:53 1394

1394 IP地址的安全問題 : ·弱密碼與默認(rèn)設(shè)置: 許多物聯(lián)網(wǎng)設(shè)備在出廠時設(shè)置了簡單的默認(rèn)密碼或默認(rèn)的IP地址配置。攻擊者可以輕易地利用這些已知的信息入侵設(shè)備。例如,某些智能攝像頭的默認(rèn)用戶名和密碼多年未變,攻擊者通過網(wǎng)絡(luò)搜索就能獲

2024-07-15 10:26:33 1202

1202 線索我們可以一路追查,最終定位到攻擊源頭。 IP定位技術(shù)的工作流程 數(shù)據(jù)收集 通過網(wǎng)絡(luò)安全設(shè)備,例如入侵檢測系統(tǒng)IDS/IPS的實(shí)時監(jiān)測與分析,我們能夠捕獲到流經(jīng)網(wǎng)絡(luò)的大量流量數(shù)據(jù)。這些數(shù)據(jù)中隱藏著攻擊者的蛛絲馬跡。同時,利用專

2024-08-29 16:14:07 1294

1294 在各類網(wǎng)絡(luò)攻擊中,掩蓋真實(shí)IP進(jìn)行攻擊是常見的手段,因?yàn)?b class="flag-6" style="color: red">攻擊者會通過這樣的手段來逃脫追蹤和法律監(jiān)管。我們需要對這類攻擊做出判斷,進(jìn)而做出有效有力的防范措施。 虛假IP地址的替換 首先,網(wǎng)絡(luò)攻擊者常常

2024-12-12 10:24:31 852

852

電子發(fā)燒友App

電子發(fā)燒友App

評論