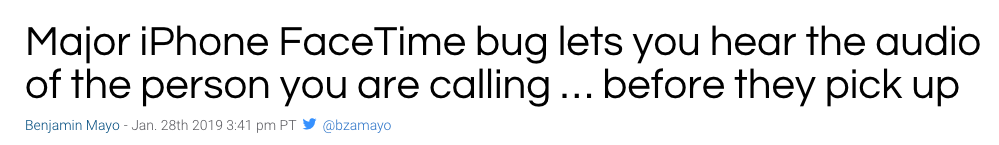

近日,據(jù) 9to5Mac 等多家外媒報(bào)道,蘋果手機(jī) FaceTime 一項(xiàng)重大漏洞被曝光,該漏洞可以讓用戶通過(guò) FaceTime 群聊功能(Group FaceTime)打電話給任何人,在對(duì)方接受或拒絕來(lái)電之前,立即聽(tīng)到他們手機(jī)里的聲音。9to5Mac 認(rèn)為該漏洞會(huì)影響運(yùn)行 iOS 12.1 或更高版本的任何 iOS 設(shè)備,而且可能還有其他方式可以發(fā)視頻竊聽(tīng)。

實(shí)際上,這漏洞引發(fā)的是一起相當(dāng)嚴(yán)重的隱私問(wèn)題,因?yàn)槟慊旧峡梢浴氨O(jiān)聽(tīng)”任何 iOS 用戶。盡管它表現(xiàn)得跟正常通話一樣,并不會(huì)完全隱藏顯示,但通話接收方?jīng)]有任何痕跡顯示你能聽(tīng)到他們的聲音。

蘋果表示,這個(gè)問(wèn)題將在“本周晚些時(shí)候”的軟件更新中得到解決。目前,除了完全禁用該功能之外,還不清楚如何防御這種攻擊。

兩臺(tái) iPhone 重現(xiàn)“監(jiān)聽(tīng)”漏洞

據(jù)悉,9to5Mac 使用一臺(tái) iPhone X 調(diào)用 iPhone XR 重現(xiàn)了 FaceTime 的這個(gè)漏洞,以下為重現(xiàn)過(guò)程:

用 iPhone 聯(lián)系人啟動(dòng) FaceTime;

在撥打電話時(shí),從屏幕底部向上刷,然后點(diǎn)擊“添加個(gè)人”;

在“添加個(gè)人”屏幕中添加自己的電話號(hào)碼;

啟動(dòng) FaceTime 群組通話,該群組中你可以聽(tīng)到包括你自己和你打電話的人聲音,即使他們還沒(méi)有接電話。

在你的手機(jī)界面中看起來(lái)就像對(duì)方加入了群組聊天,但在他們的設(shè)備上,手機(jī)依然處在響鈴界面。

截圖來(lái)自9to5Mac

此外,9to5Mac 也用通過(guò) iPhone 調(diào)用 Mac 重現(xiàn)了這個(gè)問(wèn)題。默認(rèn)情況下,Mac 響鈴的時(shí)間比手機(jī)長(zhǎng),因此 Mac 系統(tǒng)帶來(lái)的問(wèn)題影響可能會(huì)持續(xù)更長(zhǎng)時(shí)間。

這又是程序員的鍋?

一旦涉及隱私安全問(wèn)題,普遍用戶的態(tài)度是非常強(qiáng)硬的,在 HackerNews 上不少網(wǎng)友也從技術(shù)的角度分析了蘋果出現(xiàn)該漏洞的原因,甚至有人認(rèn)為可能是程序員的鍋……

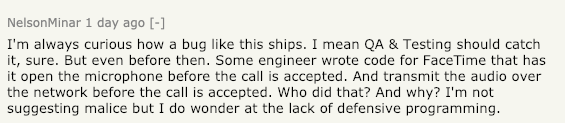

@NelsonMinar:

我非常好奇這樣的 bug 是怎么就能發(fā)布的。(蘋果)在 QA&Testing 時(shí)就應(yīng)該發(fā)現(xiàn)這個(gè)問(wèn)題。工程師為 FaceTime 功能寫代碼時(shí)應(yīng)該寫道了:“在接受呼叫之前打開(kāi)麥克風(fēng),并在接聽(tīng)電話之前通過(guò)網(wǎng)絡(luò)傳輸音頻。”那么這是誰(shuí)做的?我不是惡意暗示,但我確實(shí)對(duì)缺乏防御性編程感到疑惑。

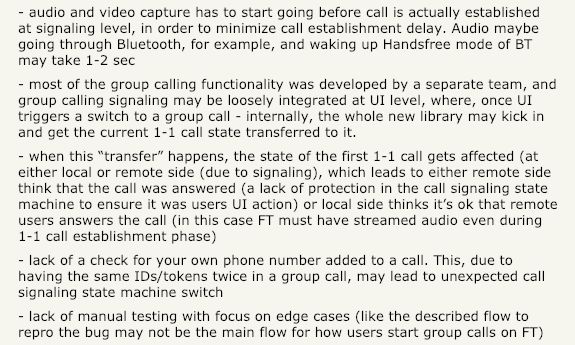

雖然不是蘋果工程師,但@yalok 從通信的角度給出了幾點(diǎn)意見(jiàn):

我猜測(cè)是幾種因素共同導(dǎo)致的:

一是音頻和視頻捕獲必須在信令級(jí)別實(shí)際呼叫之前開(kāi)始,以便最小化呼叫建立延遲。例如,音頻可能通過(guò)藍(lán)牙,而喚醒 BT 免提模式需要 1~2 秒。

二是大多數(shù)群組呼叫功能時(shí)由一個(gè)單獨(dú)的團(tuán)隊(duì)開(kāi)發(fā),群組呼叫信令可以在 UI 級(jí)別松散地集成,一旦 UI 觸發(fā)切換到群組呼叫。在內(nèi)部,整個(gè)新庫(kù)可以啟動(dòng),并獲得轉(zhuǎn)移到當(dāng)前的 1-1 呼叫狀態(tài)。

當(dāng)這種“轉(zhuǎn)移”發(fā)生時(shí),第一個(gè) 1-1 呼叫狀態(tài)(由于信令)在本地或遠(yuǎn)端受到影響。這導(dǎo)致任何一方認(rèn)為呼叫被應(yīng)答(這種狀態(tài)下,呼叫信令狀態(tài)機(jī)以確保它是用戶 UI 動(dòng)作,是缺乏保護(hù)的。)或本地方認(rèn)為遠(yuǎn)程用戶應(yīng)答呼叫是正常的(在這種情況下,即使在 1-1 呼叫建立階段,F(xiàn)aceTime 也必須具有流式音頻)。

三是用戶沒(méi)有檢查自己的電話號(hào)碼是否已添加到通話中,由于在群組呼叫中擁有兩次相同的 ID/令牌,可能導(dǎo)致呼叫信令狀態(tài)機(jī)意外切換。

四是缺乏人工多次測(cè)試。(如所描述的重寫 bug 的流程可能不是用戶在 FaceTime 上提供群呼的主要工作流。)

據(jù)悉,蘋果官網(wǎng)上的系統(tǒng)狀態(tài)已經(jīng)更新,F(xiàn)aceTime 群聊功能已暫時(shí)無(wú)法使用。

不過(guò)似乎對(duì)于一些用戶來(lái)說(shuō)漏洞仍然存在,9to5Mac 稱其仍然可以重現(xiàn)上述過(guò)程,原因可能是蘋果在關(guān)閉相關(guān)功能時(shí),需要時(shí)間將指令傳達(dá)給所有服務(wù)器。

為此,TheVerge 給出的建議是:可以通過(guò) iOS 系統(tǒng)設(shè)置禁用 FaceTime 功能。在 Mac 上,用戶可以先打開(kāi)應(yīng)用,然后打開(kāi)“首選項(xiàng)”,再取消選中“啟用此賬戶”來(lái)禁用FaceTime。

FaceTime 群組功能最初基于 iOS 12.1 版本的上線于 2018 年 10 月 30 日推出,直到現(xiàn)在系統(tǒng)上安裝了 12.1.3 版本的仍屬于測(cè)試版。

實(shí)際上,據(jù) TheVerge 此前報(bào)道,在 iOS 12.1 發(fā)布的幾天內(nèi)就發(fā)現(xiàn)了鎖屏安全漏洞,其中正涉及 FaceTime 群組聊天功能。目前尚不清楚該功能漏洞問(wèn)題已經(jīng)存在多久,但很有可能已經(jīng)出現(xiàn)了三個(gè)月。

紐約州州長(zhǎng) Andrew Cuomo 在本周二晚間警告紐約市民對(duì) FaceTime 的安全漏洞,“FaceTime 漏洞是一種眼中的隱私侵犯,是紐約市民面臨風(fēng)險(xiǎn)。鑒于這個(gè)錯(cuò)誤,我建議紐約人禁用該 FaceTime 功能,直到程序修復(fù)可用。我會(huì)敦促蘋果公司立即發(fā)布修復(fù)程序。”

對(duì)國(guó)內(nèi)用戶影響幾何?

不過(guò),說(shuō)到底,這種潛在破壞是真實(shí)存在的。那么對(duì)國(guó)內(nèi)用戶呢?

從目前來(lái)看,答案似乎還是否定的。

該起事件曝光后,國(guó)內(nèi)資訊視頻平臺(tái)“梨視頻”曾向蘋果中國(guó)官方客服咨詢情況,得到的回應(yīng)卻是:

“不可能被竊聽(tīng),暫時(shí)也沒(méi)接到公司關(guān)于漏洞的說(shuō)明,F(xiàn)aceTime安全性比甚至比一些運(yùn)營(yíng)商還要高。”

然而根據(jù)觀察者網(wǎng)測(cè)試發(fā)現(xiàn),

使用一臺(tái)運(yùn)行 iOS 12.1.2 的國(guó)行 iPhone XS 進(jìn)行測(cè)試,該機(jī)的 FaceTime 界面上沒(méi)有‘添加聯(lián)系人’選項(xiàng),用戶不會(huì)受相關(guān)漏洞的影響。(作者注:應(yīng)該說(shuō)不是蘋果沒(méi)有漏洞,而是國(guó)行版本并沒(méi)有這個(gè)功能。)

知乎上一位自稱是數(shù)碼愛(ài)好者的@文武 表示,

“剛剛試了下,上滑無(wú)法添加任何人。最新版測(cè)試系統(tǒng)。目測(cè)這個(gè)問(wèn)題是由于群組 FaceTime 功能存在的。估計(jì)是邏輯判斷問(wèn)題……”

不過(guò),就實(shí)際情況來(lái)看,F(xiàn)aceTime 作為蘋果系統(tǒng)自帶的一款視頻/語(yǔ)音聊天工具,并非國(guó)內(nèi)用戶的常用選項(xiàng),更多國(guó)內(nèi)用戶也將問(wèn)題焦點(diǎn)聚焦到了 FaceTime 之外的“替代品”。

值得一提的是,在蘋果今天剛剛披露的 2019 財(cái)年第一季度財(cái)報(bào)中,蘋果總營(yíng)收 843 億美元,同比下滑 5%。其中,iPhone 手機(jī)出貨量的下滑最為嚴(yán)重,已經(jīng)連續(xù)幾年跌出了一個(gè)新高度,尤其是在大中華區(qū)已下滑 27%。

一名自稱是蘋果相關(guān)從業(yè)者的@Viki 表示,

“作為一個(gè)國(guó)人,確實(shí) FaceTime 用的少,F(xiàn)aceTime 對(duì)我來(lái)說(shuō)唯一的作用就是,用 iPad 找iPhone在哪兒,或者用iPhone 找iPad在哪兒,新 iPhone 找舊 iPhone,或者舊 iPhone 找新iPhone。僅此而已。”

甚至還有網(wǎng)友調(diào)侃道:“試了一下,iOS 12.1.3 對(duì)這個(gè)漏洞沒(méi)轍了,多人 FaceTime 也沒(méi)法用,找一個(gè)開(kāi)通了 FaceTime 的人又那么難。我想利用漏洞干壞事,暫時(shí)沒(méi)什么好辦法。誰(shuí)讓我試試?”

也就是說(shuō),使用國(guó)行版本的用戶勿需擔(dān)心這個(gè)漏洞可能帶來(lái)的潛在“監(jiān)聽(tīng)”影響。那么,我們究竟還有什么好擔(dān)心的呢?

-

iPhone

+關(guān)注

關(guān)注

28文章

13522瀏覽量

216408 -

蘋果手機(jī)

+關(guān)注

關(guān)注

1文章

2254瀏覽量

41606

原文標(biāo)題:iPhone曝嚴(yán)重漏洞,用戶接聽(tīng)FaceTime前或被“監(jiān)聽(tīng)”!

文章出處:【微信號(hào):rgznai100,微信公眾號(hào):rgznai100】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

curl中的TFTP實(shí)現(xiàn):整數(shù)下溢導(dǎo)致堆內(nèi)存越界讀取漏洞

海康威視通過(guò)漏洞管理體系認(rèn)證

行業(yè)觀察 | 微軟1月修復(fù)112個(gè)漏洞,其中1個(gè)正被黑客主動(dòng)利用

什么是零日漏洞?攻防賽跑中的“時(shí)間戰(zhàn)”

分析嵌入式軟件代碼的漏洞-代碼注入

行業(yè)觀察 | 微軟2025年末高危漏洞更新,57項(xiàng)關(guān)鍵修復(fù)與安全策略指南

美國(guó) | FCC即將通過(guò)新規(guī),進(jìn)一步封堵華為、海康威視

兆芯加入基礎(chǔ)軟硬件產(chǎn)品漏洞生態(tài)聯(lián)盟

兩臺(tái)變頻器之間如何直接實(shí)現(xiàn)數(shù)據(jù)交換?

行業(yè)觀察 | 微軟發(fā)布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產(chǎn)品

行業(yè)觀察 | Azure、RDP、NTLM 均現(xiàn)高危漏洞,微軟發(fā)布2025年8月安全更新

兩臺(tái)相同IP的西門子PLC如何進(jìn)行通信

華為Pura80發(fā)布,一項(xiàng)卡脖子傳感器技術(shù)獲突破,一項(xiàng)傳感器技術(shù)仍被卡脖子!

官方實(shí)錘,微軟遠(yuǎn)程桌面爆高危漏洞,企業(yè)數(shù)據(jù)安全告急!

蘋果手機(jī)FaceTime一項(xiàng)重大漏洞被曝光,兩臺(tái)iPhone重現(xiàn)“監(jiān)聽(tīng)”漏洞

蘋果手機(jī)FaceTime一項(xiàng)重大漏洞被曝光,兩臺(tái)iPhone重現(xiàn)“監(jiān)聽(tīng)”漏洞

評(píng)論