西門子于本周二通知客戶,其SIMATIC S7-1500工業自動化控制器的多功能平臺中部分Linux與GNU組件受到20余個漏洞影響。

據悉,西門子一年前宣布,將通過新多功能平臺對SIMATIC S7-1500控制器產品組合進行擴展,允許工廠結合單個設備的控制與PC能力在控制器中運行多個應用程序。用戶可以實時運行C++應用程序,但該平臺還允許特定客戶輕松實現高級語言應用程序。西門子表示,為確保設備安全,將定期發布更新。

西門子MFP

據西門子稱,CPU 1518(F)-4 PN/DP多功能平臺使用的部分Linux與GNU組件包含21個安全漏洞,這些漏洞已在最近幾個月得到修復。準確地說,這些漏洞會影響Linux內核、libxml2 XML解析庫、OpenSSH以及用于創建、修改與分析二進制文件的GNU Binutils工具。

據西門子稱,該公司公告中提及的17 GNU Binutils漏洞為構建期間相關漏洞,是最近披露的20余個Binutils漏洞之一。

據個人顧問對這些漏洞的描述,遠程攻擊者可利用其中大部分漏洞,并借專門制作的文件引發拒絕服務條件,但部分漏洞會產生其他影響——這些其他的潛在影響尚不明確。

Linux內核漏洞CVE-2018-17972將西門子設備暴露于攻擊之下,且允許本地攻擊者引發拒絕服務條件;而利用CVE-2018-17182,攻擊者不僅可引發拒絕服務條件,還可執行任意代碼。

libxml2漏洞也允許拒絕服務攻擊,而OpenSSH漏洞與用戶枚舉相關。西門子表示,內核,libxml2和OpenSSH漏洞在運行時都是相關的。

西門子表示,為修復這些漏洞,目前正進行固件更新。同時,該公司建議客戶應用縱深防御措施,并避免利用不受信任的來源構建與運行受影響平臺上的應用程序。

-

控制器

+關注

關注

114文章

17791瀏覽量

193127 -

西門子

+關注

關注

98文章

3312瀏覽量

120375 -

工業自動化

+關注

關注

17文章

3127瀏覽量

69882

原文標題:西門子警告,控制器平臺中存在Linux、GNU錯誤

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

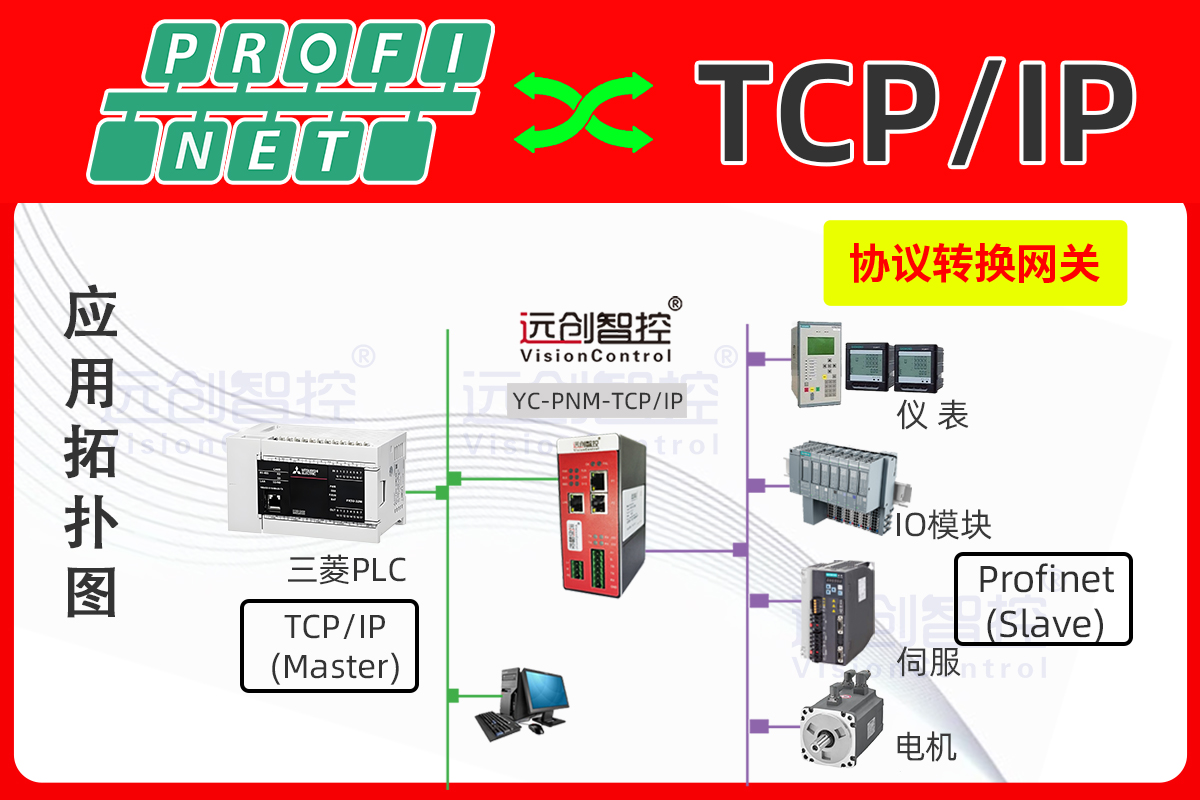

PROFINET 轉 TCP/IP 網關:西門子 S7-1500 與歐姆龍 NJ PLC 互聯實現方案

西門子S7-1500 PLC和S7-300 PLC Profibus-DP通訊的組態實例

風電場智能化管控:EtherCAT轉ProfiNet協議助力貝加萊X20CP3586與西門子S7-1500協同

ProfiNet轉EtherCAT實現西門子S7-1500與歐姆龍系統在汽車零部件流水線上的精準協同通信方案

ProfiNet轉Ethernet/IP西門子S7-1500與羅克韋爾PLC在汽車涂裝生產線的智能協作

EtherCAT 轉 ProfiNet 賦能倍福 CX5140 PLC 與西門子 S7-1500 在高端數控機床柔性產線的數字化升級實踐?

【教程】Profinet分布式IO(P31系列)與西門子PLC S7-200smart 連接例程

TIA 博途與SIMATIC S7-1500可編程控制器選型手冊

西門子PLC(S7-1200/1500/300/400)的數據采集與監控方案

ProfiNet轉Ethernet/IP協議網關實現三菱FR-E800系列變頻器與西門子S7-1500系列PLC通訊的配置案例

ProfibusDP轉MODBUS RTU網關:西門子S7-1500主站與臺達DVP PLC通信方案

ProfibusDP轉MODBUSRTU工業網關:西門子S7-1500從站與歐姆龍NJ主站通信方案

DeviceNet轉PROFINET網關:西門子S7-1500 PLC主站控制ABB變頻器從站方案

西門子宣布SIMATIC S7-1500工業自動化控制器隱藏20余個漏洞

西門子宣布SIMATIC S7-1500工業自動化控制器隱藏20余個漏洞

評論