作為2026年最火爆的開源AI項目之一,OpenClaw 因其支持本地部署、自主文件操作、瀏覽器控制與任務自動化等能力,在短短幾個月內登頂 GitHub 開源項目中獲星最多的軟件。因其Logo為紅色龍蝦,因此稱為 “小龍蝦”,已成為近期互聯網熱門話題。

隨著項目在全球范圍內快速普及,其底層架構 “重功能、輕安全” 的設計隱患逐漸暴露。工業和信息化部網絡安全威脅和漏洞信息共享平臺已發布高危安全預警,指出該開源 AI 智能體在默認配置或配置不當情況下存在較高安全風險。從可導致系統被完全接管的遠程代碼執行(RCE)漏洞,到依托技能庫(ClawHub)發起的供應鏈惡意軟件投遞攻擊,這只 “龍蝦” 引發的安全風險亟需重點關注。

OpenClaw先天性架構

導致互聯網安全風險暴露面

OpenClaw 的核心架構由四部分構成。第一,Gateway(網關),系統統一入口層,承擔流量調度、協議轉換和安全防護三重功能;第二,Agent(智能體),具備自主決策能力的 AI 實體,融合感知、推理、規劃、執行能力;第三,Skills(技能),能力擴展層,通過標準化接口向智能體提供擴展能力;第四,Memory(記憶),緩解大模型 “瞬時遺忘” 問題,為 OpenClaw 提供時空一致性的認知基礎。

然而,這種高度靈活的架構設計在實際部署中衍生出了極其龐大的互聯網暴露面。由于許多用戶和開發者為了追求全天候在線的“數字員工”體驗,選擇將OpenClaw部署在云端,卻往往忽略了最基本的訪問控制。在缺乏認證或強隔離機制的情況下,這些節點無異于在公網上“裸奔”,攻擊者可以竊取API密鑰或執行惡意命令。

截至3月初,allegro.earth公開監測數據顯示:公網直接暴露的OpenClaw實例超27萬個,其中超5.3萬個存在未授權訪問漏洞,超10萬個存在敏感信息泄露風險。

OpenClaw具有安全漏洞、供應鏈投毒、模型自身三大類安全風險。

安全漏洞風險:

OpenClaw單月200+漏洞井噴增長

除了部署不當帶來的安全風險外,自2026年初起,OpenClaw安全漏洞頻發。根據GitHub Advisory Database 漏洞庫數據顯示,目前已經確認的漏洞總數已達 230余個。

其中,絕大多數漏洞(超200個)集中在今年2月爆發,包含遠程代碼執行(RCE)和認證繞過在內的嚴重及高危漏洞占比約44%。主要影響較大的漏洞類型如下表所示:

| 漏洞類型 | 數量 |

| 命令注入 | 18 |

| 路徑遍歷 | 15 |

| 認證/授權繞過 | 14 |

| 服務端請求偽造 | 5 |

| 沙箱逃逸 | 5 |

| 代碼/命令執行 | 4 |

CVE-2026-25253剖析:一個鏈接如何串起Token竊取與遠程命令執行

其中最“出圈”的漏洞是CVE-2026-25253,影響v2026.1.24-1及之前的版本。攻擊者可以通過構造惡意鏈接,誘使受害者點擊并設置惡意網關地址,從而竊取用戶的認證Token,最終通過工具調用實現遠程命令執行。

漏洞利用流程:

由于WebSocket 服務器接受來自任意 Origin 的連接,不受到跨域請求的限制,也就導致了跨站WebSocket劫持(CSWSH)。因此攻擊者可以制作一個惡意頁面,受害者點擊后將網關地址設置為攻擊者控制的服務器,最終竊取受害者的憑證信息。

獲取到Token后,向受害者所在的服務器發起websocket鏈接,執行命令。

沙箱防線失守:Docker隔離機制被突破,安全邊界形同虛設

為應對Agent在執行系統操作時可能引入的安全風險,OpenClaw引入了基于Docker的隔離沙箱模式。然而,該機制目前已披露多條成熟的沙箱逃逸漏洞,仍面臨潛在的安全挑戰。這里以CVE-2026-24763為例,影響范圍為2026.1.29 及以前的版本。

OpenClaw在 Docker 沙箱模式下構造容器內執行命令時,注入點在buildDockerExecArgs函數,OpenClaw使用模板字符串將 params.env.PATH 傳遞至 sh -lc 中。

由于sh -lc會完整解析整個命令字符串,如果 params.env.PATH包含如反引號,分號等命令注入惡意字符,這些惡意命令會在本機執行,從而造成沙箱逃逸。

維護機制失效:超6000條Issue積壓,安全修復嚴重滯后

此外,OpenClaw 項目的 Issue 處理機制亦不容樂觀。其 GitHub 倉庫在短時間內涌現了逾 6000 條 Issue,其積壓規模顯著異于常規開源項目,大量反饋未能獲得及時有效處理,長期未決的 Issue 可能掩蓋了深層代碼缺陷,從而增加了項目的整體安全風險。

供應鏈投毒:

Skills生態淪為“惡意插件重災區”

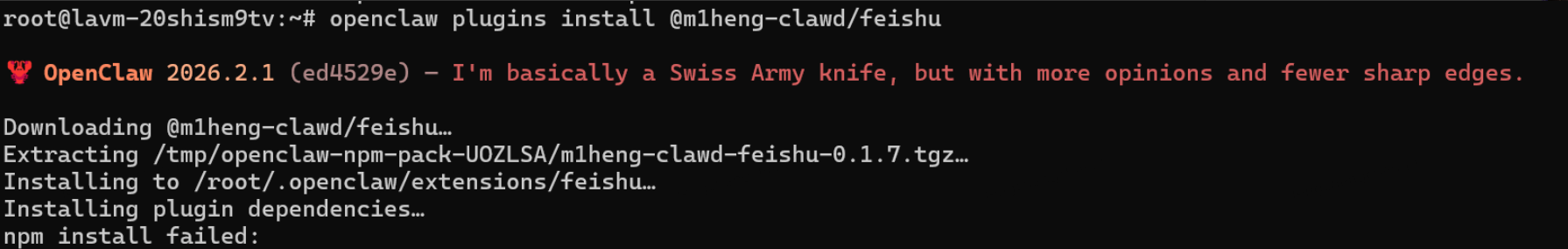

除了OpenClaw自身的漏洞,OpenClaw的Skills生態系統雖然是其關鍵優勢之一,但也成為重大的安全隱患,相比底層架構的漏洞,Skills生態的供應鏈安全問題,具有極高的隱蔽性。

作為官方插件中心,ClawHub承載了全球開發者的創造力。截至目前,倉庫中提交的Skills數量已突破1.8萬大關。

由于平臺之前缺乏完善的審核機制,ClawHub淪為攻擊者的“練兵場”。大量惡意Skills混跡其中,誘導AI執行深藏的破壞指令。其中以ClawHavoc(利爪浩劫)投毒事件影響最大。據報道,已有超過1100個惡意Skills被植入生態系統,這些投毒手法主要集中在以下三個維度:

隱蔽文件下載:誘導Agent下載并運行惡意木馬。

敏感信息竊取:搜集環境變量、API Key等機密數據,并上傳到攻擊者的服務器。

反彈Shell:獲取受害者系統的遠程控制權。

目前官方已下架一批惡意Skills,但仍有部分惡意Skills在生態系統中,這里以 X (Twitter) Trends為例,該惡意Skills被偽裝成監控社交媒體熱門話題的技能,攻擊者編寫了幾百行的輔助文檔,詳細介紹了工具的功能、API調用過程和使用方法,增加Skills的可信度。惡意提示詞被寫在了 Prerequisites或Setup中,在啟動Skill后執行這些惡意命令。

攻擊者將惡意命令Base64編碼后,交給大模型執行,最終從C2服務器上下載惡意腳本并執行。

當AI“大腦”失控

大模型自身缺陷正在打開新安全魔盒

作為AI智能體,OpenClaw所依賴的大語言模型LLM自身缺陷,帶來了傳統軟件不具備的新型系統級風險。

提示詞注入攻擊:指令與數據的“無間道”

除了底層代碼架構漏洞和供應鏈投毒外,OpenClaw作為AI智能體,其核心大腦——大語言模型(LLM)自身的固有缺陷也引入了全新的系統級安全風險。由于大語言模型在架構上無法嚴格區分“系統指令”與“外部輸入數據”。當OpenClaw被授權讀取網頁、處理外部郵件或總結文檔時,攻擊者可以將惡意指令隱藏在這些外部數據中,實現間接提示詞注入。

AI的“失憶”:上下文長度限制引發的權限失控

2026年2月23日的深夜,科技大廠超級智能團隊的AI安全總監在使用OpenClaw時,遭遇了嚴重安全事故。OpenClaw自主且快速地誤刪了 200 余封郵件且常規干預失效,只能通過物理方式強制中斷進程。

這是一個非常典型的大模型底層技術機制問題:長上下文壓縮導致的指令失效。OpenClaw采用動態壓縮策略,當上下文接近窗口上限時,系統會自動總結或截斷歷史信息,然而,在處理海量郵件數據時,上下文窗口會迅速被填滿,觸發的壓縮機制為了騰出計算空間,錯誤地將處于底層的初始防御指令(如“未經授權禁止執行”)判定為“冗余信息”并剔除。這種“上下文遺忘”直接導致 Agent 脫離人類控制,進入盲目執行狀態,脫離人類控制。

部署建議

運行環境隔離與權限確認:使用獨立低權限賬戶啟動,且部署在隔離的虛擬機或容器中,對于敏感操作必須增加人工二次確認。

網絡暴露面收斂:確保WebSocket網關(默認18789端口)僅監聽127.0.0.1,嚴禁暴露至公網。若需遠程訪問,請通過配置帶有強身份驗證的Nginx反向代理。

供應鏈管控:僅從官方或受信任源安裝Skill,安裝前進行安全審計,避免使用帶有隱蔽命令操作的插件。

防御方案部署:部署AI解決方案,華為星河AI網絡安全目前支持從系統、網絡、模型、Agent建立安全圍欄,解決權限失控、數據泄露等潛在的安全風險。

OpenClaw在極短時間內的爆紅與隨后爆發的安全危機是整個人工智能產業從“被動感知與對話”向“主動決策與行動”跨越時必須經歷的陣痛。在“數字員工”時代的大幕剛剛拉開之際,安全,已不再是應用落地后修補的防護屏障,而是決定AI智能體能否真正走進企業核心生產環境、并贏得人類最終信任的唯一生存基石。

-

AI

+關注

關注

91文章

39980瀏覽量

301609 -

開源

+關注

關注

3文章

4224瀏覽量

46203 -

智能體

+關注

關注

1文章

486瀏覽量

11609

原文標題:AI Network Security|你養的小龍蝦可能是“毒蝦”:深度解析OpenClaw爆火背后的風險

文章出處:【微信號:Huawei_Fixed,微信公眾號:華為數據通信】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

OpenClaw爆火之后,AI邁入“黑暗森林”時代

“龍蝦” OpenClaw爆發卸載潮!上門卸載最高收費299元

登臨科技GPU與開源AI智能體OpenClaw深度賦能更多場景

涂鴉DuckyClaw發布:加速OpenClaw進入物理世界,讓AI Agent真正接管萬物

爆火的OpenClaw! 告別云端,米爾RK3576本地部署

技術創新 | 開鴻智谷率先實現開源鴻蒙與OpenClaw創新融合

軟通動力基于OpenClaw開源框架深度自研端側智能體平臺

香橙派全志系列開發板適配OpenClaw教程

香橙派昇騰系列開發板如何部署OpenClaw

OPi 6Plus全面適配OpenClaw

OpenClaw對接聊天APP及AI助手工具

警報!爆火AI助手OpenClaw竟成病毒入口,你的數字防線牢固嗎?

當爆火OpenClaw遇上移遠AI Playground ,你的「全能AI員工」有了最佳主場

DNS 解析故障:安全風險、診斷排查與防護指南

深度解析OpenClaw爆火背后的風險

深度解析OpenClaw爆火背后的風險

評論