"SASETalk"是磐時打造的深度訪談欄目,通過與企業(yè)內(nèi)資深技術(shù)專家對話,記錄他們親歷的技術(shù)歷程與行業(yè)觀察,從個人視角解讀行業(yè)發(fā)展變遷,共同探討未來技術(shù)趨勢與工程師成長路徑。

本期嘉賓 PROFILE

PART.01/

安全認知的演進:

從事件中重塑理念

Q:在您的從業(yè)經(jīng)歷中,有哪些行業(yè)內(nèi)的關(guān)鍵事件讓您對“安全”一詞的理解發(fā)生了根本性的轉(zhuǎn)變?

A:我想分享三個案例,他們給我?guī)砹巳齻€不同維度的認知轉(zhuǎn)變。

案例一 /

CASE ONE

BleedingBit 漏洞 - 從網(wǎng)絡(luò)安全到人身安全的融合

https://www.anquanke.com/post/id/163307

“安全研究人員最近公布了兩個藍牙芯片漏洞的漏洞細節(jié),并將之命名為 BleedingBit 。這兩個漏洞可以讓攻擊者實現(xiàn)遠程代碼執(zhí)行,因為涉及到非常多的物聯(lián)網(wǎng)設(shè)備,包括一些醫(yī)學(xué)設(shè)備如胰島素泵、心臟起搏器等,所以這兩個漏洞的危害極其嚴重。”

這次事件讓我深刻認識到,當軟件與物理世界、與人的生命深度交織時,安全的邊界已從虛擬空間直接擴展到生命本身。我意識到,在物聯(lián)網(wǎng)時代,網(wǎng)絡(luò)安全(Security)與功能安全(Safety)的界限正在模糊甚至消失。一個用于提供便利和遠程監(jiān)控的藍牙連接功能,如果缺乏頂級的、內(nèi)生的安全設(shè)計,就可能從“生命線”變成潛在的風險源。

這一認知的轉(zhuǎn)變徹底改變了我評估風險的維度:風險的標的不再僅僅是信息資產(chǎn)的價值,而是直接與人的健康甚至生命掛鉤。

案例二 /

CASE TWO

ZigBee 協(xié)議攻擊 - 從邊界防護到零信任的理念變化

https://securityaffairs.com/97392/hacking/philips-smart-light-bulbs-hack.html

“攻擊者利用 ZigBee 無線通信協(xié)議中的漏洞,通過攻擊一只智能燈泡,便能以蠕蟲病毒的方式感染同一網(wǎng)絡(luò)中的其他燈泡,進而攻擊控制橋梁滲透進入家庭WIFI,最終滲透到家庭WIFI中的筆記本電腦和路由器。”

這次事件打破了我對“物理隔離即安全”的傳統(tǒng)認知,揭示了在高級別攻擊下,不同網(wǎng)絡(luò)域之間的“空氣間隙”可以被無形穿透。攻擊鏈條顯示,攻擊始于一個看似不起眼的智能燈泡,通過利用協(xié)議漏洞,最終竟能威脅到整個網(wǎng)絡(luò)的核心系統(tǒng)。這揭示了現(xiàn)代互聯(lián)系統(tǒng)中復(fù)雜的、隱性的信任鏈的脆弱性。安全不能再依靠簡單的網(wǎng)絡(luò)區(qū)域劃分和邊界防護,“內(nèi)部網(wǎng)絡(luò)絕對可信”的假設(shè)需要被徹底摒棄,零信任架構(gòu)中“從不信任,始終驗證”的理念變得至關(guān)重要。

案例三 /

CASE THREE

攝像頭隱私泄露 - 從技術(shù)問題到社會信任危機

“黑客大規(guī)模破解家用攝像頭,導(dǎo)致用戶最為私密的家庭生活場景被放在網(wǎng)上公開售賣或直播。”

這系列事件顯現(xiàn)出安全問題的終極沖擊,往往不是技術(shù)本身,而是用戶信任和社會倫理的崩塌。當人們出于安全目的安裝的攝像頭,反而成為隱私泄露的源頭時,這動搖了用戶對數(shù)字服務(wù)最基本的信任基礎(chǔ)。當企業(yè)不僅未能保護好數(shù)據(jù),其產(chǎn)品甚至成為隱私泄露的源頭時,這便從技術(shù)安全問題演變?yōu)樯虡I(yè)倫理甚至社會公信力問題。我意識到,安全與隱私保護必須成為產(chǎn)品設(shè)計的起點,是企業(yè)的核心社會責任,而不僅是合規(guī)成本或技術(shù)補丁。

BleedingBit 漏洞表明,網(wǎng)絡(luò)攻擊可直接造成物理世界的傷害。ZigBee 攻擊證明,固化的信任邊界不堪一擊,必須在系統(tǒng)內(nèi)部構(gòu)建持續(xù)驗證的機制。攝像頭泄露事件警示我們,安全失敗不僅導(dǎo)致技術(shù)故障,更會引發(fā)信任破產(chǎn),因此必須是企業(yè)高層的戰(zhàn)略核心。

行業(yè)威脅的洞察:

被低估的“系統(tǒng)性信任危機”

Q:作為一名從業(yè)十余年的網(wǎng)絡(luò)安全專家,在您看來,當前智能汽車面臨的最嚴峻、卻最容易被低估的安全威脅是什么?

A:在我來看,當前嚴峻卻容易被忽視的安全威脅是隱藏在“軟件定義汽車”背后的“系統(tǒng)性信任鏈危機”。它滲透在汽車設(shè)計、生產(chǎn)、運營全生命周期。可以從三個方面來闡述:

軟件供應(yīng)鏈的“透明性危機”

智能汽車代碼量極大,預(yù)計在高級別自動駕駛階段將超過10億行,且多來自第三方供應(yīng)商,車企難監(jiān)管所有代碼與安全實踐。開發(fā)測試階段遺留的后門或調(diào)試接口若未關(guān)閉,將成為潛伏的致命威脅。

車云API接口的“邊界失控”

車云通信中特別是遠程控制、OTA升級等API 接口是攻擊者常用通道,攻擊者可能利用簡單的公開信息(如車架號)結(jié)合 API 漏洞實現(xiàn)低成本遠程攻擊,例如解鎖車門甚至啟動引擎。云平臺被突破可能導(dǎo)致大規(guī)模車輛批量操控。

數(shù)據(jù)聚合的“隱私迷宮”

智能汽車采集大量敏感數(shù)據(jù),流轉(zhuǎn)的各環(huán)節(jié)均存在風險。如車載系統(tǒng)(如MCU媒體控制單元)即使在車輛報廢后,仍可能存有未徹底清除的敏感信息并在市場上流通。同時,數(shù)據(jù)違規(guī)收集、共享利用不規(guī)范等問題也十分突出,當用戶的私密座艙空間無法得到安全保障,將嚴重影響用戶對智能網(wǎng)聯(lián)服務(wù)的信任。

職業(yè)路徑的抉擇:

從“救火”到“防火”的使命

Q:從一線安全專家到咨詢顧問,您為何選擇了這條職業(yè)發(fā)展路徑?

A:首先,是追求更廣泛的安全提升。在擔任一線安全專家期間,我的工作成果主要服務(wù)于單一產(chǎn)品或一家企業(yè)。我清晰地看到,整個汽車供應(yīng)鏈的網(wǎng)絡(luò)安全水平提升,遠比單個節(jié)點的強大更為重要。作為顧問,我能將過去積累的最佳實踐和踩過的“坑”,轉(zhuǎn)化為可復(fù)用的方法論,幫助更多的企業(yè)從一開始就“做對”,從而提升整個產(chǎn)業(yè)鏈的安全基線。

其次,是應(yīng)對行業(yè)的核心挑戰(zhàn)。汽車網(wǎng)絡(luò)安全是一個強合規(guī)驅(qū)動、且技術(shù)迭代極快的領(lǐng)域。許多企業(yè)面臨的困境不是缺乏技術(shù)專家,而是如何將21434、WP.29 R155等抽象的標準要求,與企業(yè)具體的研發(fā)流程、組織架構(gòu)和現(xiàn)有技術(shù)棧進行深度融合。我十余年的一線攻防和架構(gòu)經(jīng)驗,恰恰能在這里發(fā)揮關(guān)鍵作用。我不僅能告訴客戶標準“是什么”,更能結(jié)合真實的攻擊案例和系統(tǒng)架構(gòu)設(shè)計,解釋“為什么”要這么做,以及“如何”在資源約束下最經(jīng)濟高效地落地。這種將合規(guī)要求、技術(shù)實現(xiàn)與商業(yè)可行性相結(jié)合的能力,是純粹的技術(shù)或純粹的合規(guī)角色難以替代的,也是顧問工作的核心價值所在。

最后,是對自我成長的追求。顧問角色要求我不斷站在行業(yè)前沿,面對不同客戶各異的業(yè)務(wù)場景和技術(shù)基礎(chǔ),這迫使我一直保持學(xué)習(xí)和思考的狀態(tài)。這個角色讓我能持續(xù)深化對行業(yè)的理解,并將這種認知反哺給客戶,共同應(yīng)對未來的安全挑戰(zhàn)。這是一個雙向賦能、共同成長的過程,非常有吸引力。

合規(guī)實踐的破局:

從標準條文到體系落地

Q:當前,智能網(wǎng)聯(lián)汽車的網(wǎng)絡(luò)安全正受到前所未有的關(guān)注。在您看來,整車廠及零部件供應(yīng)商在推進ISO/SAE 21434合規(guī)過程中,面臨的核心挑戰(zhàn)是什么?您作為顧問,如何幫助他們應(yīng)對?

A:在智能網(wǎng)聯(lián)汽車快速發(fā)展的背景下,整車廠及零部件供應(yīng)商在推進ISO/SAE 21434合規(guī)時,確實面臨一些普遍且深刻的挑戰(zhàn)。這些挑戰(zhàn)的核心往往不在于“是否要合規(guī)”,而在于“如何將合規(guī)要求高效、扎實地融入現(xiàn)有的產(chǎn)品研發(fā)和工程實踐”,避免流程與實戰(zhàn)“兩張皮”。結(jié)合當前的行業(yè)實踐和監(jiān)管趨勢,我認為挑戰(zhàn)主要集中在以下三個方面,而我們的顧問工作也正是圍繞這些痛點展開。

體系融合與流程落地之困

許多企業(yè)現(xiàn)有的研發(fā)流程(如功能安全ISO 26262、質(zhì)量管理ASPICE)與ISO 21434引入的網(wǎng)絡(luò)安全要求相互獨立,難以協(xié)同,導(dǎo)致開發(fā)團隊負擔加重,甚至出現(xiàn)“為認證而認證”的情況。監(jiān)管要求也正趨于嚴格,強調(diào)全生命周期的可追溯和可驗證。

我們的應(yīng)對是推動“一次開發(fā),多重合規(guī)”的流程融合。我們協(xié)助客戶將網(wǎng)絡(luò)安全活動(如威脅分析與風險評估TARA)無縫嵌入其既有的 “V” 模型開發(fā)流程中。例如,在系統(tǒng)需求規(guī)格中同時定義功能需求和安全需求,在軟件架構(gòu)設(shè)計中并行進行威脅建模和設(shè)計模式檢查。這樣不僅提升了效率(有實踐表明需求變更率可降低超過50%),更確保了合規(guī)要求的切實落地。

TARA的深度與實效性不足

TARA是21434的核心,但企業(yè)常面臨資產(chǎn)識別不全、風險評估主觀性強、分析結(jié)果無法有效轉(zhuǎn)化為具體可驗證的安全需求等問題。

我們的應(yīng)對是通過聯(lián)合辦公的形式,引導(dǎo)客戶進行場景化、深度的TARA實操。我們不僅傳授方法論,更會結(jié)合真實的攻擊案例(如針對CAN總線、OTA升級的攻擊路徑),帶領(lǐng)客戶團隊系統(tǒng)性地識別資產(chǎn)、構(gòu)思威脅場景、評估影響和攻擊可行性,并最終導(dǎo)出清晰、可追溯的網(wǎng)絡(luò)安全目標和具體技術(shù)需求。目標是讓TARA從一份合規(guī)文檔,變成真正指導(dǎo)安全設(shè)計和測試的路線圖。

供應(yīng)鏈安全協(xié)同與安全文化培育之難

汽車供應(yīng)鏈長且復(fù)雜,主機廠如何將安全要求有效傳遞至各級供應(yīng)商并驗證其交付物的安全性是一大難題。同時,企業(yè)內(nèi)部開發(fā)團隊可能更關(guān)注功能實現(xiàn),將安全活動視為額外負擔,缺乏主動的安全意識。

我們的應(yīng)對是雙管齊下。在供應(yīng)鏈管理上,我們幫助客戶制定清晰的、針對不同層級供應(yīng)商的網(wǎng)絡(luò)安全要求包和驗收標準,并建立供應(yīng)商能力評估與共享機制。在內(nèi)部安全文化上,我們提供從管理層到開發(fā)層的定制化培訓(xùn),并將安全要求轉(zhuǎn)化為工程師易懂的規(guī)范、指南和檢查表,同時推動將網(wǎng)絡(luò)安全指標納入績效考核,從而提升整個組織的安全內(nèi)生動力。

總而言之,作為顧問,我們的核心價值在于扮演“翻譯官”和“架構(gòu)師”的角色,將抽象的標準要求轉(zhuǎn)化為客戶研發(fā)體系中原生、可執(zhí)行的一部分,幫助他們不僅獲得認證,更建立起能夠持續(xù)演進、適應(yīng)未來威脅的真正安全能力。

-

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

11文章

3489瀏覽量

63411 -

汽車安全

+關(guān)注

關(guān)注

4文章

346瀏覽量

35447 -

智能汽車

+關(guān)注

關(guān)注

30文章

3288瀏覽量

109509

發(fā)布評論請先 登錄

芯盾時代中標湖州聯(lián)通零信任安全網(wǎng)關(guān)項目

零信任網(wǎng)絡(luò)架構(gòu)是什么及零信任的發(fā)展趨勢

科技云報到:2026網(wǎng)絡(luò)安全六大新趨勢:AI重構(gòu)攻防,信任成為新防線

全場景防護落地者,明陽 ZTnet 零信任重塑企業(yè)安全新生態(tài)

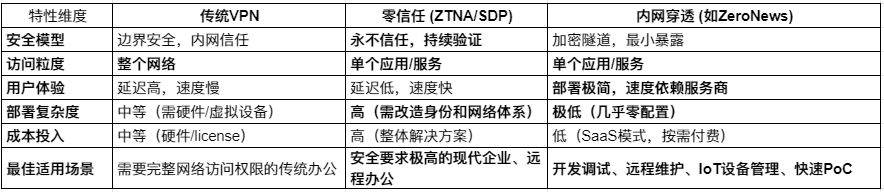

企業(yè)網(wǎng)絡(luò)安全入門:從VPN、零信任到內(nèi)網(wǎng)穿透,你該怎么選?

SASETalk | 從「合規(guī)過關(guān)」到「贏得信任」,車企安全觀正巨變

看不見的安全防線:信而泰儀表如何驗證零信任有效性

Jtti.cc零信任安全防護架構(gòu)實施在VPS云服務(wù)器構(gòu)建指南

芯盾時代零信任安全網(wǎng)關(guān)的應(yīng)用場景

Claroty SRA 支持零信任安全架構(gòu),保護擴展物聯(lián)網(wǎng) (XIoT)

芯盾時代入選《中國網(wǎng)絡(luò)安全細分領(lǐng)域產(chǎn)品名錄》 零信任領(lǐng)域排名第一

IPv6 與零信任架構(gòu)重塑網(wǎng)絡(luò)安全新格局

SASETalk | 十年網(wǎng)絡(luò)安全老兵談智能汽車安全:從信任危機到零信任防御

SASETalk | 十年網(wǎng)絡(luò)安全老兵談智能汽車安全:從信任危機到零信任防御

評論