Jenkins Pipeline高級應用:從入門到精通的企業級CI/CD流水線實戰

前言:作為一名在運維一線摸爬滾打5年的工程師,我見過太多因為CI/CD流水線配置不當而導致的生產事故。今天分享一些Jenkins Pipeline的高級應用技巧,這些都是我在實際項目中踩過坑后總結的經驗,希望能幫助大家少走彎路。

為什么選擇Jenkins Pipeline?

在眾多CI/CD工具中,Jenkins Pipeline以其強大的可擴展性和靈活性脫穎而出。相比傳統的Freestyle項目,Pipeline具有以下優勢:

?代碼化管理:Pipeline as Code,版本控制更容易

?可視化流程:清晰的階段劃分和狀態展示

?強大的并行處理:支持復雜的并行和串行組合

?豐富的插件生態:覆蓋幾乎所有主流工具鏈

Pipeline核心概念深度解析

1. Declarative vs Scripted Pipeline

Declarative Pipeline(推薦):

pipeline {

agent any

stages {

stage('Build') {

steps {

echo'Building...'

}

}

}

}

Scripted Pipeline(靈活性更高):

node {

stage('Build') {

echo'Building...'

}

}

實戰建議:新項目建議使用Declarative Pipeline,語法更簡潔,錯誤提示更友好。

2. Agent配置的高級技巧

pipeline {

agent {

kubernetes {

yaml"""

apiVersion: v1

kind: Pod

spec:

containers:

- name: maven

image: maven:3.8.1-jdk-11

command: ['sleep']

args: ['99d']

- name: docker

image: docker:dind

securityContext:

privileged: true

"""

}

}

}

企業級Pipeline最佳實踐

1. 多環境部署策略

pipeline {

agent any

parameters {

choice(

name:'ENVIRONMENT',

choices:['dev','test','staging','prod'],

description:'選擇部署環境'

)

booleanParam(

name:'SKIP_TESTS',

defaultValue:false,

description:'跳過測試(僅限緊急發布)'

)

}

environment {

DOCKER_REGISTRY = credentials('docker-registry')

KUBECONFIG = credentials("kubeconfig-${params.ENVIRONMENT}")

}

stages {

stage('代碼檢出') {

steps {

checkout scm

script {

env.GIT_COMMIT_SHORT = sh(

script:'git rev-parse --short HEAD',

returnStdout:true

).trim()

env.BUILD_VERSION ="${env.BUILD_NUMBER}-${env.GIT_COMMIT_SHORT}"

}

}

}

stage('代碼質量檢查') {

parallel {

stage('SonarQube分析') {

steps {

withSonarQubeEnv('SonarQube-Server') {

sh'mvn sonar:sonar'

}

}

}

stage('安全掃描') {

steps {

sh'snyk test --severity-threshold=high'

}

}

}

}

stage('單元測試') {

when {

not { params.SKIP_TESTS }

}

steps {

sh'mvn test'

}

post {

always {

publishTestResultstestResultsPattern:'target/surefire-reports/*.xml'

publishCoverageadapters:[jacocoAdapter('target/jacoco/jacoco.xml')]

}

}

}

stage('構建鏡像') {

steps {

script {

defimage = docker.build("myapp:${env.BUILD_VERSION}")

docker.withRegistry('https://registry.hub.docker.com','docker-hub-credentials') {

image.push()

image.push('latest')

}

}

}

}

stage('部署') {

steps {

script {

switch(params.ENVIRONMENT) {

case'dev':

deployToDev()

break

case'test':

deployToTest()

break

case'staging':

deployToStaging()

break

case'prod':

deployToProd()

break

}

}

}

}

stage('健康檢查') {

steps {

script {

defmaxRetries =10

defretryCount =0

defhealthCheckUrl = getHealthCheckUrl(params.ENVIRONMENT)

while(retryCount < maxRetries) {

? ? ? ? ? ? ? ? ? ? ? ??try?{

? ? ? ? ? ? ? ? ? ? ? ? ? ??def?response = httpRequest(

? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ??url:?healthCheckUrl,

? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ??timeout:?30

? ? ? ? ? ? ? ? ? ? ? ? ? ? )

? ? ? ? ? ? ? ? ? ? ? ? ? ??if?(response.status ==?200) {

? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? echo?"應用健康檢查通過"

? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ??break

? ? ? ? ? ? ? ? ? ? ? ? ? ? }

? ? ? ? ? ? ? ? ? ? ? ? }?catch?(Exception e) {

? ? ? ? ? ? ? ? ? ? ? ? ? ? retryCount++

? ? ? ? ? ? ? ? ? ? ? ? ? ??if?(retryCount >= maxRetries) {

error("健康檢查失敗,部署回滾")

}

sleep(30)

}

}

}

}

}

}

post {

success {

script {

// 發送成功通知

sendNotification('success', params.ENVIRONMENT)

}

}

failure {

script {

// 發送失敗通知并觸發回滾

sendNotification('failure', params.ENVIRONMENT)

if(params.ENVIRONMENT =='prod') {

rollback(params.ENVIRONMENT)

}

}

}

cleanup {

cleanWs()

}

}

}

// 自定義函數

defdeployToDev() {

sh"""

helm upgrade --install myapp-dev ./helm/myapp \

--namespace dev \

--set image.tag=${env.BUILD_VERSION} \

--set environment=dev

"""

}

defdeployToProd() {

inputmessage:'確認部署到生產環境?',ok:'部署',

submitterParameter:'APPROVER'

sh"""

helm upgrade --install myapp-prod ./helm/myapp \

--namespace prod \

--set image.tag=${env.BUILD_VERSION} \

--set environment=prod \

--set replicas=5

"""

}

defsendNotification(status, environment) {

defcolor = status =='success'?'good':'danger'

defmessage ="""

構建狀態: ${status}

環境: ${environment}

版本: ${env.BUILD_VERSION}

提交者: ${env.GIT_COMMITTER_NAME}

構建鏈接: ${env.BUILD_URL}

"""

slackSend(

channel:'#devops',

color:color,

message:message

)

}

2. 藍綠部署實現

stage('藍綠部署') {

steps {

script {

defcurrentColor = getCurrentColor()

defnewColor = currentColor =='blue'?'green':'blue'

// 部署到新顏色環境

sh"""

kubectl set image deployment/myapp-${newColor} \

app=myapp:${env.BUILD_VERSION} \

-n production

"""

// 等待新版本就緒

sh"kubectl rollout status deployment/myapp-${newColor} -n production"

// 健康檢查

defhealthCheckPassed = performHealthCheck(newColor)

if(healthCheckPassed) {

// 切換流量

sh"""

kubectl patch service myapp-service \

-p '{"spec":{"selector":{"version":"${newColor}"}}}' \

-n production

"""

echo"流量已切換到${newColor}環境"

}else{

error("健康檢查失敗,取消部署")

}

}

}

}

Pipeline安全最佳實踐

1. 密鑰管理

pipeline {

environment {

// 使用Jenkins憑據管理

DB_CREDENTIALS = credentials('database-credentials')

API_KEY = credentials('external-api-key')

// 使用外部密鑰管理系統

VAULT_ADDR ='https://vault.company.com'

VAULT_ROLE_ID = credentials('vault-role-id')

VAULT_SECRET_ID = credentials('vault-secret-id')

}

stages {

stage('獲取密鑰') {

steps {

script {

// 從Vault獲取密鑰

defsecrets = sh(

script:"""

vault auth -method=approle \

role_id=${VAULT_ROLE_ID} \

secret_id=${VAULT_SECRET_ID}

vault kv get -json secret/myapp

""",

returnStdout:true

)

defsecretsJson = readJSONtext:secrets

env.DATABASE_PASSWORD = secretsJson.data.data.db_password

}

}

}

}

}

2. 構建安全掃描

stage('安全掃描') {

parallel {

stage('鏡像安全掃描') {

steps {

script {

// Trivy掃描

sh"""

trivy image --exit-code 1 \

--severity HIGH,CRITICAL \

--no-progress \

myapp:${env.BUILD_VERSION}

"""

}

}

}

stage('依賴漏洞掃描') {

steps {

sh'owasp-dependency-check --project myapp --scan .'

publishHTML([

allowMissing:false,

alwaysLinkToLastBuild:true,

keepAll:true,

reportDir:'dependency-check-report',

reportFiles:'dependency-check-report.html',

reportName:'OWASP Dependency Check Report'

])

}

}

}

}

監控和可觀測性集成

1. 構建指標收集

post {

always {

script {

// 發送構建指標到Prometheus

defbuildDuration = currentBuild.duration

defbuildResult = currentBuild.result ?:'SUCCESS'

sh"""

curl -X POST http://pushgateway:9091/metrics/job/jenkins-builds \

-d 'jenkins_build_duration_seconds{job="myapp",result="${buildResult}"} ${buildDuration/1000}'

"""

// 構建成功率統計

if(buildResult =='SUCCESS') {

sh"""

curl -X POST http://pushgateway:9091/metrics/job/jenkins-success \

-d 'jenkins_build_success_total{job="myapp"} 1'

"""

}

}

}

}

2. 集成APM監控

stage('性能測試') {

steps {

script {

// 觸發性能測試

sh'jmeter -n -t performance-test.jmx -l results.jtl'

// 分析結果

defperformanceReport = sh(

script:'awk -F"," 'NR>1{sum+=$2; count++} END{print sum/count}' results.jtl',

returnStdout:true

).trim()

if(performanceReport.toFloat() >1000) {

unstable('性能測試響應時間超過閾值')

}

// 發送性能數據到監控系統

sh"""

curl -X POST http://influxdb:8086/write?db=performance \

-d 'response_time,app=myapp,build=${env.BUILD_NUMBER} value=${performanceReport}'

"""

}

}

}

Pipeline性能優化技巧

1. 并行執行優化

stage('并行構建') {

parallel {

stage('前端構建') {

agent {

label'nodejs'

}

steps {

sh'npm ci && npm run build'

stashincludes:'dist/**',name:'frontend-dist'

}

}

stage('后端構建') {

agent {

label'maven'

}

steps {

sh'mvn clean package -DskipTests'

stashincludes:'target/*.jar',name:'backend-jar'

}

}

stage('數據庫遷移檢查') {

steps {

sh'flyway info'

}

}

}

}

stage('整合部署') {

steps {

unstash'frontend-dist'

unstash'backend-jar'

script {

// 構建最終鏡像

defdockerfile ="""

FROM openjdk:11-jre-slim

COPY target/*.jar app.jar

COPY dist/ /usr/share/nginx/html/

EXPOSE 8080

CMD ["java", "-jar", "app.jar"]

"""

writeFilefile:'Dockerfile',text:dockerfile

defimage = docker.build("myapp:${env.BUILD_VERSION}")

}

}

}

2. 緩存策略

pipeline {

options {

// 保留構建歷史

buildDiscarder(logRotator(numToKeepStr:'10'))

// 禁止并發構建

disableConcurrentBuilds()

// 超時設置

timeout(time:30,unit:'MINUTES')

}

stages {

stage('Maven緩存') {

steps {

script {

// 使用共享存儲作為Maven緩存

sh"""

mkdir -p /shared-cache/maven-repo

ln -sf /shared-cache/maven-repo ~/.m2/repository

"""

}

}

}

stage('Docker層緩存') {

steps {

script {

// 使用多階段構建和緩存

defdockerfile ="""

FROM maven:3.8.1-jdk-11 as builder

COPY pom.xml .

RUN mvn dependency:go-offline

COPY src/ src/

RUN mvn package -DskipTests

FROM openjdk:11-jre-slim

COPY --from=builder target/*.jar app.jar

CMD ["java", "-jar", "app.jar"]

"""

writeFilefile:'Dockerfile',text:dockerfile

// 構建時使用緩存

sh'docker build --cache-from myapp:cache -t myapp:${BUILD_VERSION} .'

}

}

}

}

}

Pipeline故障恢復和回滾策略

1. 自動回滾機制

stage('生產部署') {

steps {

script {

try{

// 記錄當前版本

defpreviousVersion = sh(

script:'kubectl get deployment myapp -o jsonpath="{.spec.template.spec.containers[0].image}"',

returnStdout:true

).trim()

// 部署新版本

sh"""

kubectl set image deployment/myapp \

app=myapp:${env.BUILD_VERSION}

"""

// 等待部署完成

sh'kubectl rollout status deployment/myapp --timeout=300s'

// 健康檢查

defhealthCheckResult = performExtendedHealthCheck()

if(!healthCheckResult.success) {

thrownewException("健康檢查失敗: ${healthCheckResult.error}")

}

// 保存當前版本信息

writeFilefile:'current-version.txt',text:env.BUILD_VERSION

archiveArtifacts'current-version.txt'

}catch(Exception e) {

echo"部署失敗,開始自動回滾: ${e.message}"

// 自動回滾

sh"""

kubectl set image deployment/myapp \

app=${previousVersion}

kubectl rollout status deployment/myapp --timeout=300s

"""

// 發送回滾通知

sendNotification('rollback','prod', e.message)

// 重新拋出異常以標記構建失敗

throwe

}

}

}

}

defperformExtendedHealthCheck() {

defchecks = [

[name:'應用健康檢查',url:'http://myapp/health'],

[name:'數據庫連接檢查',url:'http://myapp/health/db'],

[name:'外部API連接檢查',url:'http://myapp/health/external']

]

for(checkinchecks) {

defmaxRetries =5

defsuccess =false

for(inti =0; i < maxRetries; i++) {

? ? ? ? ? ??try?{

? ? ? ? ? ? ? ??def?response = httpRequest(

? ? ? ? ? ? ? ? ? ??url:?check.url,

? ? ? ? ? ? ? ? ? ??timeout:?10,

? ? ? ? ? ? ? ? ? ??validResponseCodes:?'200'

? ? ? ? ? ? ? ? )

? ? ? ? ? ? ? ? success =?true

? ? ? ? ? ? ? ??break

? ? ? ? ? ? }?catch?(Exception e) {

? ? ? ? ? ? ? ??if?(i == maxRetries -?1) {

? ? ? ? ? ? ? ? ? ??return?[success:?false,?error:?"${check.name}失敗: ${e.message}"]

? ? ? ? ? ? ? ? }

? ? ? ? ? ? ? ? sleep(10)

? ? ? ? ? ? }

? ? ? ? }

? ? }

? ??

? ??return?[success:?true]

}

Pipeline性能監控Dashboard

1. Grafana監控面板配置

創建Pipeline監控指標:

// 在Pipeline中添加監控指標收集

post {

always {

script {

defmetrics = [

build_duration:currentBuild.duration,

build_result:currentBuild.result ?:'SUCCESS',

stage_count:env.STAGE_COUNT ?:0,

test_count:env.TEST_COUNT ?:0,

deployment_target:params.ENVIRONMENT

]

metrics.each { key, value ->

sh"""

echo 'jenkins_pipeline_${key}{job="${env.JOB_NAME}",build="${env.BUILD_NUMBER}"} ${value}' \

| curl -X POST http://pushgateway:9091/metrics/job/jenkins-pipeline --data-binary @-

"""

}

}

}

}

2. 關鍵指標監控

?構建成功率:過去30天的構建成功率趨勢

?部署頻率:每日/每周部署次數統計

?平均構建時間:不同階段的耗時分析

?失敗原因分析:構建失敗的主要原因分類

總結和最佳實踐清單

經過多年的實戰經驗,我總結出以下Jenkins Pipeline最佳實踐:

必須做的事情

1.Pipeline as Code:所有Pipeline定義都應該版本化管理

2.分階段部署:永遠不要跳過測試環境直接部署生產

3.自動化測試:單元測試、集成測試、安全掃描一個都不能少

4.監控告警:構建失敗、部署異常必須有及時通知

5.回滾策略:每次部署都要有快速回滾能力

需要注意的坑

1.資源競爭:避免多個Pipeline同時使用相同資源

2.密鑰泄露:永遠不要在日志中打印敏感信息

3.超時設置:合理設置每個階段的超時時間

4.存儲清理:定期清理構建產物和Docker鏡像

5.權限最小化:Pipeline只給必要的最小權限

進階優化建議

? 使用多分支Pipeline支持Git Flow工作流

? 集成代碼質量門禁,低于標準的代碼不允許部署

? 實現基于標簽的自動發布策略

? 建立Pipeline模板庫,提高團隊開發效率

? 定期進行Pipeline性能調優和安全審計

-

代碼

+關注

關注

30文章

4974瀏覽量

74226 -

jenkins

+關注

關注

0文章

34瀏覽量

5505

原文標題:Jenkins Pipeline高級應用:從入門到精通的企業級CI/CD流水線實戰

文章出處:【微信號:magedu-Linux,微信公眾號:馬哥Linux運維】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

Jenkins用戶界面的相關資料分享

jenkins是什么?有何應用

如何在持續集成開發流程中使用Jenkins和Docker?

Pipeline ADCs Come of Age

Pipeline ADCs Come of Age

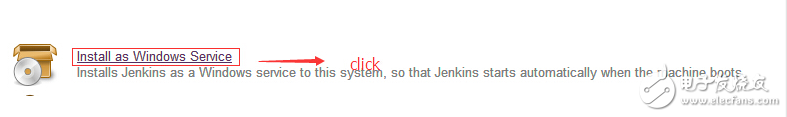

jenkins簡單的使用教程_jenkins安裝與配置

Jenkins是什么_Jenkins常用功能_jenkins的使用總結

部署Jenkins服務時如何保障服務的高可用性呢?

提升jenkins構建效率的方法

使用Jenkins和單個模板部署多個Kubernetes組件

什么是pipeline?Go中構建流數據pipeline的技術

Jenkins的安裝教程

Jenkins Pipeline的高級應用技巧

Jenkins Pipeline的高級應用技巧

評論