一、產品簡介

國產高性能處理器

64 位 4 核低功耗

2.0 GHz超高主頻

1T 超高算力 NPU

兼容鴻蒙等國產操作系統(tǒng)

二、實驗目的

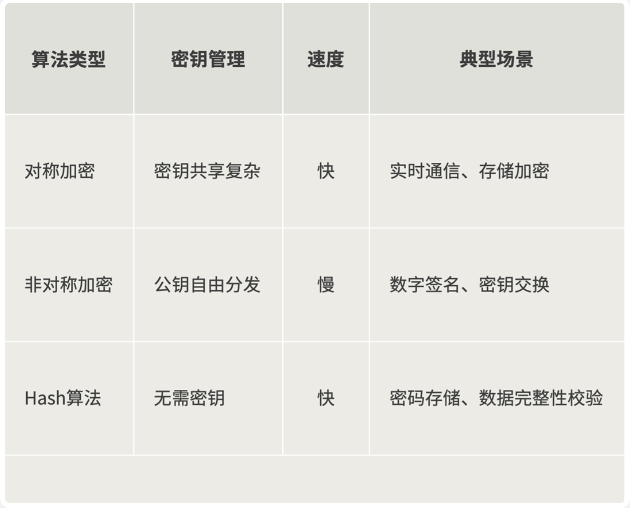

1、了解常見的加密方法;

2、加密和解密法開發(fā)實例演示。

三、實驗原理

反轉加密法

反轉加密法是指通過反向輸出消息來進行加密。

反轉加密法

凱撒加密法是一種簡單的消息編碼方式。它根據(jù)字母表將消息中的每個字母移動常量位k。例如k等于3,則在編碼后的消息中,每個字母都會向前移動3位,a會被替換為d,b會被替換成e,依此類推。字母表末尾將回卷到字母表開頭。于是,w會被替換為z,x會被替換為a。

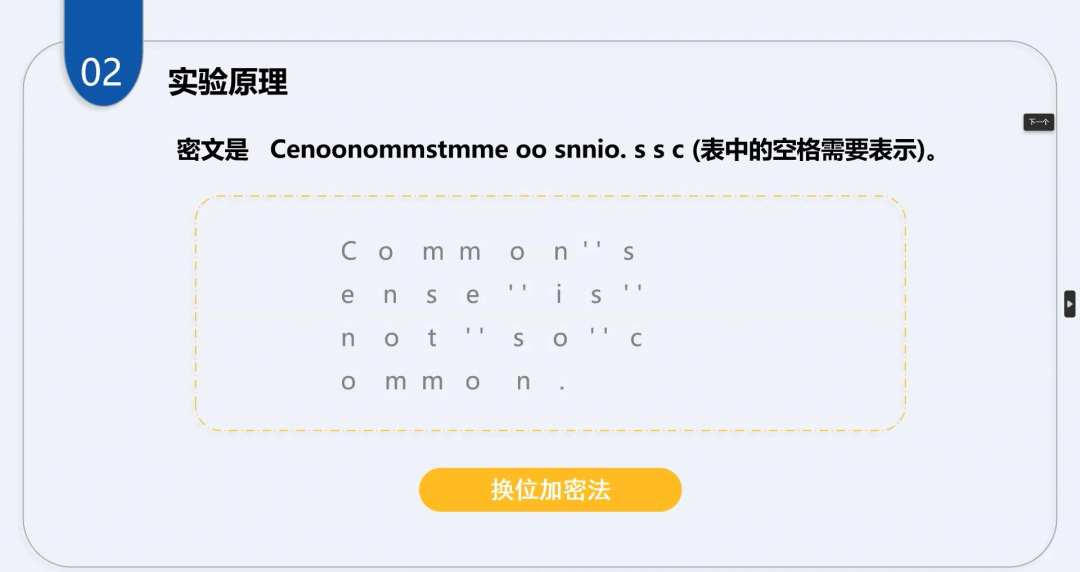

換位加密法

換位加密法不是替換字符,而是搞亂消息符號的順序。例如消息 Common sense is not so common.假設使用數(shù)字 8 作為秘鑰。也就是我們將在每一行放最多8個字符。(包含空格和標點)

密文是 Cenoonommstmme oo snnio. s s c (表中的空格需要表示)。

四、實驗設備

實驗軟件

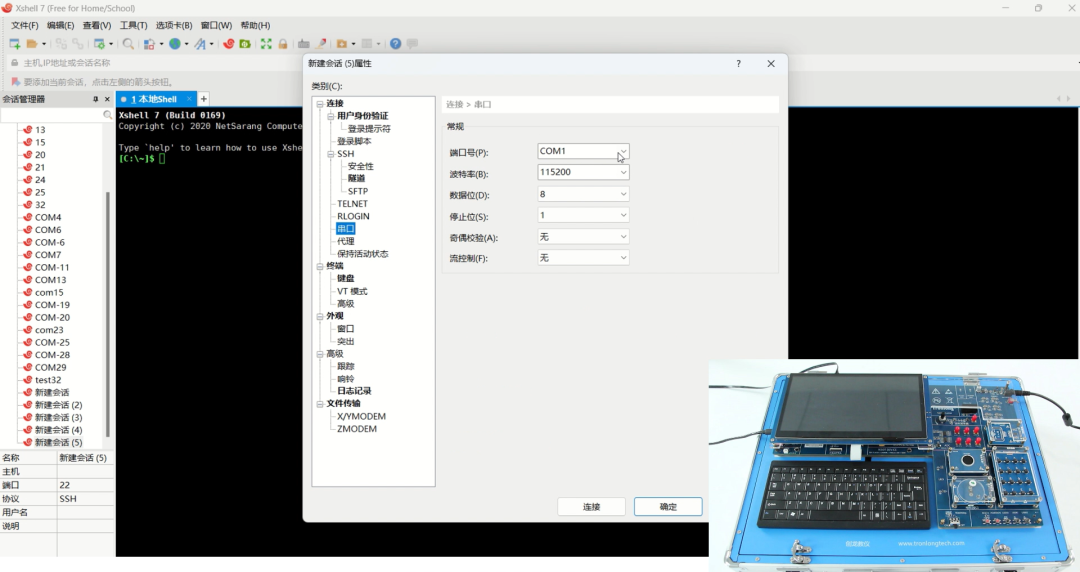

本實驗中使用的軟件為.VMware17+Ubuntu18.04.4 和串口調試工具Xshell。

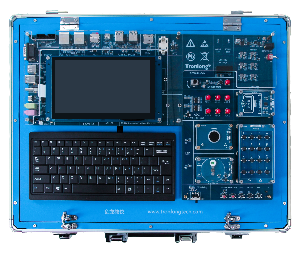

實驗硬件

本實驗中使用的是TL3568-PlusTEB實驗箱,所需的配件為Micro SD卡、Type-C線、電源和網線。

五、實驗步驟

硬件連接

(1)將Ubuntu系統(tǒng)啟動卡插至Micro SD卡槽。

(2)使用Type-C線連接USB TO UART2調試串口到PC機。

(3)將實驗箱ETH0 RGMII網口(COM21)通過網線連接至路由器。

(4)連接實驗箱電源,先不要上電。

軟件操作

(1)先在設備管理器查看串口的端口號;

(2)再設置串口調試工具,波特率設置為1500000,點擊連接,在Xshell調試終端會顯示連接成功。

(3)連接成功后,撥動實驗箱的電源開關,將實驗箱上電。

(4)系統(tǒng)啟動成功后,輸入賬戶密碼登錄即可(賬密均為:tronlong)

(5)登錄成功后,查詢實驗箱的網口地址。

拷貝文件

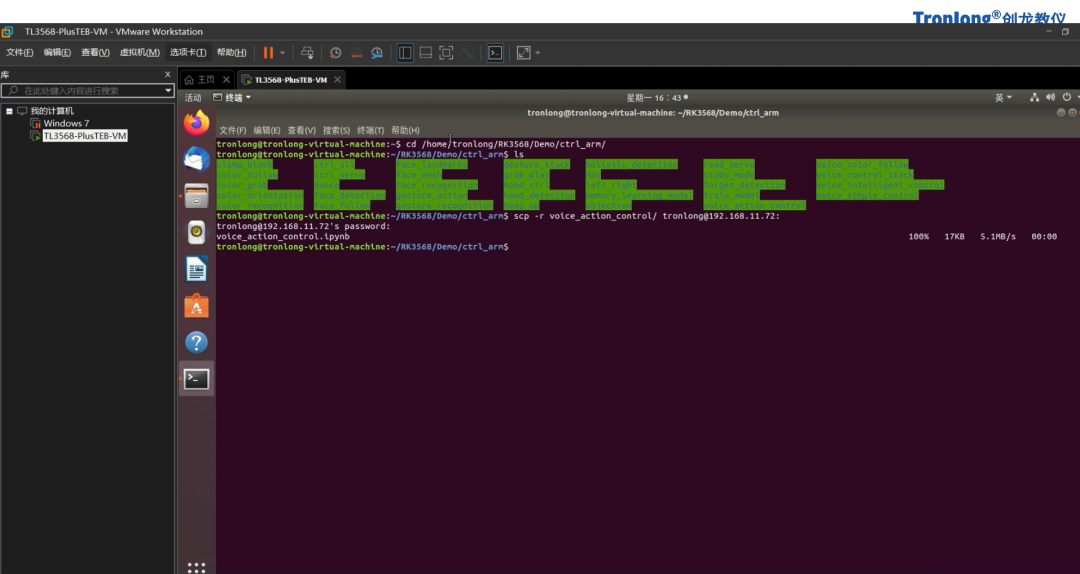

我們先打開Ubuntu,將Demo文件夾拷貝到RK3568目錄下。

"Ctrl+Alt+T"打開控制臺,執(zhí)行命令將文件拷貝至實驗箱文件系統(tǒng)(根據(jù)實驗箱實際IP地址修改命令)。

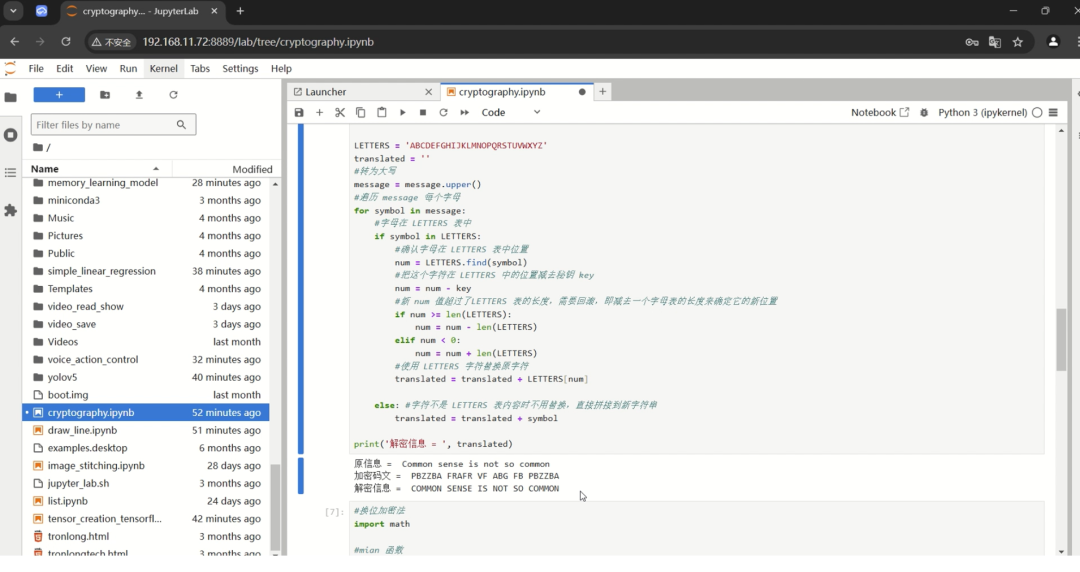

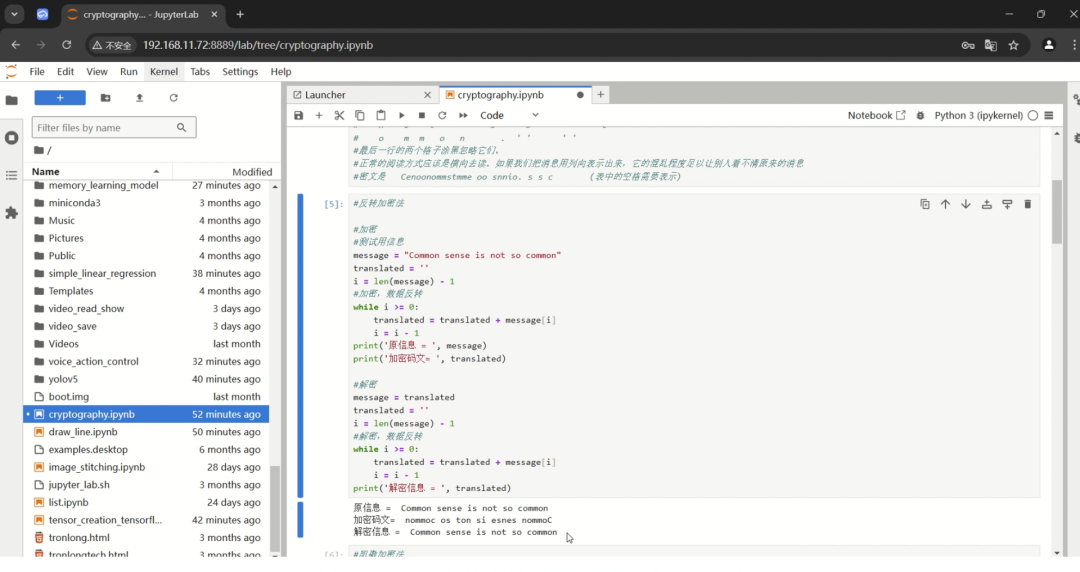

運行程序

在串口調試窗口執(zhí)行命令,啟動開發(fā)環(huán)境

在網頁輸入地址,即可打開登錄界面 (根據(jù)實際IP地址修改網頁地址)。

輸入密碼:tronlong,登錄。

在程序目錄,雙擊打開程序,點擊重新運行程序。

等待右上角的進度餅圖變白,程序運行完成。

在程序最下方,會顯示運行結果。

程序運行后,會打印反轉加密法的運行示例結果。

-

ARM

+關注

關注

135文章

9577瀏覽量

393039 -

人工智能

+關注

關注

1819文章

50207瀏覽量

266429 -

實驗箱

+關注

關注

0文章

70瀏覽量

9623

發(fā)布評論請先 登錄

如何在Arm Neoverse N2平臺上提升llama.cpp擴展性能

單片機解密是什么?

國產化教學會議一體機全解析:從政策東風到觸拓科技的創(chuàng)新實踐

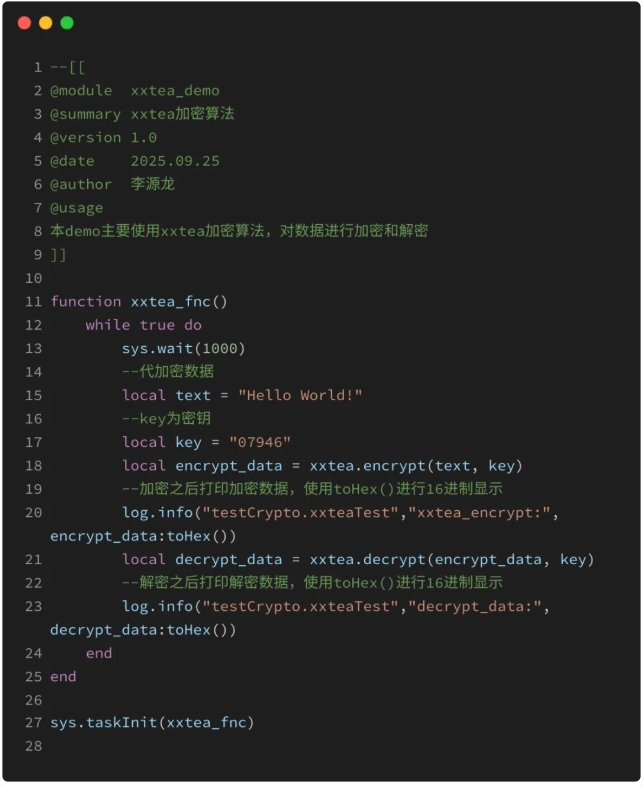

極簡XXTEA加密解密:5分鐘代碼速學!

加密算法指令設計

加密算法的應用

AES加密流程

AES加密模式簡介與對比分析

輕量級加密解密:Crypto核心庫守護數(shù)據(jù)安全的終極答案

STM32_Cryptographic st加密庫V3.0.0移植以后啥也沒改,AES256ECB模式加解密都不對,為什么?

基于SM4的文件加密解密功能實現(xiàn)(ECB模式)

GLAD:利用全息圖實現(xiàn)加密和解密

能在Meteor Lake平臺上使用SDK 3.5嗎?

在任何平臺上使用PetaLinux的先決條件

年前再補課!國產 ARM 平臺上演加密解密秀教學!

年前再補課!國產 ARM 平臺上演加密解密秀教學!

評論