據報道,谷歌已于Chrome 124穩定版本中引入X25519KYBER768抗量子密碼技術。然而,部分站長表示,雖然網站和服務可以運行,但它們在TLS握手中可能會出現問題,從而導致無法正常訪問。

谷歌自去年8月起便開始測試后量子安全TLS密鑰封裝機制,通過采用TLS 1.3及QUIC連接的Kyber768抗量子密鑰協商算法,以提升ChromeTLS流量的安全性。

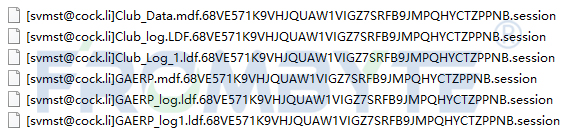

近期,谷歌Chrome 124穩定版與微軟Edge 124穩定版均已部署X25519KYBER768算法。然而,部分系統管理員反映,Web應用程序、防火墻和服務器在ClientHello TLS握手后可能會發生斷連現象。

此外,Fortinet、SonicWall、Palo Alto Networks、AWS等供應商的安全設備、防火墻、網絡中間件及各類網絡設備也受到此問題影響。

有管理員指出:“這似乎破壞了服務器的TLS握手過程,因為服務器無法理解客戶端問候消息中的附加數據。”

實際上,這些錯誤并非源于Google Chrome本身,而主要是由于網絡服務器在傳輸層安全性(TLS)方面的實現存在問題,以及對后量子加密所需更大的ClientHello消息處理不當所致。

網站管理員可通過chrome://flags/#enable-tls13-kyber標志手動開啟Google Chrome 124中的相關功能,以便對自身服務器進行測試。啟用后,管理員可嘗試連接至服務器,觀察是否會引發“ERR_CONNECTION_RESET”錯誤。

-

谷歌

+關注

關注

27文章

6254瀏覽量

111377 -

量子密鑰

+關注

關注

0文章

37瀏覽量

5921 -

TLS

+關注

關注

0文章

54瀏覽量

4943

發布評論請先 登錄

硬件加密引擎在保障數據安全方面有哪些優勢呢?

關于蜂鳥E203內核運算算子K擴展的基礎知識分享

AES加密流程

紫光同芯抗量子算法賦能電子證件

老電視如何安裝瀏覽器?

抵御量子計算威脅:航芯「抗量子密碼加密簽名方案」為信息安全筑起新防線

谷歌Chrome瀏覽器抗量子加密算法被指破壞TLS握手,導致部分網站無法被訪問

谷歌Chrome瀏覽器抗量子加密算法被指破壞TLS握手,導致部分網站無法被訪問

評論