示之以動,利其靜而有主,益動而巽。

——《三十六計·敵戰(zhàn)計·暗度陳倉》

本文以楚漢名帥韓信“暗度陳倉”之計為切入點,深入剖析攻防演練中攻擊者“以奇隱正,以迂蔽直”的遠控攻擊和躲避檢測手段。

“明修棧道,暗度陳倉”是指在表面上用某一行動迷惑對方,但在暗中卻采取另一種行動達到目的。

高級持續(xù)性威脅(Advanced Persistent Threat,APT)是一種復雜的、持續(xù)的網(wǎng)絡攻擊,它通常由高度組織的攻擊者發(fā)起,目的是竊取敏感信息或破壞目標系統(tǒng)。APT攻擊通常會使用遠程控制木馬(Remote Access Trojan,RAT)作為其中的一種手段,利用表面?zhèn)窝b吸引注意,暗中使用隱蔽手段在目標系統(tǒng)中建立持久性控制,明修棧道,暗度陳倉,威脅用戶的網(wǎng)絡安全。

偽裝為“明”,潛伏為“暗”的遠程控制隱蔽過程。

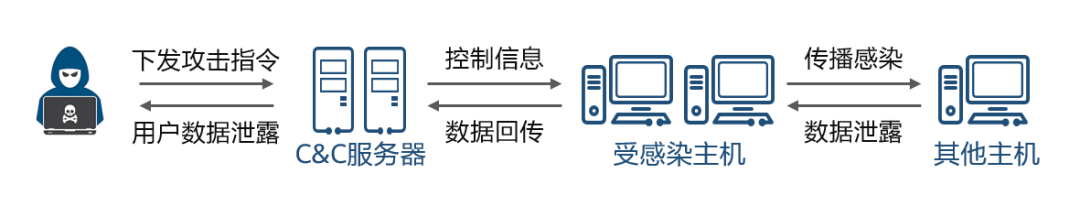

RAT是一種惡意軟件,黑客可以利用它監(jiān)控用戶的計算機、網(wǎng)絡設備甚至整個網(wǎng)絡。RAT通過偽裝成正常的doc、exe可執(zhí)行程序、web網(wǎng)站、郵件等進行釣魚,當用戶不小心被“明”面上的偽裝所釣中,只要輕輕雙擊執(zhí)行惡意文件或程序,RAT便會通過惡意程序迅速滲透用戶主機,在用戶的客戶端進程中“暗”中潛伏。更有甚者會通過休眠數(shù)月來隱藏自身,躲避用戶殺毒軟件檢測。在用戶放松警惕之時,RAT便開始遠程控制受害者主機,通過C&C(Command and Control,命令與控制)達成偷竊用戶數(shù)據(jù)、賬戶密碼和隱私資料的目的,破壞用戶主機,甚至利用用戶主機傳播病毒。

滲透工具為“明”,團伙攻擊為“暗”的遠程控制威脅趨勢。

Cobalt Strike(CS)是一款業(yè)界主流的滲透、遠控工具。CS具備隱藏自身的能力,支持掛載其他惡意載荷(攻擊指令等)以及支持使用多種協(xié)議遠控通信手段。CS最著名的特點是“團伙作案”,“明”面上可能只有一臺活躍的C&C服務器,但“暗”中實際上可能有十數(shù)人的團伙對成千上萬的用戶主機進行攻擊。

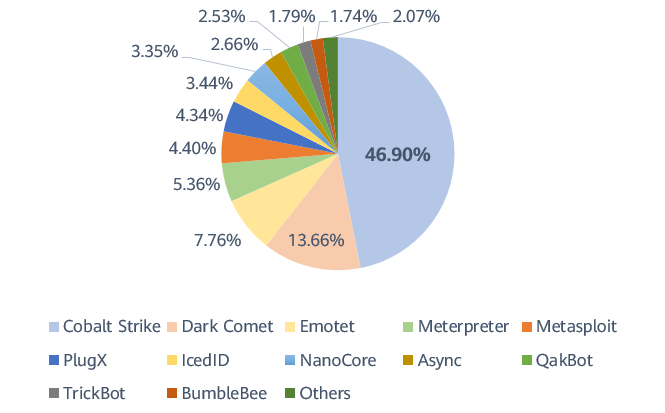

據(jù)現(xiàn)網(wǎng)統(tǒng)計,2022年網(wǎng)絡中的C&C遠控滲透工具,CS占比達46.9%,可見其在遠控滲透領域的絕對霸主地位。CS工具可以和勒索軟件聯(lián)動,帶來遠控、勒索、泄密三重危害。在攻防演練行動中,CS工具以其優(yōu)越的性能和團伙作戰(zhàn)的特點,成為紅隊滲透攻擊的必勝法寶,而應對CS的遠控滲透,也成為防守方藍隊的必備能力。下面我們通過CS的攻擊實例來解析RAT是如何遠程控制用戶主機,繼而造成危害的。

圖1-12022年網(wǎng)絡環(huán)境C&C滲透工具使用分布

(來源:2022年華為HiSec Insight安全態(tài)勢感知系統(tǒng)惡意家族樣本統(tǒng)計)

受信通信協(xié)議為“明”,隱蔽控制指令為“暗”的遠程控制攻擊手段。

滲透軟件成功滲透后,為了防止各種邊界設備,軟/硬件防火墻的檢測,“明”面上會采用邊界設備允許通信的協(xié)議,在“暗”中實則進行傳遞控制命令、信息泄漏的行為。例如,通過DNS、ICMP、HTTP協(xié)議來下發(fā)遠程控制命令,竊取用戶的關鍵信息,并利用SSL加密協(xié)議對竊取內(nèi)容進行加密,使常規(guī)的異常端口檢測和異常端口封堵手段難以奏效。

DNS隧道是一種隱蔽信道,它通過將其他協(xié)議封裝在DNS協(xié)議中傳輸來建立通信。由于DNS是網(wǎng)絡世界中必不可少的服務,大部分防火墻和入侵檢測設備很少會過濾DNS流量,這就為攻擊者利用DNS作為隱蔽信道提供了條件。攻擊者可以利用它實現(xiàn)諸如遠程控制、文件傳輸?shù)炔僮鳌?/span>

下面的案例展示了C&C服務器是如何“明”中發(fā)送DNS域名查詢求,“暗”則泄漏用戶數(shù)據(jù)的。滲透軟件將偷取的數(shù)據(jù)編輯成DNS域名,向黑客控制的C&C服務器進行域名請求。C&C服務器接收到請求的域名后,進行解析和拼接,即可獲取用戶數(shù)據(jù)。

華為網(wǎng)絡流量智能檢測方案利用大數(shù)據(jù)算法,能夠檢測DNS傳出域名以及包的時空特征,捕捉妄圖利用DNS隧道逃逸檢測的泄密活動。

RAT成功滲透受害者用戶主機后,會定期向C&C服務器進行HTTP請求,通過自加密、增加偽裝等手段躲避檢測。“明”中向外請求HTTP資源,“暗”中則接受C&C服務器下發(fā)的控制指令。

以下是一個木馬利用郵件誘騙用戶下載鏈接的文件后,掛載CobaltStrike通信后門的案例。

在受害者主機和C&C服務器通信中,CS會將主機信息進行魔法數(shù)字加工及非對稱加密,偽裝成HTTP請求的cookie內(nèi)容,并利用key-value形式進行一層包裝,導致檢測難度大大增加。C&C服務器在收到客戶端發(fā)來的“泄漏”請求后,對需要下發(fā)的命令進行對稱加密,偽裝成響應體的數(shù)據(jù)。該交互過程表面上只是一次正常的HTTP請求和應答,但實際上用戶已被暗中控制,數(shù)據(jù)已遭到泄露。

華為網(wǎng)絡流量智能檢測方案能夠對惡意工具加密流量進行"破譯",識別出與惡意C&C通信的信息內(nèi)容。

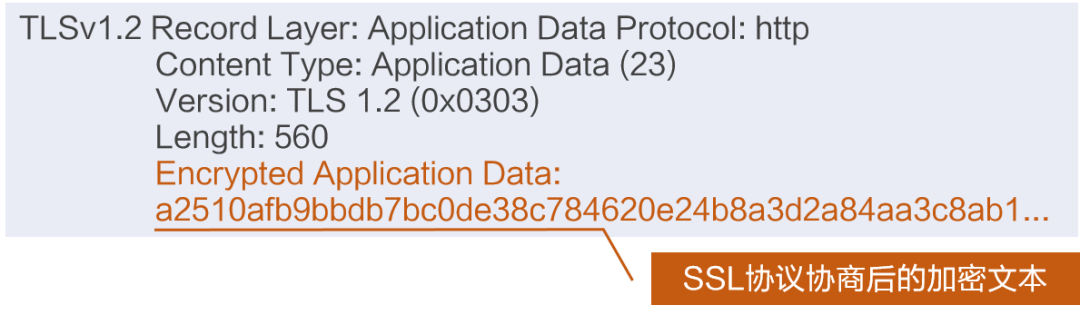

加密C&C是指在C&C攻擊的基礎上,在RAT和C&C服務器通信的過程中增加一層SSL(Secure Socket Layer,安全套接層)協(xié)議,以規(guī)避針對網(wǎng)絡攻擊的檢測。成熟的SSL協(xié)議能夠對服務器下發(fā)的C&C攻擊命令或者從客戶端回傳的用戶信息進行加密,讓常規(guī)檢測手段無法檢測到明文內(nèi)容。經(jīng)過SSL協(xié)議加密后的信息,可用于檢測的明文內(nèi)容非常少,導致檢測難度大大增加。

從2022年攻防演練的真實案例來看,CS嘗試請求黑客控制的C&C服務器,對HTTP通信包裹了一層SSL安全協(xié)議,這導致幾乎沒有明文內(nèi)容可用于檢測。

華為網(wǎng)絡流量智能檢測方案基于智能算法對百萬級惡意報文進行學習,以提供對流量的智能檢測和分析能力。華為Hisec Insight安全態(tài)勢感知系統(tǒng)集成了該方案,可以在沒有明文內(nèi)容及無需解密的場景下,檢測出加密通信攻擊,對惡意家族進行分類,并給予處置建議。

從主機側來看,防止遠控的方法在于防患于未然。不給惡意軟件明修棧道的機會,自然也不會有暗度陳倉的隱患。用戶應切記不要隨意打開來歷不明的郵件和下載來歷不明的軟件,要及時修補漏洞、關閉可疑端口。

從流量側來看,用戶可以安裝流量監(jiān)測、分析設備,如華為HiSec Insight安全態(tài)勢感知系統(tǒng)。該系統(tǒng)是檢測攻擊者暗度陳倉的“斥候”,能夠多視角監(jiān)測網(wǎng)絡流量,使隱匿行為無所遁形。

華為安全大咖談 | 論道攻防第2期:邊界突破之瞞天過海

華為安全大咖談 | 論道攻防第1期:攻防演練之三十六計——開篇

原文標題:華為安全大咖談 | 論道攻防第3期:遠程控制之暗度陳倉

文章出處:【微信公眾號:華為數(shù)據(jù)通信】歡迎添加關注!文章轉載請注明出處。

-

華為

+關注

關注

218文章

36005瀏覽量

262120

原文標題:華為安全大咖談 | 論道攻防第3期:遠程控制之暗度陳倉

文章出處:【微信號:Huawei_Fixed,微信公眾號:華為數(shù)據(jù)通信】歡迎添加關注!文章轉載請注明出處。

發(fā)布評論請先 登錄

什么是PLC網(wǎng)關?如何遠程控制PLC?

2026工業(yè)遠程控制設備:宏集IXON打造PLC遠程監(jiān)控與智能管理新標桿

排水泵站遠程控制系統(tǒng)物聯(lián)網(wǎng)解決方案

吉時利數(shù)字源表2401遠程控制技術指南

什么是WiFi遠程控制模塊?技術特點和應用場景有哪些?

工業(yè)遠程控制總掉鏈子?安科瑞 ARTU:32 路DI + 以太網(wǎng)通訊,效率直接翻番!

以遠程控制破局,以智能運維增效:設備遠程控制系統(tǒng)

助力工業(yè)物聯(lián)網(wǎng)升級,智能遠程控制系統(tǒng)功不可沒

Docker容器安全攻防實戰(zhàn)案例

是德示波器MSOX3054T遠程控制自動化測試

是德頻譜分析儀的遠程控制與自動化測試方案詳解

如何使用無線遠程控制模塊來實現(xiàn)rs-485無線控制?

50A磁保持遠程控制模塊是什么設備

普源示波器遠程控制SCPI指令的應用

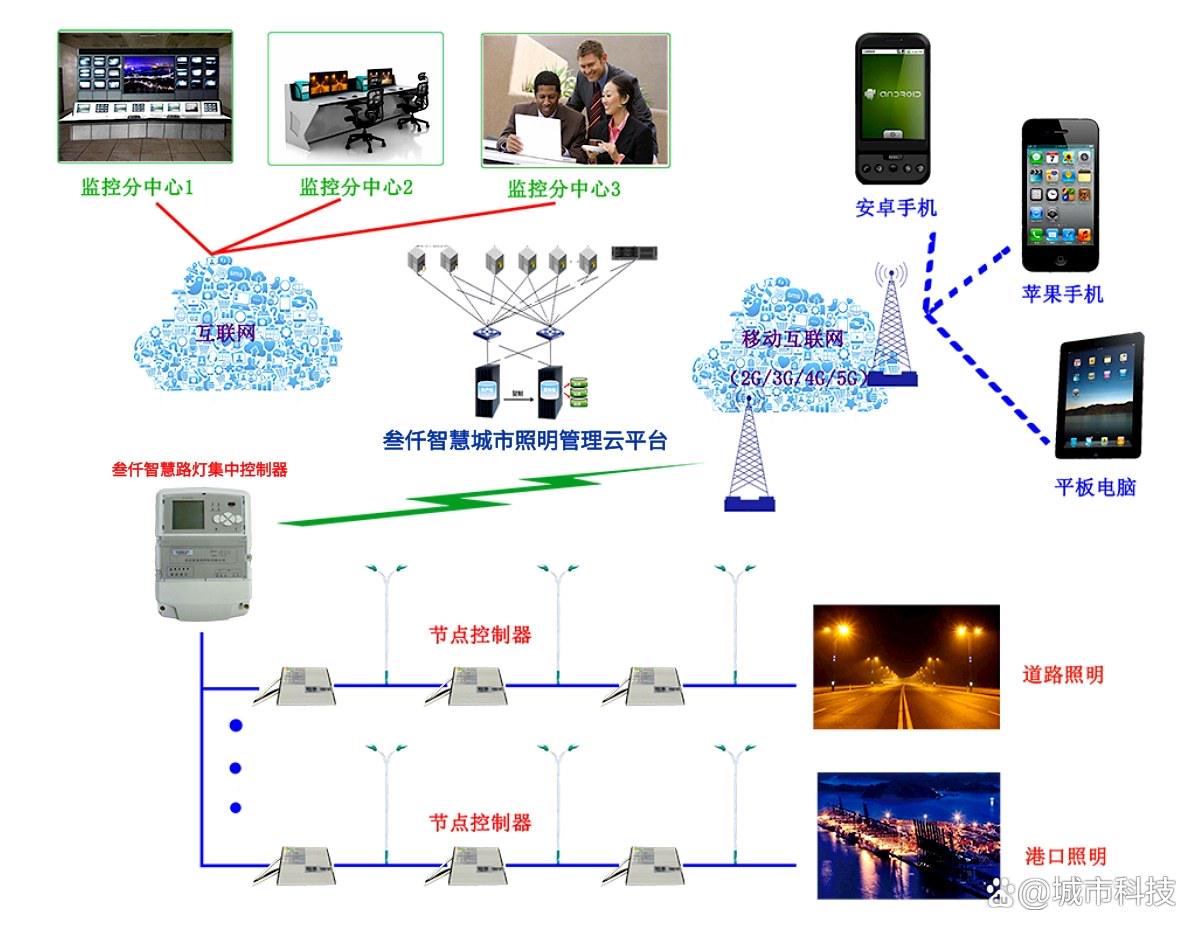

智慧路燈如何實現(xiàn)遠程控制?

華為安全大咖談 | 論道攻防第3期:遠程控制之暗度陳倉

華為安全大咖談 | 論道攻防第3期:遠程控制之暗度陳倉

評論