在現代生活方式中,藍牙技術的應用已經非常普及,這是一種短距離通信開放標準,利用嵌入式芯片實現較短距離之間的無線連接,具有低成本、低功耗、模塊體積小、易于集成等特點,非常適合在新型物聯網移動設備中應用。

但像其他無線技術一樣,藍牙通信也非常容易受到攻擊,因為它需要使用各種各樣的芯片組、操作系統和物理設備配置,存在大量不同的安全編程接口和默認設置,這些復雜性造成了藍牙設備會存在難以避免的安全漏洞。

藍牙技術應用正在快速發展,這意味著會有更多的攻擊面產生。本文將從提升藍牙應用的安全意識角度,為大家介紹目前最常見的11種藍牙攻擊方式,及其攻擊特點:

01、Bluesnarf攻擊

Bluesnarf攻擊是目前最流行的藍牙攻擊類型之一。它利用藍牙的對象交換(OBject EXchange、OBEX)文件傳輸協議,使攻擊者可以與受害者藍牙設備進行配對連接。這種攻擊強制建立了一個接入目標藍牙設備的傳輸通道,并允許訪問設備上的數據,包括設備的國際移動設備身份碼(IMEI)。IMEI是每個設備的唯一身份標識,攻擊者有可能使用它把正常訪問請求從用戶設備路由到攻擊者的設備。

02、Bluesnarf++攻擊

這種攻擊方式類似于Bluesnarf攻擊,主要區別在于攻擊者用來訪問文件系統的方法。如果在OBEX上運行文件傳輸協議(FTP)服務器,則可以OBEX推送服務,實現在不與設備配對的情況下進行訪問連接。通過這種方式,攻擊者無需身份驗證和匹配請求,即可訪問、查看和修改目標設備上的文件。

03、BluePrinting攻擊

這種攻擊方式是指攻擊者可以利用藍牙技術提供的數據來獲取設備的品牌、型號等信息。藍牙設備MAC地址的前三位數字提供了有關設備及其制造商的信息。除此之外,還有受支持的應用程序、開放端口等等。通過該信息,攻擊者可以獲取目標設備的品牌、型號,甚至當前正在運行的藍牙軟件版本。通過BluePrinting攻擊,攻擊者可以了解到目標設備操作系統的詳細信息,從而可以縮小攻擊向量。

04、HelloMoto攻擊

“Hello Moto” 是摩托羅拉手機的經典廣告語,很多人都對此印象深刻。HelloMoto攻擊利用的就是部分摩托羅拉手機設備中的信任管理漏洞。一開始,攻擊者會使用OBEX推送服務發送送vCard(帶有聯系信息的虛擬名片),然后,攻擊者阻斷該進程并創建一個失敗的任務。之后,攻擊者便可以無需身份驗證即可訪問到耳機配置文件等內容。

05、BlueBump社會工程攻擊

這種攻擊需要一些社會工程學手段,實現原理是首先建立與受害者的安全連接,這可以通過虛擬工作卡或文件傳輸來實現,一旦受害者將攻擊者添加到受信任的設備列表中,那么攻擊者就會在受害者在不中斷連接的情況下刪除連接密鑰。清除完成后,攻擊者就可以長期連接受害者的藍牙設備,并記錄其日常的工作信息。同時,攻擊者還會請求對他們當前的連接重新加密,這樣攻擊設備就會在無需身份驗證的情況下進入受害者的信任列表,實現對目標設備的訪問。

06、BlueDump攻擊

在這種攻擊場景中,攻擊者必須知道與藍牙設備配對的地址(BD_ADDR),這是制造商分配給每個設備的唯一標識符。攻擊者會將他們的地址替換為受害者連接設備的地址,并連接到受害者。由于攻擊者沒有連接密鑰,因此受害者的設備在想要連接時不會返回任何連接密鑰。在某些情況下,這會導致受害者的設備清除連接密鑰并再次進入配對模式。此時,攻擊者就可以進入配對模式并讀取密鑰更改,他們還會參與密鑰交換,并且可以執行中間人(MITM)攻擊。

07、BlueChop攻擊

這種攻擊利用主設備連接多個設備的能力來創建藍牙擴展散射網(Scatternet),目的是斷開連接到Scatternet設備的Pictonet連接,并嘗試破壞網絡。攻擊者會將他們的地址替換為連接到Pictonet設備的地址,并與主機設備建立連接,這會導致Pictonet連接中斷。

08、身份驗證濫用

身份驗證適用于所有請求訪問藍牙設備的用戶。但是,任何連接到目標藍牙設備的人也可以使用其他未經授權訪問的服務。在此攻擊中,攻擊者會嘗試連接到藍牙設備上運行的未經授權的服務,并將這些服務用于自己的惡意目的。

09、BlueSmack拒絕服務攻擊

BlueSmack是一種拒絕服務(DoS)攻擊,可以使用Linux BlueZ藍牙層創建。從本質上講,網絡犯罪分子發送的數據包會導致目標設備不堪重負。這是通過邏輯鏈路控制和適配協議(L2CAP)層實現的,其目的是檢查連接并測量往返時間。借助特定的攻擊工具,攻擊者可以更改發送數據包的大小,并導致被攻擊設備癱瘓。

10、BlueBorne

BlueBorne攻擊主要利用藍牙堆棧中的漏洞,在所有者不知情的情況下連接到設備,并在設備內部獲取最大命令運行權限。這樣,攻擊者就可以在設備上執行所有操作;比如監聽、修改數據、讀取、跟蹤等。造成該問題的原因在于部分藍牙芯片在沒有進行安全檢查和準確授權的情況下,就能夠連接到主芯片。

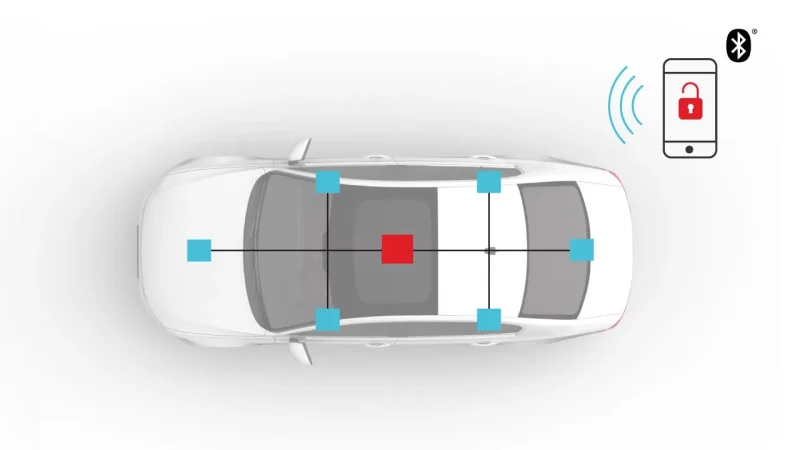

11、Car Whisperer攻擊

在這種攻擊中,攻擊者會使用汽車藍牙設備默認提供的PIN碼,通過模擬電話連接到車輛系統。連接后,他們就可以控制車輛上各種藍牙應用系統,并獲取相關信息。雖然這種情況目前還很少見,但隨著車聯網技術的快速應用,其安全威脅將會越來越驚人。

結語

隨著物聯網技術在制造業、農業以及家居設備等方面的快速推進,藍牙應用的發展前景不可小覷,但同時也需要特別關注其中的安全挑戰。因此,行業普遍期待在未來的藍牙應用標準設計中,可進一步增加必要的安全防護策略。同時在使用藍牙設備進行連接和傳輸時,使用者的安全意識也應該盡快提升,盡量使用安全可靠的連接模式,并在應用完成后及時關閉藍牙設備。

審核編輯:郭婷

-

嵌入式

+關注

關注

5198文章

20449瀏覽量

334102 -

藍牙

+關注

關注

119文章

6313瀏覽量

178734 -

物聯網

+關注

關注

2945文章

47820瀏覽量

415051

原文標題:11種常見的藍牙攻擊方法簡析

文章出處:【微信號:AndroidPush,微信公眾號:Android編程精選】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

分析嵌入式軟件代碼的漏洞-代碼注入

藍牙鑰匙在車聯網中的創新實踐:低功耗藍牙模塊驅動智能出行

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

別再亂選!高清混合矩陣 5 種控制方式優缺點 + 場景適配指南,運維效率翻番

常見的變壓器接線組別的連接方式

藍牙協議分析儀能檢測哪些問題?

2025杰理藍牙芯片:各系列芯片特點及市場分析

想要做低功耗藍牙的組網,除了藍牙MESH之外,還有什么更好的方式嗎

常見的溫濕度傳感器類型?

1553B總線常見三種組網方式

常見的11種藍牙攻擊方式及特點分析

常見的11種藍牙攻擊方式及特點分析

評論