Linux信息收集

本機基本信息

#管理員

$普通用戶

@之前表示登錄的用戶名稱,之后表示主機名,再之后表示當前所在目錄

/表示根目錄

~表示當前用戶家目錄

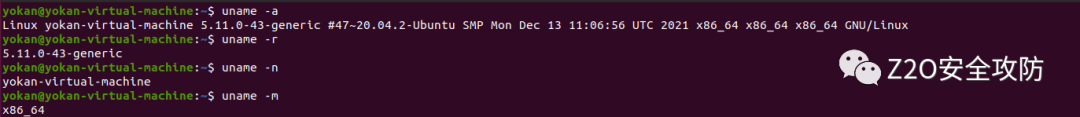

1、內核,操作系統和設備信息

uname-a打印所有可用的系統信息

uname-r內核版本

uname -n 系統主機名。

uname-m查看系統內核架構(64位/32位)

hostname系統主機名

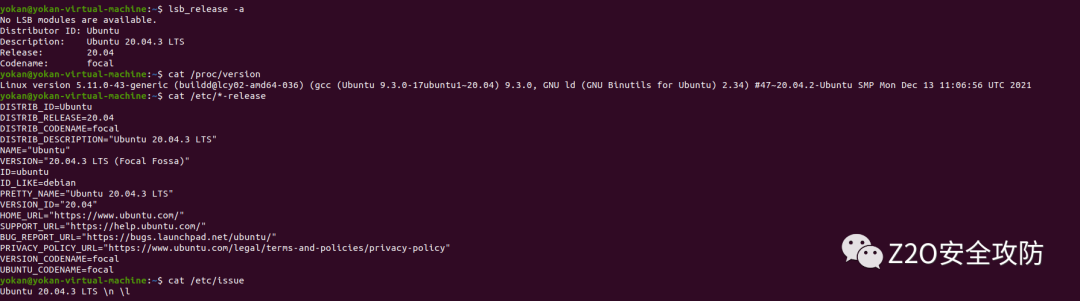

lsb_release-a發行版信息

cat/proc/version內核信息

cat/etc/*-release發行版信息

cat/etc/issue發行版信息

cat/proc/cpuinfoCPU信息

2、用戶和群組

cat/etc/passwd列出系統上的所有用戶

cat/etc/shadow查看用戶Hash

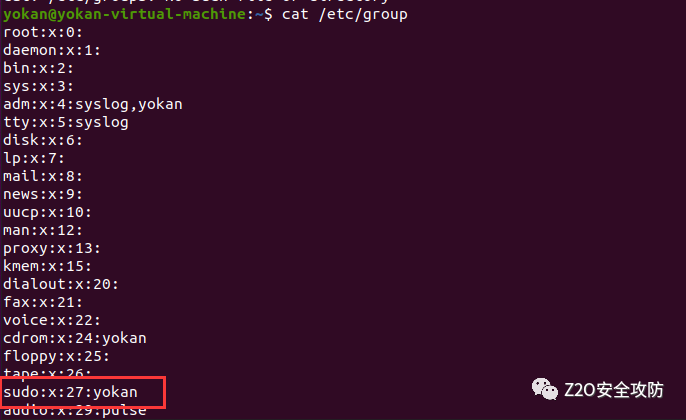

cat/etc/group列出系統上的所有組

groups當前用戶所在的組

groupstesttest用戶所在的組

getentgroupxxxxxx組里的用戶

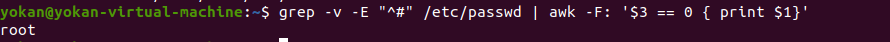

grep-v-E"^#"/etc/passwd|awk-F:'$3==0{print$1}'列出所有的超級用戶賬戶

awk-F:'length($2)==0{print$1}'/etc/shadow#查看是否存在空口令用戶

awk'/$1|$6/{print$1}'/etc/shadow#查看遠程登錄的賬號

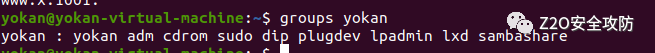

whoami查看當前用戶

w誰目前已登錄,他們正在做什么

who命令用于顯示系統中有哪些使用者正在上面

last最后登錄用戶的列表

lastlog所有用戶上次登錄的信息

lastlog–u%username%有關指定用戶上次登錄的信息

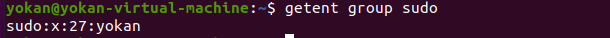

[^可以看到yokan用戶在sudo組里]:

3、用戶和權限信息

whoami當前用戶名

id當前用戶信息

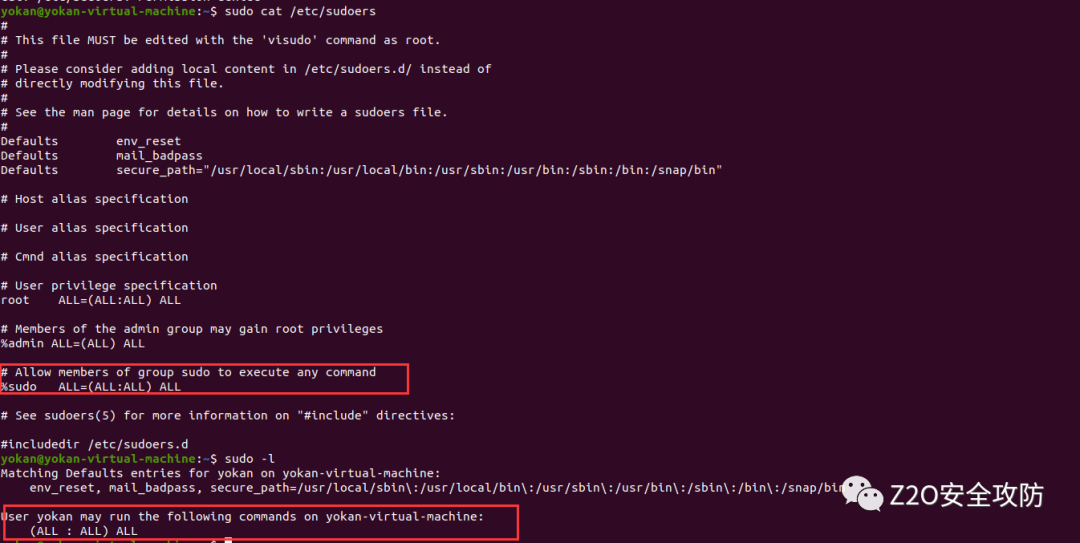

cat/etc/sudoers可以使用sudo提升到root的用戶

sudo-l當前用戶可以以root身份執行操作

image-20220119180537906

image-20220119180537906 image-20220128144449999

image-20220128144449999yokan用戶可以以root身份執行任意操作

4、環境信息

env顯示所有的環境變量

set顯示本地環境變量

echo$PATH環境變量中的路徑信息

export[-fnp][變量名稱]=[變量設置值]顯示和設置環境變量

pwd輸出工作目錄

cat/etc/profile顯示默認系統變量

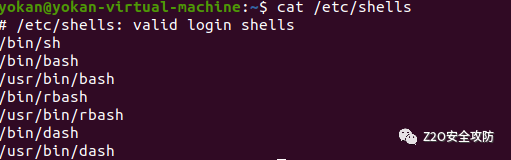

cat/etc/shells顯示可用的shell

ls-la/etc/*.conf查看etc下所有配置文件

image-20220119181617068

image-202201191816170685、歷史命令

顯示當前用戶的歷史命令記錄

history

cat~/.bash_history

#查看其他用戶的歷史命令文件

cat/home/user/.bash_history

history顯示內存和~/.bash_history中的所有內容;內存中的內容并沒有立刻寫入~/.bash_history,只有當當前shell關閉時才會將內存內容寫入shell

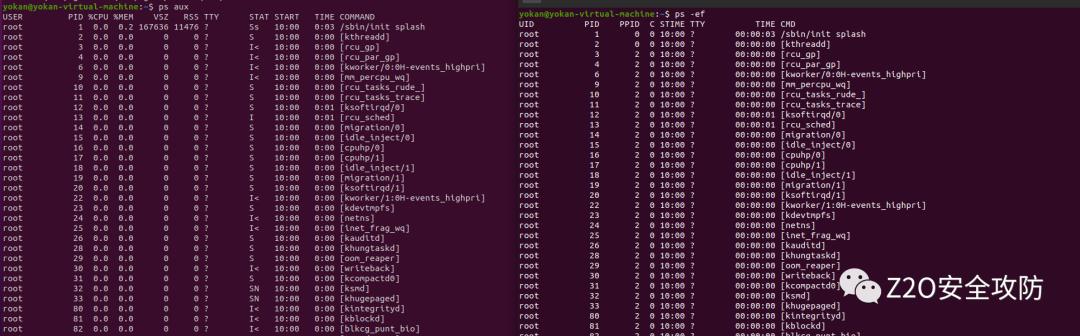

6、進程信息

psaux以用戶的格式顯示所有進程,包括非終端的進程

ps-ef顯示所有進程,顯示UID,PPIP(父進程),C與STIME欄位

ps-ef|grepjava查詢某個應用的所有進程信息

top實時顯示占用最多的進程

如果想查看進程的CPU占用率和內存占用率,可以使用

aux如果想查看進程的父進程ID和完整的COMMAND命令,可以使用

-ef

lsof-c$PID查看進程關聯文件

/proc/$PID/cmdline完整命令行信息

/proc/$PID/comm進程的命令名

/proc/$PID/cwd進程當前工作目錄的符號鏈接

/proc/$PID/exe運行程序的符號鏈接

/proc/$PID/environ進程的環境變量

/proc/$PID/fd進程打開文件的情況

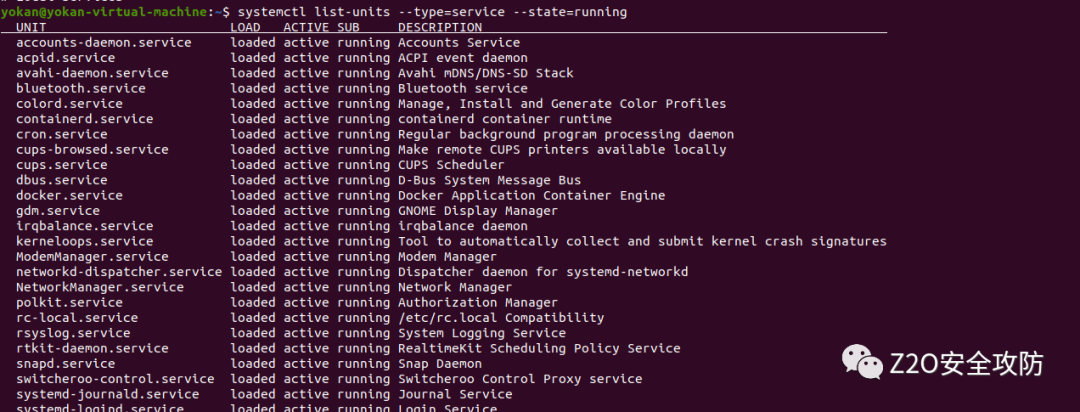

7、服務信息

cat/etc/services查詢存在的服務

cat/etc/services|grepJava查詢對應的服務

systemctllist-units--type=service--state=running查詢已經開啟的服務

8、計劃任務

在Linux系統中,計劃任務一般是由cron承擔。cron啟動后,它會讀取它的所有配置文件(全局性配置文件/etc/crontab,以及每個用戶的計劃任務配置文件),然后cron會根據命令和執行時間來按時來調用工作任務。

/var/spool/cron/crontabs :這個目錄以賬號來區分每個用戶自己的執行計劃

/etc/crontab :系統執行計劃,需要在后邊加上用戶格式

所有計劃任務項:

/var/spool/cron/*

/var/spool/anacron/*

/etc/crontab

/etc/anacrontab

/etc/cron.*

/etc/anacrontab

crontab-l查詢當前用戶所有的計劃任務

crontab-l-uuser查詢指定用戶的計劃任務

cat/var/spool/cron/crontabs/root查詢root用戶的計劃任務

9、網絡、路由和通信

查詢ip

ifconfig

ipaddr

打印路由信息

route查詢路由表

route-n查詢路由表,以ip地址顯示

netstat-r查詢路由表

ipro

查看系統arp表

arp-a

端口開放情況

netstat-antup所有端口

netstat-antptcp端口

netstat-anupudp端口

查看端口服務映射

cat/etc/services

列出iptables的配置規則

iptables-L

顯示網卡信息

netstat-i

dns信息

cat/etc/resolv.conf查看dns配置信息

dnsdomainname-V打印DNS系統中FQDN名稱中的域名

cat/etc/hosts查看hosts域名解析文件

10、已安裝應用

rpm-qa--last#Redhat、CentOS

rpm-qapolkit#查看指定應用的安裝版本

dpkg-l#ubuntu、debian

dpkg-lpolicykit-1#查看指定應用的安裝版本

dpkg-Lxxx#查詢某個軟件所關聯的文件

11、查找能寫或執行的目錄

find/-writable-typed2>/dev/null

find/-perm-o+w-typed2>/dev/null

find/-perm-o+x-typed2>/dev/null

12、防火墻

iptables-L查看防火墻配置

查看防火墻狀態:

systemctlstatusfirewalld

serviceiptablesstatus

暫時關閉防火墻:

systemctlstopfirewalld

serviceiptablesstop

永久關閉防火墻:

systemctldisablefirewalld

chkconfigiptablesoff

重啟防火墻:

systemctlenablefirewalld

serviceiptablesrestart

13、敏感文件

find命令 -o參數 表示或者的意思

find/-typef-iname"*.bash_history"-o-iname"*config*"-o-iname"web.xml"-o-iname"*database*"-o-iname"*pass*"2>/dev/null

查找SSH密鑰:

find/-name"id_dsa*"-o-name"id_rsa*"-o-name"known_hosts"-o-name"authorized_hosts"-o-name"authorized_keys"2>/dev/null|xargs-rls

Web應用服務

常見配置文件路徑:

/apache/apache/conf/httpd.conf

/apache/apache2/conf/httpd.conf

/apache/php/php.ini

/bin/php.ini

/etc/apache/apache.conf

/etc/apache/httpd.conf

/etc/apache2/apache.conf

/etc/apache2/httpd.conf

/etc/apache2/sites-available/default

/etc/apache2/vhosts.d/00_default_vhost.conf

/etc/httpd/conf.d/httpd.conf

/etc/httpd/conf.d/php.conf

/etc/httpd/conf/httpd.conf

/etc/httpd/php.ini

/etc/init.d/httpd

/etc/php.ini

/etc/php/apache/php.ini

/etc/php/apache2/php.ini

/etc/php/cgi/php.ini

/etc/php/php.ini

/etc/php/php4/php.ini

/etc/php4.4/fcgi/php.ini

/etc/php4/apache/php.ini

/etc/php4/apache2/php.ini

/etc/php4/cgi/php.ini

/etc/php5/apache/php.ini

/etc/php5/apache2/php.ini

/etc/php5/cgi/php.ini

/etc/phpmyadmin/config.inc.php

/home/apache/conf/httpd.conf

/home/apache2/conf/httpd.conf

/home/bin/stable/apache/php.ini

/home2/bin/stable/apache/php.ini

/NetServer/bin/stable/apache/php.ini

/opt/www/conf/httpd.conf

/opt/xampp/etc/php.ini

/PHP/php.ini

/php/php.ini

/php4/php.ini

/php5/php.ini

/usr/lib/php.ini

/etc/nginx/nginx.conf

/usr/lib/php/php.ini

/usr/local/apache/conf/httpd.conf

/usr/local/apache/conf/php.ini

/usr/local/apache2/conf/httpd.conf

/usr/local/apache2/conf/php.ini

/usr/local/etc/php.ini

/usr/local/httpd/conf/httpd.conf

/usr/local/lib/php.ini

/usr/local/php/lib/php.ini

/usr/local/php4/lib/php.ini

/usr/local/php4/lib/php.ini

/usr/local/php4/php.ini

/usr/local/php5/etc/php.ini

/usr/local/php5/lib/php.ini

/usr/local/php5/php5.ini

/usr/local/share/examples/php/php.ini

/usr/local/share/examples/php4/php.ini

/usr/local/Zend/etc/php.ini

/var/apache2/config.inc

/var/httpd/conf/httpd.conf

/var/httpd/conf/php.ini

/var/httpd/conf/php.ini

/var/local/www/conf/httpd.conf

/var/local/www/conf/php.ini

/var/www/conf/httpd.conf

/web/conf/php.ini

/www/conf/httpd.conf

/www/php/php.ini

/www/php4/php.ini

/www/php5/php.ini

/xampp/apache/bin/php.ini

/xampp/apache/conf/httpd.conf

數據庫

/etc/init.d/mysql

/etc/my.cnf

/etc/mysql/my.cnf

/etc/mysql/my.cnf

/var/lib/mysql/my.cnf

/var/lib/mysql/mysql/user.MYD

/usr/local/mysql/bin/mysql

/usr/local/mysql/my.cnf

/usr/share/mysql/my.cnf

自動化腳本

linux_info.sh

#!/bin/bash

#輸出文件

filename=$(date+%s)'.log'

echo"信息收集"

echo-e"

"|tee-a$filename

echo"賬戶信息收集"|tee-a$filename

cat/etc/passwd|tee-a$filename

echo-e"

"|tee-a$filename

echo"shadow"|tee-a$filename

cat/etc/shadow|tee-a$filename

echo-e"

"|tee-a$filename

echo"進程信息收集"|tee-a$filename

psaux|tee-a$filename

echo-e"

"|tee-a$filename

echo"網絡連接"|tee-a$filename

netstat-antlp|tee-a$filename

echo-e"

"|tee-a$filename

echo"當前用戶:"$(whoami)2>/dev/null|tee-a$filename

echo-e"

"|tee-a$filename

echo"端口監聽"|tee-a$filename

netstat-lnpt|tee-a$filename

echo-e"

"|tee-a$filename

echo"可登陸用戶"|tee-a$filename

cat/etc/passwd|grep-E-v'nologin$|false'|tee-a$filename

echo-e"

"|tee-a$filename

echo"增加用戶的日志"|tee-a$filename

grep"useradd"/var/log/secure|tee-a$filename

echo-e"

"|tee-a$filename

echo"History操作提取"|tee-a$filename

cat~/.*history|tee-a$filename

echo-e"

"|tee-a$filename

echo"登錄成功的IP"|tee-a$filename

grep"Accepted"/var/log/secure*|awk'{print$11}'|sort|uniq-c|sort-nr|more|tee-a$filename

echo-e"

"|tee-a$filename

echo"查看路由表"|tee-a$filename

route-n|tee-a$filename

echo-e"

"|tee-a$filename

echo"查看SSHkey"|tee-a$filename

sshkey=${HOME}/.ssh/authorized_keys

if[-e"${sshkey}"];then

cat${sshkey}|tee-a$filename

else

echo-e"SSHkey文件不存在

"|tee-a$filename

fi

echo-e"

"|tee-a$filename

echo"查看known_hosts"|tee-a$filename

cat~/.ssh/known_hosts|tee-a$filename

echo-e"

"|tee-a$filename

echo"查找WEB-INF"|tee-a$filename

find/-name*.properties2>/dev/null|grepWEB-INF|tee-a$filename

echo-e"

"|tee-a$filename

echo"user|pass|pwd|uname|login|db_"|tee-a$filename

find/-name"*.properties"|xargsegrep-i"user|pass|pwd|uname|login|db_"|tee-a$filename

echo-e"

"|tee-a$filename

echo"jdbc:|pass=|passwd="|tee-a$filename

find/-regex".*.properties|.*.conf|.*.config|.*.sh"|xargsgrep-E"=jdbc:|pass=|passwd="|tee-a$filename

echo-e"

"|tee-a$filename

#Authorcances

echo"ip和網卡信息"|tee-a$filename

ipa|awk'{print$2,$4}'|tee-a$filename

echo-e"

"|tee-a$filename

echo"可登陸用戶"|tee-a$filename

cat/etc/passwd|grep-E-v'sync$|halt$|nologin$|false|shutdown'|tee-a$filename

echo-e"

"|tee-a$filename

echo"用戶登陸日志"|tee-a$filename

lastlog|tee-a$filename

echo-e"

"|tee-a$filename

echo"查看hosts"|tee-a$filename

cat/etc/hosts|tee-a$filename

echo-e"

"|tee-a$filename

echo"查看系統版本"|tee-a$filename

cat/etc/*-release|tee-a$filename

echo-e"

"|tee-a$filename

echo"查看內核版本"|tee-a$filename

uname-mrs|tee-a$filename

審核編輯:郭婷

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

Linux

+關注

關注

88文章

11760瀏覽量

219035

原文標題:Linux內網滲透基礎篇

文章出處:【微信號:哆啦安全,微信公眾號:哆啦安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

熱點推薦

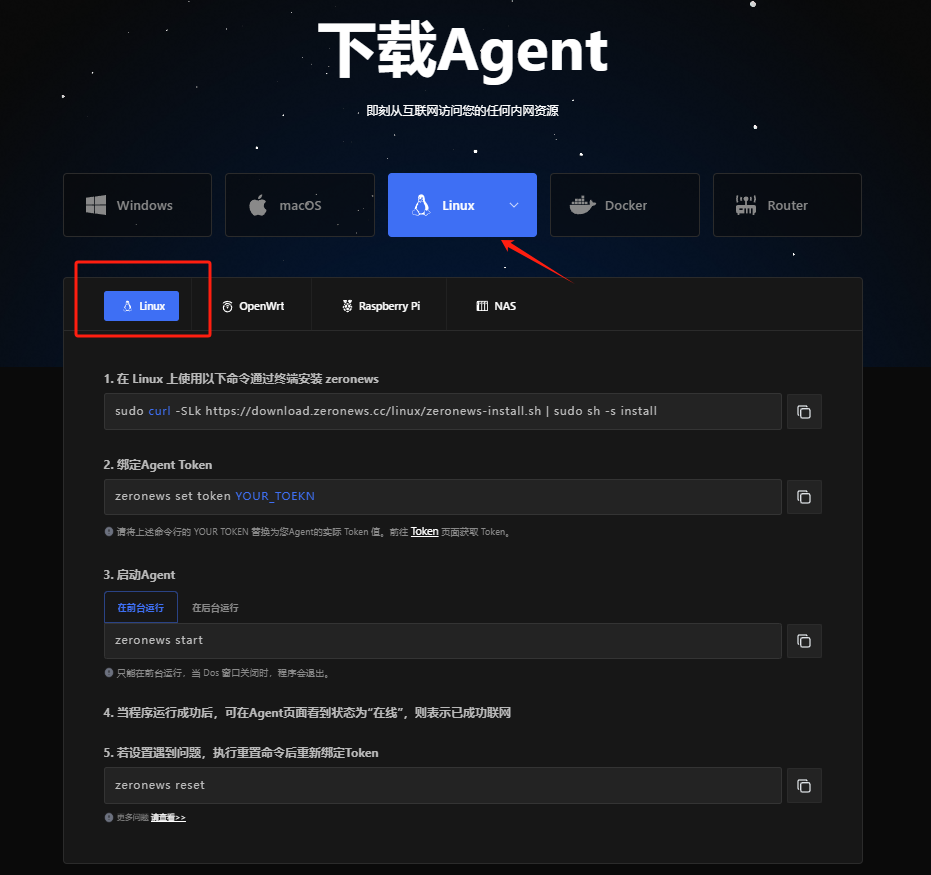

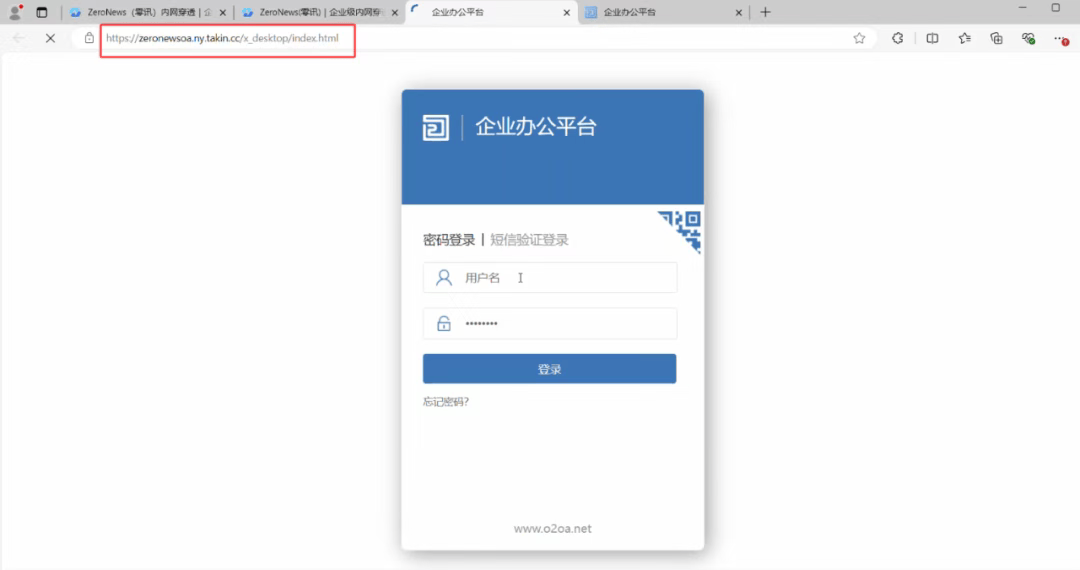

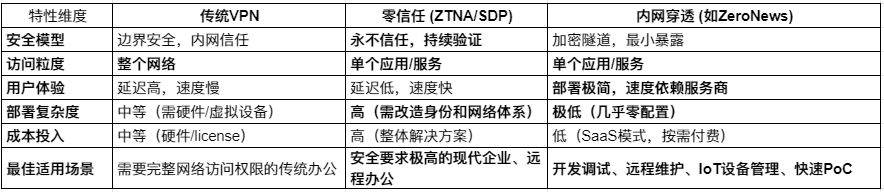

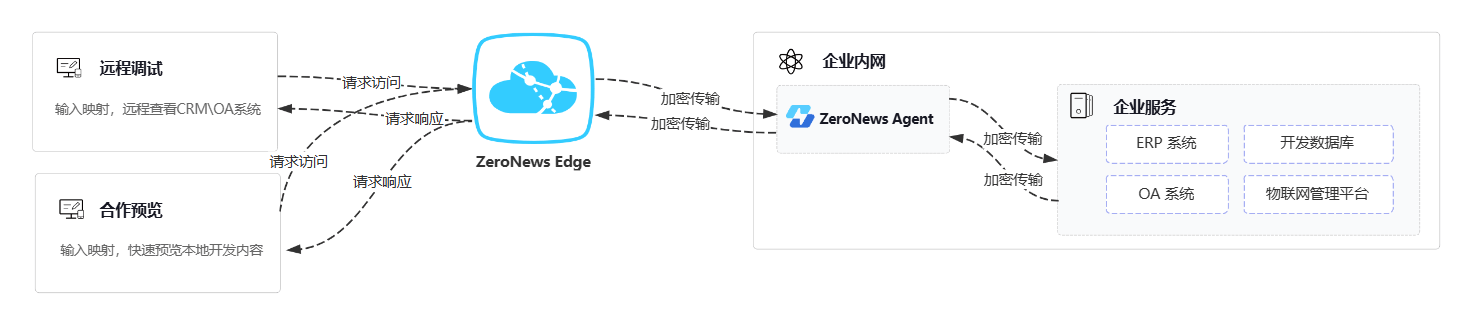

內網穿透:從原理到實戰部署

本文介紹了內網穿透技術的原理及其應用解決方案。由于NAT網絡和動態IP的限制,外部無法直接訪問內網設備。內網穿透通過公網中轉服務器建立連接通道,實現外部訪問內網服務。文章詳細講解了Ze

內網穿透的多種使用場景:遠程辦公、IoT 設備管理全解析

你是否也曾這樣“抓狂”過? ● 假期出游,突然需要公司內網的一份文件,卻無可奈何? ● 給客戶演示項目,還得求著運維同事幫忙部署到外網服務器? ● 想在外面看看家里的寵物,卻發現攝像頭無法遠程連接

SSH 遠程連接內網 Linux 服務器

利用 ZeroNews,您可對用內網的 Linux 服務器進行統一的 SSH 遠程連接管理,當用戶外出時,可通過 ZeroNews 分配的公網域名地址,快速訪問企業內部、家庭的 Linux

室內網線能用在室外嗎

室內網線一般不建議直接用于室外環境,但可通過特定處理或選擇專用室外網線實現室外應用。以下是詳細分析: 一、室內網線用于室外的潛在問題 物理防護不足 外皮材質:室內網線外皮多為PVC(聚氯乙烯),耐候

遠程訪問內網MySQL數據庫?這個方案更簡單

各位開發者朋友們,是否還在為無法隨時隨地訪問內網MySQL數據庫而煩惱?今天分享一個超實用的方法,通過容器部署 MySQL 結合 ZeroNews 內網穿透,讓你在任何地方都能安全訪問和管理數據庫

【Banana Pi BPI-RV2開發板試用體驗】部署內網穿透

BPI-RV2 RISC-V開源路由器之部署內網穿透

背景

最近剛弄到一塊 BPI-RV2 RISC-V 開源路由器,剛好自己有個云服務器和公網IP,打算在openwrt上面部署frp來做內網穿透

發表于 06-29 20:05

Linux系統查看及修改設備型號信息,觸覺智能RK3562開發板演示

本文介紹Linux系統如何查看及修改設備型號信息的方法,適用于想查看設備型號信息或者想將設備型號信息修改為自己項目的名稱的情況。觸覺智能RK3562開發板演示。查看設備

如何配置Linux防火墻和Web服務器

在當今數字化時代,網絡安全顯得尤為重要。Linux作為一種開源操作系統,廣泛應用于服務器管理和網絡配置中。本篇文章將詳細介紹如何配置Linux防火墻和Web服務器,確保內網與外網的安全訪問。同時,我們將探討如何通過SSH遠程管理

內網穿透目前最好的解決方案?ZeroNews憑什么!

無論是個人想要遠程訪問家中的設備,還是企業實現高效的遠程辦公與資源共享,內網穿透都是關鍵所在。然而,傳統的內網穿透方案卻問題重重,企業急需新的選擇。 1. 傳統方案 ① 公網IP:成本高、風險

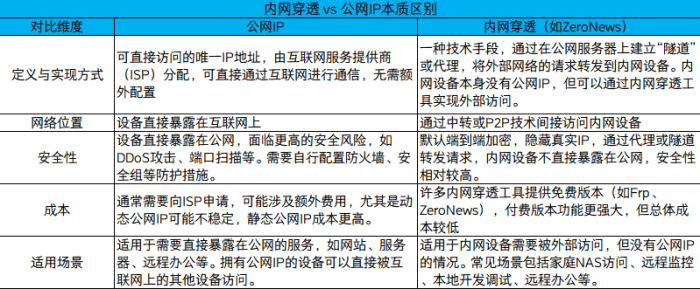

內網穿透和公網ip什么區別

在遠程訪問、企業組網等場景中,內網穿透和公網IP是兩種常見的解決方案,但它們的原理、成本和使用方式截然不同。 以下圖片是兩者的關鍵對比: 1. 本質區別 2. 工作原理對比 (1)公網IP方案

這么多內網穿透工具怎么選?一篇讓你不再糾結的終極指南!

你是否遇到過這樣的場景? 在家想訪問公司的內網服務器,卻發現防火墻攔得死死的? 開發微信小程序,本地調試卻因為無公網IP而抓狂? 想搭建個人NAS,但運營商不給公網IP,遠程訪問成難題? 別慌!內網

國產內網穿透方案-比frp更簡單

內網穿透技術憑借其便捷的互聯互通能力,已成為眾多個人用戶與企業實現跨網絡訪問的主流解決方案。相較于傳統專線網絡,內網穿透方案無需依賴公網IP資源,部署流程簡單高效,且方案靈活性顯著,能快速適配多樣化

安全檢測 高效合規 | 經緯恒潤重磅推出PeneTrix滲透測試平臺

在汽車智能化進程加速的今天,汽車電子控制系統(ECU)開發與信息安全合規性驗證正面臨三重挑戰:法規更新頻繁、威脅場景日益復雜、傳統滲透測試流程耗時費力。面對這些難題,經緯恒潤基于多年的研發經驗與技術

Linux信息收集和內網滲透

Linux信息收集和內網滲透

評論