作者:景琇

提取固件并分析

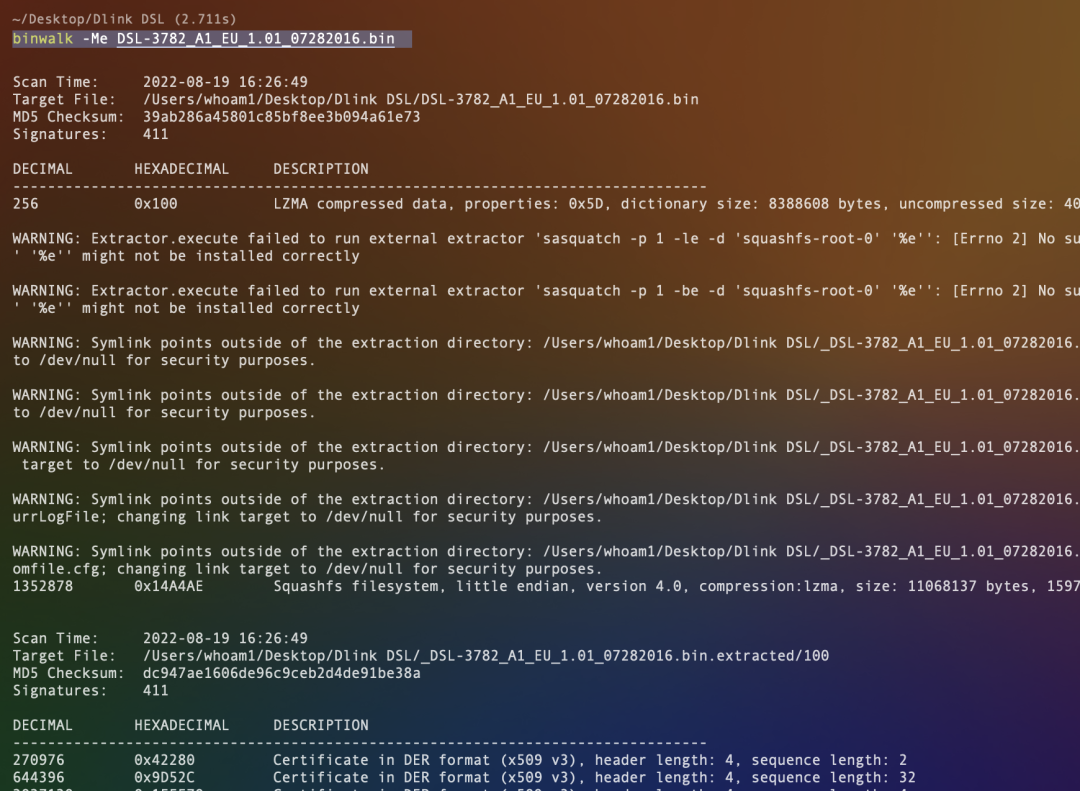

binwalk -Me DSL-3782_A1_EU_1.01_07282016.bin

查看/usr/etc/init.d/rcS

#Web serverif [ ! -d "/var/boaroot/html/" ] || [ ! -d "/var/boaroot/cgi-bin/" ]; then/userfs/bin/boa -c /boaroot -d &/bin/rm -rf /var/boarootelse/userfs/bin/boa -c /var/boaroot -d &fi

說明boa為web server。

定位漏洞點

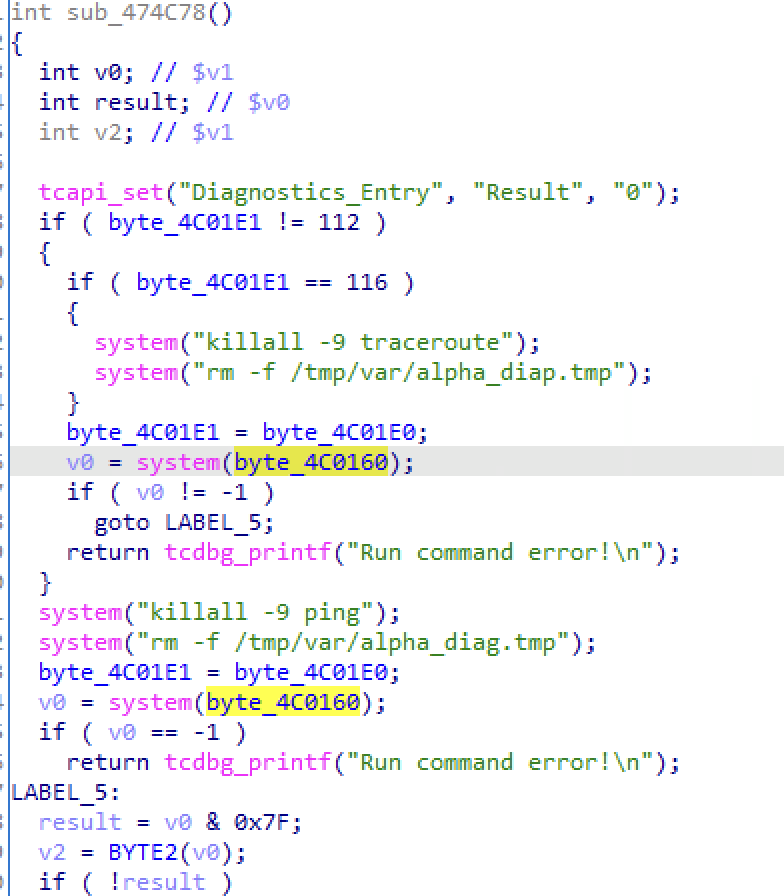

查詢資料,官網說漏洞點出在cfg_manager的byte_4C0160中,使用IDA尋找一下。

進入sub_474c78,v0 = system(byte_4C0160);中使用system進行命令執行。

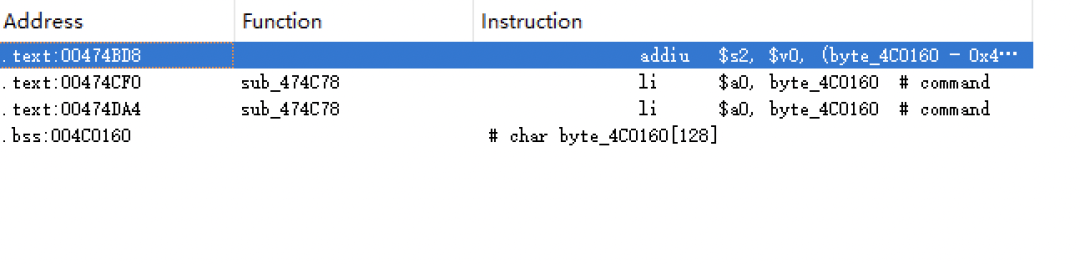

但是無法判斷byte_4C0160是否為用戶可控,尋找byte_4C0160的賦值點,查看byte_4C0160的調用。

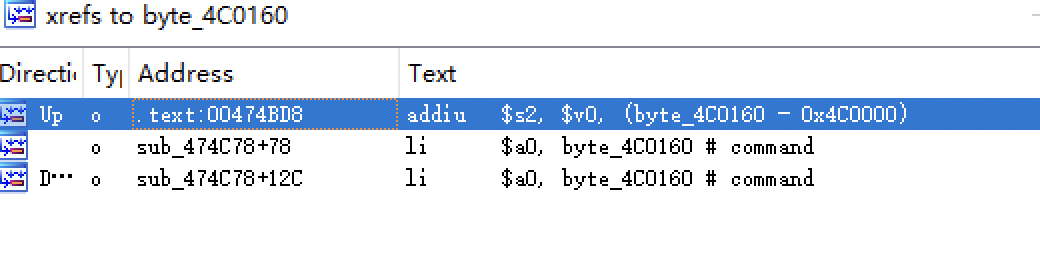

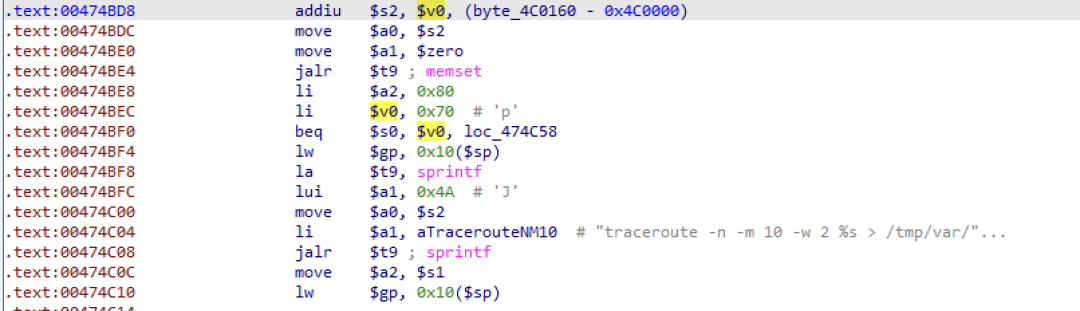

addiu $s2,$v0,(byte_4c0160-0x4c0000)是MIPS的相加指令,即$s2=$v0+(byte_4c0160-0x4c0000),跟進查看。

.text:00474BD8 addiu $s2, $v0, (byte_4C0160 - 0x4C0000).text:00474BDC move $a0, $s2.text:00474BE0 move $a1, $zero.text:00474BE4 jalr $t9 ; memset.text:00474BE8 li $a2, 0x80.text:00474BEC li $v0, 0x70 # 'p'.text:00474BF0 beq $s0, $v0, loc_474C58.text:00474BF4 lw $gp, 0x10($sp).text:00474BF8 la $t9, sprintf.text:00474BFC lui $a1, 0x4A # 'J'.text:00474C00 move $a0, $s2.text:00474C04 li $a1, aTracerouteNM10 # "traceroute -n -m 10 -w 2 %s > /tmp/var/"....text:00474C08 jalr $t9 ; sprintf.text:00474C0C move $a2, $s1.text:00474C10 lw $gp, 0x10($sp).text:00474C14.text:00474C14 loc_474C14: # CODE XREF: .text:00474C70↓j.text:00474C14 la $t9, pthread_create.text:00474C18 li $a2, sub_474C78

根據這段匯編,可以看到byte_4c0160傳值給了$s2,然后給了$a0,然后調用了sprintf,然后通過pthread_create調用了我們發現調用system函數的sub_474c78。

審核編輯:湯梓紅

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

代碼

+關注

關注

30文章

4968瀏覽量

73965 -

D-Link

+關注

關注

0文章

11瀏覽量

18590

原文標題:D-Link DSL-3782 代碼注入漏洞CVE-2022-34527分析

文章出處:【微信號:IOTsec Zone,微信公眾號:IOTsec Zone】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

熱點推薦

新思科技使用智能模糊測試工具Defensics檢測到D-Link的行為漏洞

新思科技在早前發現D-Link DIR-850存在漏洞。此漏洞允許未經過身份驗證的用戶加入路由器提供的無線網絡。一旦加入該網絡,用戶就可以訪問該網絡上任何其他用戶可用的所有服務、計算機和設備。未經授權訪問網絡通常是更廣泛攻擊的第

分析嵌入式軟件代碼的漏洞-代碼注入

安全漏洞時,測試人員必須采取一個攻擊者的心態。

諸如模糊測試的技術可能是有用的,但是該技術通常太隨機,無法高度可靠。

靜態分析可以有效地發現代碼注入

發表于 12-22 12:53

開源鴻蒙 OpenHarmony 獲得 CVE 通用漏洞披露編號頒發資質

8月15日晚間,開源鴻蒙 OpenAtom OpenHarmony 官方宣布于 8 月 3 日獲得通過 CNA(通用漏洞披露編號授權機構)加入程序,成為 CVE(通用漏洞披露組織)的編號授權機構

發表于 08-17 11:34

STM32Cube工具的log4j漏洞CVE-2021-44228和CVE-2021-45046有何影響?

STM32Cube工具的log4j漏洞CVE-2021-44228和CVE-2021-45046有何影響?

發表于 12-07 07:02

D-Link采用聯發科技高性能Wi-Fi SoC解決方案

聯發科技股份有限公司 (MediaTek, Inc.) 今日宣布其高性能Wi-Fi SoC解決方案 RT6856 已經被全球無線網通領導品牌D-Link(友訊集團)所采用。D-Link將于今年第二季率先推出一系列內置聯

發表于 05-04 09:00

?878次閱讀

聯發科高性能Wi-Fi SoC解決方案獲D-Link采用

聯發科技宣布其高性能Wi-Fi SoC解決方案RT6856 已經被全球無線網通領導品牌D-Link(友訊集團)所采用。D-Link繼而推出一系列內置聯發科技Wi-Fi SoC解決方案的新一代無線云路由器,鞏固市場領先地位。

發表于 06-25 16:03

?1783次閱讀

D-Link調制解調器路由器漏洞兩年未修補,黑客可利用漏洞竊取資料

據悉,該漏洞適用于過去兩年未修補的D-Link DSL-2740R、DSL-2640B、DSL-2780B、

發表于 08-30 08:38

?1189次閱讀

黑客破解漏洞取得D-Link路由器操控權

研究員發現,部分D-Link路由器存在多個漏洞,黑客利用這些漏洞可獲得其全部控制權,且目前尚無安全補丁發布。在Linksys路由器中也出現了嚴重安全漏洞。

D-Link推出最新內置Zigbee技術的諸多設備

在剛剛開啟的CES2019大展上,D-Link展示了多種網絡新品,其中不僅有可連接mydlink云服務的智能家居設備,還有最新推出內置Zigbee技術的諸多設備。

TP-Link命令注入漏洞警報

根據ZDI分析報告,受影響的路由器中的二進制程序/usr/bin/tdpServer中存在命令注入漏洞。 此二進制程序運行在TP-Link Archer A7(AC1750)路由器上,

發表于 05-01 17:33

?2053次閱讀

d-link無線路由器的設置方法

和大眾路由器一樣,D-Link無線路由器的無線設置其實也非常的簡單。d-link路由器怎么設置?登錄D-Link無線路由器后臺,進入無線網絡即可完成無線的設置。

發表于 05-13 14:33

?3632次閱讀

D-Link多款路由器存在命令注入的攻擊

CVE-2022-1262,多款D-Link 路由器固件映像上的 /bin/protest二進制文件容易受到命令注入的攻擊。這允許經過身份驗證的攻擊者以 root 身份執行任意 shell 命令,并且可以很容易地用于在設備上獲取

D-Link NAS設備存在嚴重漏洞,易受攻擊者注入任意命令攻擊

該問題源于URL處理軟件中的CGI腳本段“/cgi-bin/ nas_sharing. CGI”,其對HTTPGET請求的處理過程存在漏洞。該漏洞以CVE-2024-3273作為識別號,其方式包括以”system“參數進行的命令

D-Link DSL-3782代碼注入漏洞CVE-2022-34527分析

D-Link DSL-3782代碼注入漏洞CVE-2022-34527分析

評論