筆者在前面幾篇文章中,一口氣分別介紹了【對(duì)稱加密算法、非對(duì)稱加密算法、信息摘要算法】,從中讀者能大致了解到各種算法的應(yīng)用場(chǎng)景是怎么樣的。這一次,我們將進(jìn)一步介紹【非對(duì)稱加密算法】和【消息摘要算法】的綜合應(yīng)用:**數(shù)字簽名和消息驗(yàn)簽**。通過(guò)本文的閱讀,你可以了解到以下知識(shí):

數(shù)字簽名是什么?

為什么數(shù)字簽名采用非對(duì)稱算法和信息摘要算法?

數(shù)字簽名的操作步驟是什么?

消息驗(yàn)簽的操作步驟是什么?

數(shù)字簽名算法的分類

數(shù)字簽名的核心應(yīng)用場(chǎng)景:https網(wǎng)絡(luò)通訊

預(yù)備知識(shí)

在閱讀本文之前,筆者假設(shè)讀者已熟知非對(duì)稱加密算法和信息摘要算法的基本知識(shí),如對(duì)此塊知識(shí)有缺漏,可自行前往 【算法大雜燴】常見(jiàn)算法的歸類和總結(jié)——非對(duì)稱加密算法 以及 【算法大雜燴】常見(jiàn)算法的歸類和總結(jié)——消息摘要算法 學(xué)習(xí)相關(guān)算法的基礎(chǔ)知識(shí)。

這里再次補(bǔ)充下,【非對(duì)稱加密算法】的核心內(nèi)容:密鑰有公鑰和私鑰之分;公鑰對(duì)外公開(kāi),私鑰私有保密;公鑰加密對(duì)應(yīng)私鑰解密,私鑰加密對(duì)應(yīng)公鑰解密;加密解密的輸入數(shù)據(jù)長(zhǎng)度一般有限制,像RSA算法,輸入數(shù)據(jù)長(zhǎng)度應(yīng)等于模長(zhǎng)。【信息摘要算法】的核心內(nèi)容:不同的數(shù)據(jù)輸入,產(chǎn)生不同的摘要輸出,但是摘要的長(zhǎng)度是一定的;摘要相同意味著輸入數(shù)據(jù)的原文相同。

數(shù)字簽名是什么?

簽名,一個(gè)在日常生活中,很經(jīng)常聽(tīng)到并使用的名字。在平時(shí),我們經(jīng)常會(huì)簽署各式各樣的文件,在我國(guó)的法律中,親筆簽名在一定程度上是具有法律效力的,表示當(dāng)事人對(duì)簽署的文件知悉并且認(rèn)可,一旦“簽名”生成后,它具備了法律意義。又比如,我們?cè)赑OS機(jī)消費(fèi)后打印的消費(fèi)單據(jù)上簽署自己的姓名,則表示持卡人認(rèn)同這筆消費(fèi)交易,銀行或收單機(jī)構(gòu)拿到這張經(jīng)消費(fèi)者簽名的單據(jù),就可以完全最終消費(fèi)款項(xiàng)的清算。在我國(guó),POS機(jī)消費(fèi)時(shí),大部分時(shí)候,我們都要輸入銀行卡密碼,打印消費(fèi)單據(jù)后還需要簽署自己的姓名;而在國(guó)外,由于他們的征信系統(tǒng)較為發(fā)達(dá),往往在POS機(jī)消費(fèi)時(shí),是不需要輸入銀行卡密碼的,而消費(fèi)的唯一憑證確認(rèn),就是消費(fèi)單據(jù)上簽署的簽名。在此種情況下POS機(jī)的操作員,有義務(wù)確認(rèn)消費(fèi)者簽署的姓名與卡片背部的參照簽名筆跡是否一致;同時(shí),操作員也有權(quán)利,當(dāng)發(fā)現(xiàn)消費(fèi)者簽署的姓名筆跡與卡片后背簽名筆跡差異較大時(shí),拒絕此卡片消費(fèi)。通過(guò)以上的一些生活例子,我們可以了解到【簽名】是一個(gè)很重要的玩意,一定程度就代表了本人的認(rèn)可和無(wú)異議。

那么,在數(shù)字信息領(lǐng)域,究竟什么是【數(shù)字簽名】呢?數(shù)字簽名(又稱公鑰數(shù)字簽名、電子簽章)是一種類似寫在紙上的普通的物理簽名,但是使用了公鑰加密領(lǐng)域的技術(shù)實(shí)現(xiàn),用于鑒別數(shù)字信息的方法。一套數(shù)字簽名通常定義兩種互補(bǔ)的運(yùn)算,一個(gè)用于簽名,另一個(gè)用于驗(yàn)證。數(shù)字簽名,就是只有信息的發(fā)送者才能產(chǎn)生的別人無(wú)法偽造的一段數(shù)字串,這段數(shù)字串同時(shí)也是對(duì)信息的發(fā)送者發(fā)送信息真實(shí)性的一個(gè)有效證明。(摘自: 百度百科 *數(shù)字簽名*)

從密碼學(xué)的角度來(lái)說(shuō),【數(shù)字簽名】主要解決了兩個(gè)核心問(wèn)題:發(fā)送的消息是完整的,未被篡改的;接收的消息一定就是對(duì)應(yīng)發(fā)送者發(fā)送的,別人無(wú)法仿制。前者體現(xiàn)的是數(shù)據(jù)的完整性,后者體現(xiàn)的是數(shù)據(jù)的不可抵賴性。

為什么數(shù)字簽名采用非對(duì)稱算法和信息摘要算法?

從上一小結(jié),我們可以知道【數(shù)字簽名】的兩個(gè)核心特點(diǎn):不可抵賴性和完整性。通過(guò)對(duì)之前學(xué)習(xí)的非對(duì)稱加密算法和信息摘要算法的基礎(chǔ)知識(shí)一對(duì)比,我們可以發(fā)現(xiàn):

非對(duì)稱加密算法正好解決了不可抵賴性的問(wèn)題,因?yàn)樵诜菍?duì)稱算法體系中,經(jīng)私鑰加密的數(shù)據(jù)只有私鑰對(duì)應(yīng)的公鑰才能解開(kāi),別人的公鑰是無(wú)法解密出原文的,這就是不可抵賴的體現(xiàn),即任何人都無(wú)法冒充發(fā)送者。

信息摘要算法恰好解決了數(shù)據(jù)完整性的問(wèn)題,因?yàn)樵谛畔⒄惴ㄖ校煌臄?shù)據(jù)輸入,產(chǎn)生的摘要是不一樣的;當(dāng)摘要數(shù)據(jù)一樣時(shí),我們就可以認(rèn)為數(shù)據(jù)原文是一致的,也就認(rèn)可了數(shù)據(jù)是完整的,沒(méi)有被篡改的。

兩者一結(jié)合,恰好就誕生了【數(shù)字簽名】這個(gè)最佳實(shí)踐,達(dá)到了數(shù)據(jù)傳輸中不可修改性的安全要求。

數(shù)字簽名的操作過(guò)程

前面的講解,我們知道了【數(shù)字簽名】的特性。在實(shí)際的應(yīng)用過(guò)程中,數(shù)字簽名的應(yīng)用公式如下所示,其中M表示消息原文,S表示數(shù)字簽名,P表示非對(duì)稱算法的私鑰運(yùn)算,D表示信息摘要算法的運(yùn)算。

P(D(M [with any length])) = S [with fixed length]

具體來(lái)說(shuō),發(fā)送方產(chǎn)生一個(gè)數(shù)據(jù)簽名,需要經(jīng)過(guò)以下幾個(gè)步驟:

使用【信息摘要算法】,對(duì)任意長(zhǎng)度的信息原文做摘要運(yùn)算,得到一段固定長(zhǎng)度的摘要數(shù)據(jù);

如果該摘要數(shù)據(jù)的長(zhǎng)度,沒(méi)有達(dá)到非對(duì)稱加密算法做加解密運(yùn)算的輸入長(zhǎng)度,通常還需要使用填充標(biāo)準(zhǔn)對(duì)摘要數(shù)據(jù)進(jìn)行必要的填充,以達(dá)到非對(duì)稱算法的運(yùn)算條件;常用的填充標(biāo)準(zhǔn)有PKCS1-padding;

使用【非對(duì)稱加密算法】的私鑰對(duì)填充后的摘要數(shù)據(jù)做加密運(yùn)算,得到一段固定長(zhǎng)度的數(shù)字簽名;

發(fā)送方將數(shù)字簽名拼接在信息原文的尾部,一同發(fā)送給接收方,完成數(shù)據(jù)的單方向傳輸。

經(jīng)過(guò)以上的步驟后,發(fā)送方就成功將信息原文和對(duì)應(yīng)的數(shù)字簽名,傳遞給了接收方;剩余的事,就是接收方對(duì)數(shù)據(jù)的驗(yàn)簽操作。

消息驗(yàn)簽的操作過(guò)程

接收方收到發(fā)送方發(fā)送的數(shù)據(jù)報(bào)文(信息原文+數(shù)字簽名)后,需要經(jīng)歷以下步驟來(lái)完成對(duì)報(bào)文消息的驗(yàn)簽操作:

首先,對(duì)數(shù)據(jù)報(bào)文進(jìn)行分解,提取出信息原文部分和數(shù)字簽名部分;

與產(chǎn)生數(shù)字簽名流程一樣,使用相同的信息摘要算法對(duì)信息原文做摘要運(yùn)算,得出消息原文的摘要D1;

與產(chǎn)生數(shù)字簽名流程相反,使用【非對(duì)稱加密算法】中簽名私鑰對(duì)應(yīng)的公鑰對(duì)數(shù)字簽名部分做解密運(yùn)算,解密后得到原始發(fā)送方發(fā)送的經(jīng)填充后的摘要D2;

與產(chǎn)生數(shù)字簽名流程相反,使用相同的數(shù)據(jù)填充標(biāo)準(zhǔn)對(duì)摘要D2做去填充操作,得到原始消息的附帶的摘要D3;

比較D3和D1;如果兩者相等,則表示對(duì)數(shù)字簽名的驗(yàn)簽是OK的,消息原文的數(shù)據(jù)是可信任的;反之,若D3不等于D1,則可以認(rèn)為消息原文是不可信任的,數(shù)字簽名中的【完整性】和【不可抵賴性】可能遭到了破壞;我們應(yīng)該摒棄信息原文。

數(shù)字簽名算法的分類

數(shù)字簽名算法,就是使用RSA、MD5、SM2、SHA、SM3等非對(duì)稱算法和信息摘要算法進(jìn)行混搭組合。數(shù)字簽名算法的基本表示格式為:xxxWithYYYEncryption,其中xxx表示信息摘要算法,yyy表示非對(duì)稱加密算法。常見(jiàn)有的以下幾種:

md5WithRSAEncryption:摘要運(yùn)算采用MD5,非對(duì)稱算法使用RSA;

sha1WithRSAEncryption:摘要運(yùn)算采用SHA1,非對(duì)稱算法使用RSA;

sha256WithRSAEncryption:摘要運(yùn)算采用SHA256,非對(duì)稱算法使用RSA;【常用】

sm3WithSM2Encryption:摘要運(yùn)算采用SM3,非對(duì)稱算法使用SM2。

數(shù)字簽名的核心應(yīng)用場(chǎng)景:https網(wǎng)絡(luò)通訊

經(jīng)以上的各小結(jié),我們基本掌握了數(shù)字簽名的主要內(nèi)容,這一小節(jié),我們介紹下數(shù)字簽名的核心應(yīng)用:https網(wǎng)絡(luò)通訊。

HTTPS(全稱:Hyper Text Transfer Protocol over Secure Socket Layer 或 Hypertext Transfer Protocol Secure,超文本傳輸安全協(xié)議),是以安全為目標(biāo)的HTTP通道,簡(jiǎn)單講是HTTP的安全版。即HTTP下加入SSL層,HTTPS的安全基礎(chǔ)是SSL,因此加密的詳細(xì)內(nèi)容就需要SSL。

由它的定義可知,要想實(shí)現(xiàn)https,除了應(yīng)用層需要有http的支持,還需要在傳輸層支持SSL。SSL正是為了解決網(wǎng)絡(luò)通訊的安全性問(wèn)題而誕生的,簡(jiǎn)單的說(shuō),通過(guò)SSL的加入,在瀏覽器和網(wǎng)頁(yè)服務(wù)器之間的數(shù)據(jù)都是加密的,而不像之前http那樣,數(shù)據(jù)完全在網(wǎng)絡(luò)上裸奔。目前網(wǎng)絡(luò)安全問(wèn)題越來(lái)越突出,越來(lái)越多的網(wǎng)絡(luò)信息泄露的案例爆發(fā)出來(lái),正是由于這些安全性問(wèn)題的暴露,SSL的應(yīng)用得到了越來(lái)越多的支持。

限于篇幅原因,本小結(jié)不對(duì)SSL的具體細(xì)節(jié)做闡述,僅僅是簡(jiǎn)要描述數(shù)字簽名在SSL中的應(yīng)用方法;后續(xù)筆者會(huì)寫一篇專門的文章來(lái)進(jìn)一步解釋SSL通訊的前前后后,敬請(qǐng)關(guān)注。

說(shuō)到數(shù)字簽名在SSL的應(yīng)用,它主要是幫助發(fā)送方和接收方協(xié)商必要的數(shù)據(jù),比如網(wǎng)絡(luò)通訊的加密密鑰。我們知道,網(wǎng)絡(luò)數(shù)據(jù)是龐大的,而非對(duì)稱算法的加密速度是遠(yuǎn)遠(yuǎn)比對(duì)稱加密算法慢的,所以在網(wǎng)絡(luò)通訊的報(bào)文不太適合直接使用非對(duì)稱算法做加密,比較合適的做法的通訊報(bào)文還是采用對(duì)稱加密算法加密,但是對(duì)稱加密算法使用的對(duì)稱密鑰是發(fā)送方和接收方在正式通訊前進(jìn)行在線協(xié)商的;密鑰協(xié)商的過(guò)程使用數(shù)字簽名的技術(shù),保證協(xié)商的密鑰是完整的(保證是沒(méi)被篡改的),并且是不可抵賴的(保證是發(fā)送方的)。在密鑰協(xié)商時(shí),通訊雙方分別利用自己的私鑰和公鑰,結(jié)合數(shù)字簽名技術(shù),完成協(xié)商動(dòng)作。

上面講消息驗(yàn)簽的時(shí)候,我們提到消息驗(yàn)簽必須要使用簽名方的公鑰做解密運(yùn)算,這個(gè)公鑰一定程度上代表了簽名方的身份;但是,我們?nèi)绾沃牢覀兡玫降墓€,就是我們認(rèn)為的那個(gè)簽名方的公鑰,而不是網(wǎng)絡(luò)攻擊“中間人”的公鑰呢?這就需要CA (Certificate Authority)幫助我們確認(rèn)這個(gè)公鑰的合法性。具體的做法是,我們拿到簽名方的公鑰時(shí),它并不僅僅是一個(gè)公鑰,而公鑰+經(jīng)CA簽名的數(shù)字簽名,這叫做公鑰證書。我們對(duì)公鑰證書,先用CA的公鑰對(duì)公鑰證書的數(shù)字簽名進(jìn)行驗(yàn)簽,如果驗(yàn)簽成功,則表示我們拿到的公鑰是可信任的。那么,CA的公鑰,我們又通過(guò)誰(shuí)來(lái)保證它是可信任的呢?

這似乎是一個(gè)無(wú)窮無(wú)盡的問(wèn)題?究竟是怎么回事呢?筆者在這里先賣個(gè)關(guān)子,有興趣的讀者,可以關(guān)注筆者后續(xù)有關(guān)SSL通訊的詳細(xì)介紹。

本文通過(guò)對(duì)非對(duì)稱算法和信息摘要算法的簡(jiǎn)要回顧,進(jìn)而引出【數(shù)字簽名】的兩個(gè)核心問(wèn)題,闡述了數(shù)字簽名的操作流程以及消息驗(yàn)簽的操作過(guò)程,讀者閱讀完本文,應(yīng)該對(duì)數(shù)字簽名的相關(guān)知識(shí)有了更多的了解。最后,筆者引出了數(shù)字簽名在https通訊的核心應(yīng)用,并拋出有關(guān)CA的疑問(wèn),希望有更多的讀者參與本文的思考和總結(jié)。文中的觀點(diǎn),僅代表筆者之愚見(jiàn),難免有紕漏之處,希望有心的讀者誠(chéng)心指正,互相學(xué)習(xí),共同進(jìn)步。感謝感謝。

-

嵌入式技術(shù)

+關(guān)注

關(guān)注

10文章

367瀏覽量

43522

發(fā)布評(píng)論請(qǐng)先 登錄

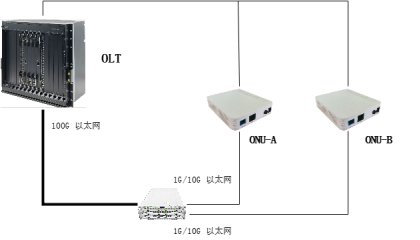

適配“大下行 + 小上行” 場(chǎng)景:信而泰 2544 非對(duì)稱測(cè)試操作指南

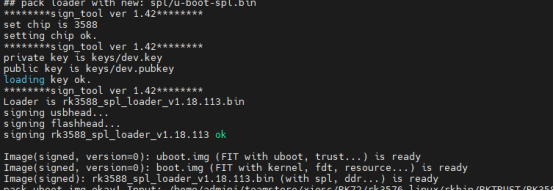

保姆級(jí)教程!RK3588 Linux6.1?固件簽名完整實(shí)現(xiàn)方案(不含rootfs)

探秘TMS37145:高性能數(shù)字簽名應(yīng)答器的技術(shù)剖析與應(yīng)用展望

深入解析SMFA非對(duì)稱系列表面貼裝TVS二極管

TPSMB非對(duì)稱系列TVS二極管:汽車應(yīng)用的理想保護(hù)方案

【深度實(shí)戰(zhàn)】MYD-LR3576 AMP非對(duì)稱多核開(kāi)發(fā)指南:從配置到實(shí)戰(zhàn)

CW32F030C8T6數(shù)字簽名實(shí)戰(zhàn)

CW32F030C8T6數(shù)字簽名的實(shí)戰(zhàn)指南

芯源半導(dǎo)體安全芯片技術(shù)原理

國(guó)密系列算法簡(jiǎn)介及SM4算法原理介紹

加密算法的應(yīng)用

非對(duì)稱密鑰生成和轉(zhuǎn)換規(guī)格詳解

如何在 MA35 系列微處理器 (MPU) 上開(kāi)發(fā) AMP(非對(duì)稱多處理)應(yīng)用程序?

凌科芯安LKT4304安全芯片在智能家居網(wǎng)關(guān)中的應(yīng)用

安芯半導(dǎo)體發(fā)布全新防復(fù)制加密芯片RJGT28E30

淺談非對(duì)稱算法與數(shù)字簽名

淺談非對(duì)稱算法與數(shù)字簽名

評(píng)論