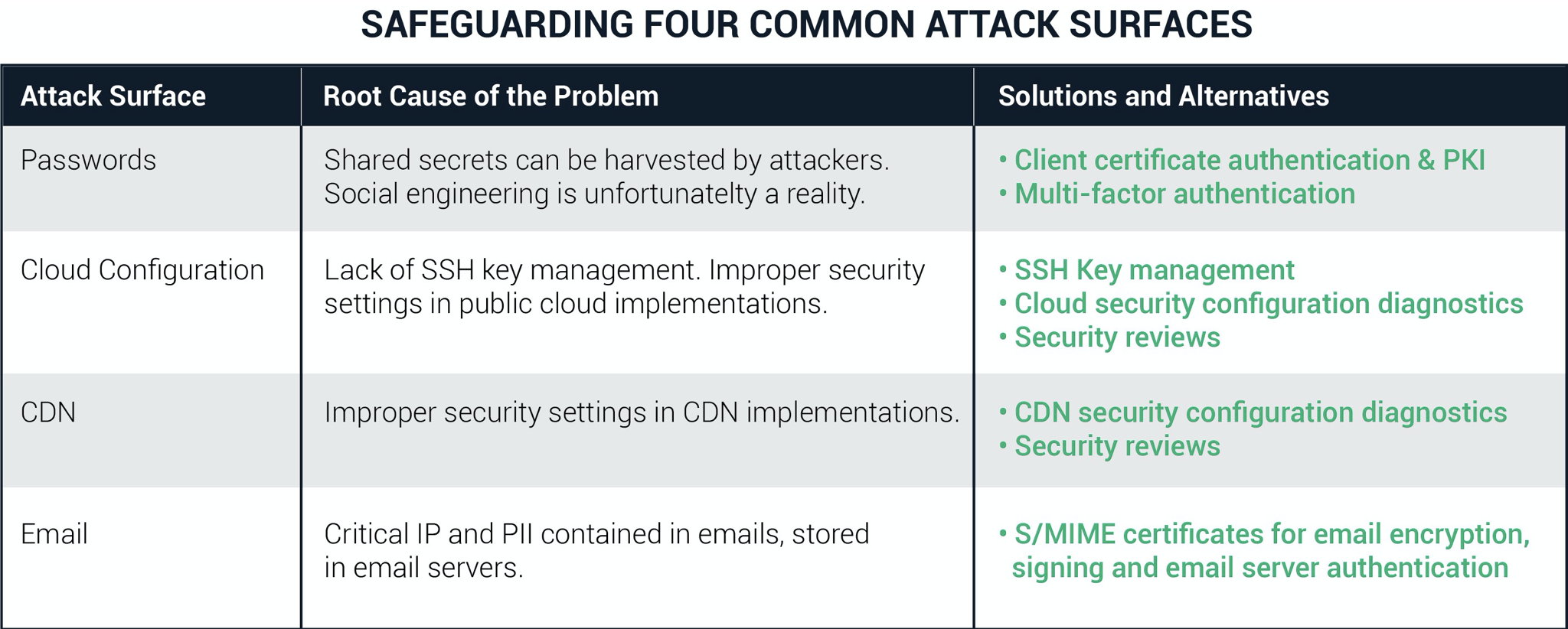

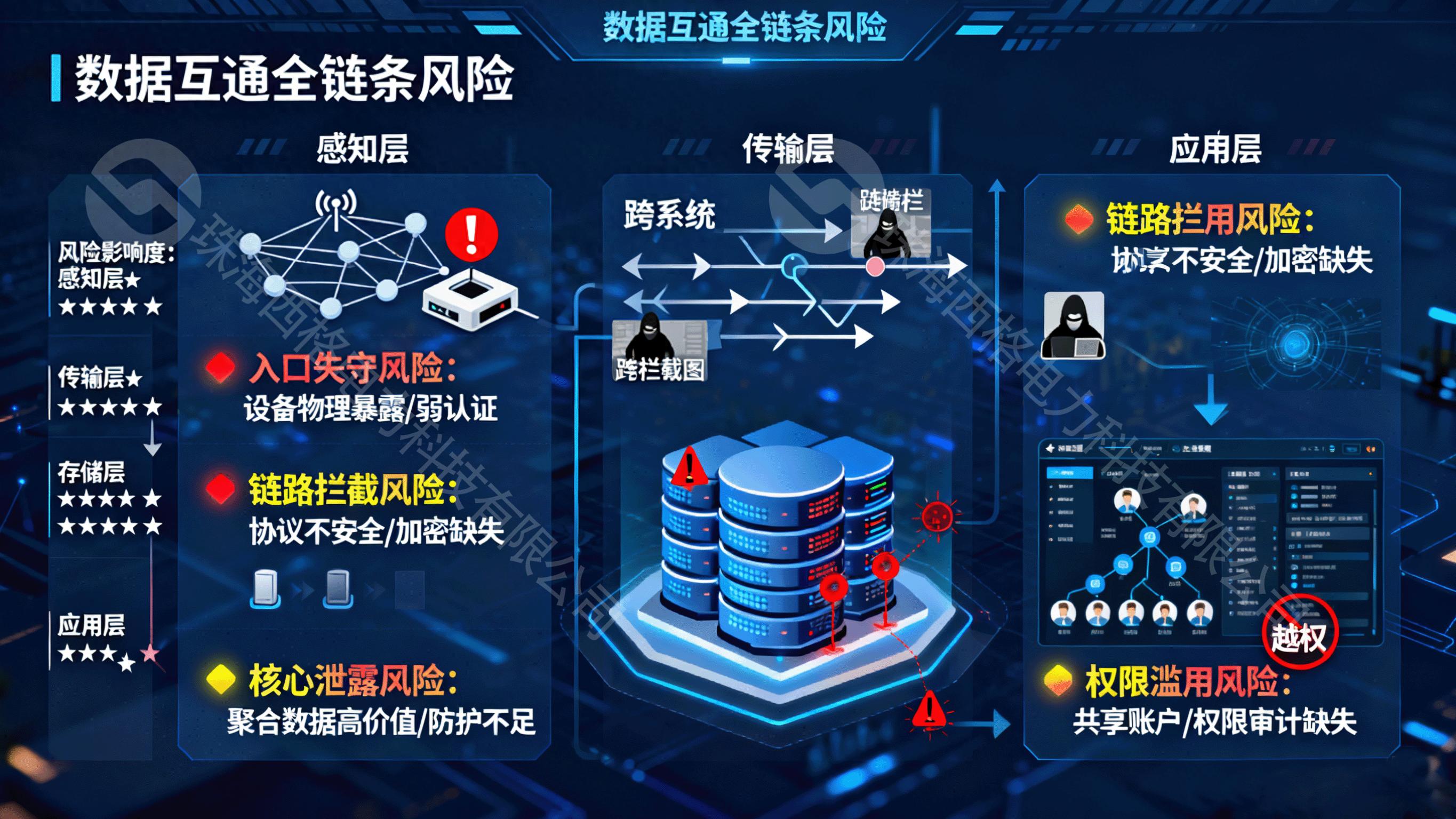

數據越來越多地在敵對領土上傳輸或存儲在網絡邊緣。需要在工業、運營技術和物聯網 (IoT) 環境中保護關鍵運營數據或知識產權。

以前存儲在“防火墻后面”的專有系統中的信息在傳輸和存儲在可以分析的地方時更有價值。通常,這意味著使用公共云服務和內容交付網絡。

在所有這些情況下,都存在可能危及數據安全的常見錯誤,但大多數都是可以避免的。

超越密碼

事件處理報告表明,憑據收集是一種經常用于惡意訪問企業系統的策略。

由于防火墻、氣隙和專有計算環境,人們普遍認為工業環境不受憑證收集的影響。在工業環境中普遍存在的商業計算系統難以更新,這使得它們容易受到憑證收集攻擊。

杰森·索羅科

如果沒有多重身份驗證,任何強度的用戶名/密碼組合都不應被視為安全。不幸的是,并非所有的 MFA 都是平等的。諸如硬令牌之類的較舊形式很難在現代多應用程序環境中提供并且使用起來很麻煩。包括銀行在內的許多組織通常使用 SMS 文本消息來發送一次性密碼,但對于那些被誘騙下載將 SMS 消息重定向到攻擊者的惡意軟件的 Android 用戶來說,卻發現了它們的弱點。這些步驟現在已被美國國家標準與技術研究院 (NIST)推薦為不推薦使用的 MFA 方法。

主要問題源于使用默認(也稱為靜態)用戶名/密碼身份驗證。攻擊者在閉路攝像頭和其他物聯網設備中找到容易的目標,并使用這些易受攻擊的設備對主要互聯網服務執行拒絕服務 (DOS) 攻擊。作為回應,加州通過了最初的物聯網安全立法,以直接應對 2016 年Mirai 僵尸網絡攻擊。

課程?需要強身份驗證來抵御針對弱靜態憑據的攻擊。至少,應該可以更改靜態憑據,例如購買時 IoT 設備隨附的默認用戶名/密碼。最新版本的物聯網安全措施,包括提議的英國物聯網安全法案和澳大利亞的物聯網安全立法,走得更遠。他們提出了比用戶名/密碼更動態的身份驗證機制,以及物聯網設備供應商的其他重要安全考慮。

至于身份和訪問管理 (IAM),需要進行的更改是工業環境中的 VPN 訪問。憑證薄弱的 VPN 通常是“過度特權”的,并且對它們的訪問權被隨意分配給承包商。“最小特權”原則是網絡安全中的一個關鍵概念。

不是每個人都應該擁有完全的管理員或永久權限;最好創建僅具有完成工作所需的最低權限的 IAM 角色,然后在完成后撤銷它們。如果憑據被盜,這可以減少攻擊者可能造成的潛在破壞。VPN 用戶還應考慮使用僅具有必要權限的憑據,以確保這些網絡使用客戶端證書進行身份驗證,而不僅僅是用戶名/密碼組合。

安全盡職調查還需要仔細管理 SSH 密鑰——這很少見。許多沒有到期日期,并且通常存儲在不安全的地方。考慮使用商業 SSH 或 Secure Shell 管理工具,該工具可以將密鑰包裝在證書中,并帶有可以存儲在安全計算環境中的策略。

隨著公共云服務越來越受歡迎,安全紀律應該成為首要考慮因素。假設數據和操作系統默認受到保護是錯誤的。此外,考慮對靜態和傳輸中的數據進行加密。通過使用公鑰基礎設施加密證書,可以安全地存儲數據。通過傳輸層安全協議的相互身份驗證通過創建通信流經的加密隧道來保護系統和連接它們的網絡。

可以和不能

控制器區域網絡 (CAN) 數據通常被移動到眾多邊緣服務器,以實現高效和快速的分發。這種技術已經使用了多年,以分布式拒絕服務保護的形式增強了安全性。缺點是對數據的控制較少。

據報道,英特爾遭受了超過 20 GB 的源代碼和專有數據的泄露。據報道,攻擊者通過 CAN 獲取數據,用于提高 Web 應用程序性能。數據從服務器傳輸到 CAN,使數據分發更加高效。安全配置問題可能是英特爾違規的根本原因。

不幸的是,許多組織可能沒有意識到使用 CAN 的安全隱患。如果數據被認為是安全的,因為它位于防火墻后面,但出于性能目的而被復制到企業環境之外,則安全隱患很大。同樣,假設數據和操作系統默認受到保護是錯誤的。值得慶幸的是,可以通過更好的安全配置和數據加密來緩解這些問題。

存儲在電子郵件服務器中的 IP

索尼在 2014 年遭受了一次泄露,其中數百 TB 的數據被盜。民主黨全國委員會服務器兩次違規都導致維基解密公開提供敏感電子郵件。索尼首席執行官被解雇;DNC 黑客事件改變了選舉進程。

共享運營數據的工業公司同樣容易受到攻擊。使用 S/MIME 證書的電子郵件加密解決了許多問題。證書管理和自動化解決了以前與 S/SMIME 電子郵件加密相關的問題,包括設備配置和證書托管,以防證書丟失。

與加密一起,電子郵件簽名是驗證消息的重要方法,這對于防御社會工程有很大的好處。冒充同事但沒有 S/MIME 證書的人很容易從正確 S/MIME 簽名的電子郵件中脫穎而出。

零信任

NIST 最近發布了其零信任架構指南的最終版本。工業和運營技術組織、物聯網供應商和消費者應注意該指南的原則。隨著公共云使用量的增長以及資源轉移到傳統防火墻之外,最佳實踐是將每個數字資產都視為處于敵對網絡中。這對于遠程工作尤其重要。

上面提到的所有數據泄露都有一個共同的問題:過于信任。

零信任模型假設每個數字資產都需要被視為自己的網絡邊緣,必須保護自己的身份。這就是需要技術融合的地方,從現代 IAM 和公鑰基礎設施到配置和管理身份。然后是使授權規則可擴展的策略引擎。

零信任強調最小特權原則,這對于工業和運營技術至關重要。是時候結束關于防火墻后環境的傳統假設了。

在操作環境中,攻擊顯示了氣隙的概念,“通過默默無聞的安全”都是神話。在攻擊者之前確定系統是否暴露于公共 Internet 至關重要。

您的運營網絡中是否有通過內置 Web 服務器配置的控制器?該網絡服務器是否以弱密碼暴露在公共互聯網上?

如果是這樣,則需要數字資產清單。公司的皇冠上的明珠在哪里,它們是如何受到保護的?同樣,不要假設它們在默認情況下受到保護。憑據薄弱、安全配置錯誤以及缺乏對風險的了解是可以修復的盲點。

— Jason Soroko 是Sectigo的首席技術官。

審核編輯 黃昊宇

-

漏洞

+關注

關注

0文章

205瀏覽量

15957 -

數據安全

+關注

關注

2文章

768瀏覽量

30852

發布評論請先 登錄

分析嵌入式軟件代碼的漏洞-代碼注入

兆芯亮相第十五屆網絡安全漏洞分析與風險評估大會

Docker生產環境安全配置指南

IBM調研報告:13%的企業曾遭遇AI模型或AI應用的安全漏洞 絕大多數缺乏完善的訪問控制管理

邊緣智能網關在水務行業中的應用—龍興物聯

華邦電子安全閃存產品守護物聯網安全

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

如何維護i.MX6ULL的安全內核?

華為網絡安全產品榮獲BSI首批漏洞管理體系認證

避免邊緣的數據安全漏洞

避免邊緣的數據安全漏洞

評論