近日,使用GEDmatch網(wǎng)站上傳DNA信息、尋找親屬填寫家譜的家譜愛好者們得到了一個不愉快的消息。

一個安全漏洞改變了家譜愛好者們使用的DNA數(shù)據(jù)庫GEDmatch中數(shù)百萬個個人資料的權限設置。在三個小時內(nèi),所有成員都能看到DNA的檔案,包括執(zhí)法機構(gòu),他們有時會利用網(wǎng)站找到犯罪現(xiàn)場DNA的部分匹配。

通常,GEDmatch用戶可以選擇是否愿意與警方分享他們的DNA檔案。當攻擊重置了用戶的權限時,執(zhí)法部門暫時可以看到了他們的數(shù)據(jù)。目前還不清楚在此期間是否有警察搜查了數(shù)據(jù)庫。

據(jù)最近購買GEDmatch的Verogen公司稱,沒有用戶數(shù)據(jù)被下載或泄露。但兩天后,族譜網(wǎng)站MyHeritage提醒用戶注意一個網(wǎng)絡釣魚詐騙計劃,該計劃針對同時使用了MyHeritage和GEDmatch的用戶。在網(wǎng)上發(fā)布的一份聲明中,該公司表示懷疑攻擊者可能是從GEDmatch收集到這些電子郵件地址的。

Verogen已經(jīng)接手了GEDmatch。該公司表示,正在與一家網(wǎng)絡安全公司合作,進進行全面的取證審查,并幫助其實施最佳的安全措施。不過,這可能不足以恢復用戶的信任。

目前已有一些人認為讓執(zhí)法人員獲取DNA檔案是存在爭議的。這場爭論雙方的家譜學家告訴BuzzFeed新聞,他們擔心新的安全漏洞會阻止人們將他們的DNA檔案放在網(wǎng)上--既傷害了在線家譜社區(qū),也傷害了解決冷門案件的努力。

-

數(shù)據(jù)庫

+關注

關注

7文章

4020瀏覽量

68353 -

DNA

+關注

關注

0文章

244瀏覽量

32073 -

安全漏洞

+關注

關注

0文章

152瀏覽量

17159

原文標題:一個安全漏洞暴露了家譜數(shù)據(jù)庫中的DNA資料

文章出處:【微信號:IEEE_China,微信公眾號:IEEE電氣電子工程師】歡迎添加關注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

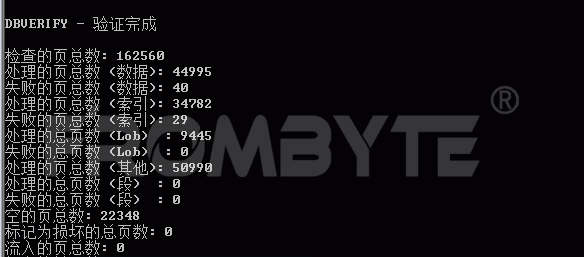

Oracle數(shù)據(jù)庫ASM實例無法掛載的數(shù)據(jù)恢復案例

深度解讀MySQL數(shù)據(jù)庫備份恢復策略

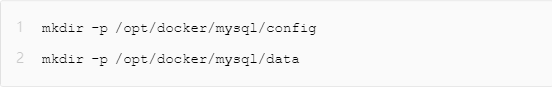

恒訊科技解析:如何安裝MySQL并創(chuàng)建數(shù)據(jù)庫

IBM調(diào)研報告:13%的企業(yè)曾遭遇AI模型或AI應用的安全漏洞 絕大多數(shù)缺乏完善的訪問控制管理

數(shù)據(jù)庫數(shù)據(jù)恢復—服務器異常斷電導致Oracle數(shù)據(jù)庫故障的數(shù)據(jù)恢復案例

三款主流國產(chǎn)數(shù)據(jù)庫的技術特點

遠程訪問內(nèi)網(wǎng)MySQL數(shù)據(jù)庫?這個方案更簡單

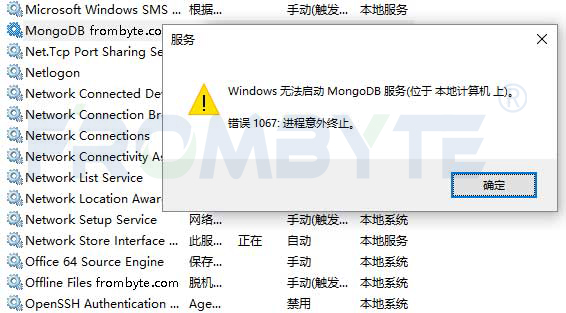

數(shù)據(jù)庫數(shù)據(jù)恢復—MongoDB數(shù)據(jù)庫文件丟失的數(shù)據(jù)恢復案例

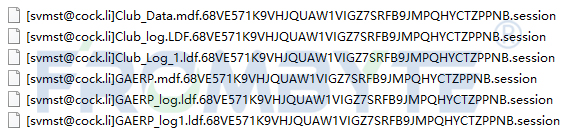

數(shù)據(jù)庫數(shù)據(jù)恢復—SQL Server數(shù)據(jù)庫被加密如何恢復數(shù)據(jù)?

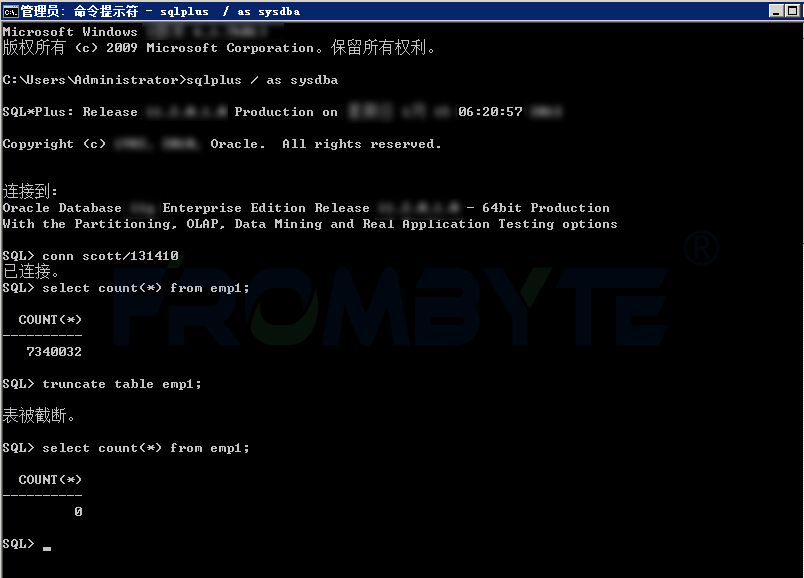

oracle數(shù)據(jù)恢復—oracle數(shù)據(jù)庫誤執(zhí)行錯誤truncate命令如何恢復數(shù)據(jù)?

SQLSERVER數(shù)據(jù)庫是什么

MySQL數(shù)據(jù)庫是什么

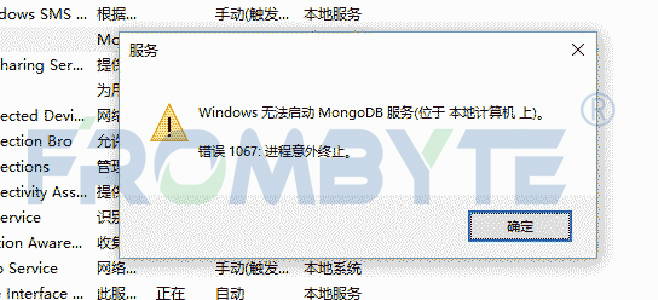

數(shù)據(jù)庫數(shù)據(jù)恢復——MongoDB數(shù)據(jù)庫文件拷貝后服務無法啟動的數(shù)據(jù)恢復

一個安全漏洞暴露了家譜數(shù)據(jù)庫中的DNA資料

一個安全漏洞暴露了家譜數(shù)據(jù)庫中的DNA資料

評論