一種新的Linux 系統后門已經開始肆虐,并主要運行在位于中國的 Linux 服務器上。

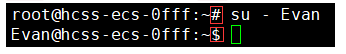

據 ZDNet 報導,該惡意軟件名為 SpeakUp,三周前由 Check Point 安全研究人員發現。研究人員表示黑客利用 PHP 框架ThinkPHP 的漏洞 CVE-2018-20062 進行攻擊,一旦 SpeakUp 入侵易受攻擊的系統,那么黑客就可以使用它來修改本地 cron 應用以獲得啟動持久性,并運行 shell 命令,執行從遠程命令與控制服務器(C&C)下載的文件,以及更新或卸載自身。

此外 SpeakUp 還附帶了一個內置的 Python 腳本,惡意軟件通過該腳本在本地網絡中橫向傳播。腳本可以掃描本地網絡以查找開放端口,使用預定義的用戶名和密碼列表對附近的系統進行暴力破解,并使用以下七個漏洞中的一個來接管未打補丁的系統:

CVE-2012-0874: JBoss 企業應用程序平臺多安全繞過漏洞

CVE-2010-1871: JBoss Seam Framework 遠程代碼執行

JBoss AS 3/4/5/6: 遠程命令執行

CVE-2017-10271: Oracle WebLogic wls-wsat 組件反序列化 RCE

CVE-2018-2894: Oracle Fusion Middleware 的 Oracle WebLogic Server 組件中的漏洞

Hadoop YARN ResourceManager - Command Execution

CVE-2016-3088: Apache ActiveMQ 文件服務器文件上載遠程執行代碼漏洞

Check Point 表示 SpeakUp 可以在六種不同的 Linux 發行版甚至 macOS 系統上運行,其背后的黑客團隊目前主要使用該惡意軟件在受感染的服務器上部署 Monero 加密貨幣礦工,并且目前已經獲得了大約 107 枚 Monero 幣,大約是 4500 美元。

目前感染的地圖顯示,SpeakUp 受害者主要集中在亞洲和南美洲,其中以中國為主。

研究人員表示,就已經掌握的信息來看,SpeakUp 作者目前僅使用 ThinkPHP 的漏洞 CVE-2018-20062 進行利用,該漏洞允許遠程攻擊者通過精心使用 filter 參數來執行任意 PHP 代碼,但其實他們可以輕松切換到任何其它漏洞,將 SpeakUp 后門擴展到更廣泛的目標。

-

Linux

+關注

關注

88文章

11763瀏覽量

219089 -

服務器

+關注

關注

14文章

10256瀏覽量

91521 -

代碼

+關注

關注

30文章

4968瀏覽量

74001

原文標題:新的 Linux 后門開始肆虐,主要攻擊中國服務器

文章出處:【微信號:LinuxHub,微信公眾號:Linux愛好者】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

你的手機在監聽!國安部曝光境外芯片可能暗藏“后門”

學習Linux應該從哪里開始?

諧波肆虐設備頻宕機?華興移相整流變壓器如何破局工業供電困局?

使用FLIR固定安裝式熱像儀破解早期火災探測難題

國安部:境外產芯片或故意留“后門”

今日看點丨國安部:境外生產芯片可能留“后門” 攝像頭被遠程開啟;英特爾終止了對 Clear Linux 的支持;宇

華為工程師總結Linux筆記

Linux系統中iptables與firewalld防火墻的區別

一種基于分數階 PID 直流電機調速的 AGV 控制系統

一種基于點、線和消失點特征的單目SLAM系統設計

一種新的Linux系統后門已經開始肆虐

一種新的Linux系統后門已經開始肆虐

評論