密鑰證明介紹及算法規格

HUKS為密鑰提供合法性證明能力,主要應用于非對稱密鑰的公鑰的證明。

基于PKI證書鏈技術,HUKS可以為存儲在HUKS中的非對稱密鑰對的公鑰簽發證書,證明其公鑰的合法性。業務可以通過系統提供的根CA證書,逐級驗證HUKS簽發的密鑰證明證書,來確保證書中的公鑰以及對應的私鑰,確實來自合法的硬件設備,且存儲管理在HUKS中。同時,輸出的密鑰證書中包含密鑰屬主信息,格式如下:

| 密鑰屬主 | 格式 | 說明 |

|---|---|---|

| HAP應用 | {appId:"xxx", bundleName:"xxx"} | bundleName為應用包名 |

| 系統服務 | {processName:"xxx", APL:"system_basic | system_core"} |

說明: 當調用方為系統服務且APL等級為normal時,暫不支持密鑰證明,此種情況下,processName與APL字段將置空。 開發前請熟悉鴻蒙開發指導文檔 :[

gitee.com/li-shizhen-skin/harmony-os/blob/master/README.md]

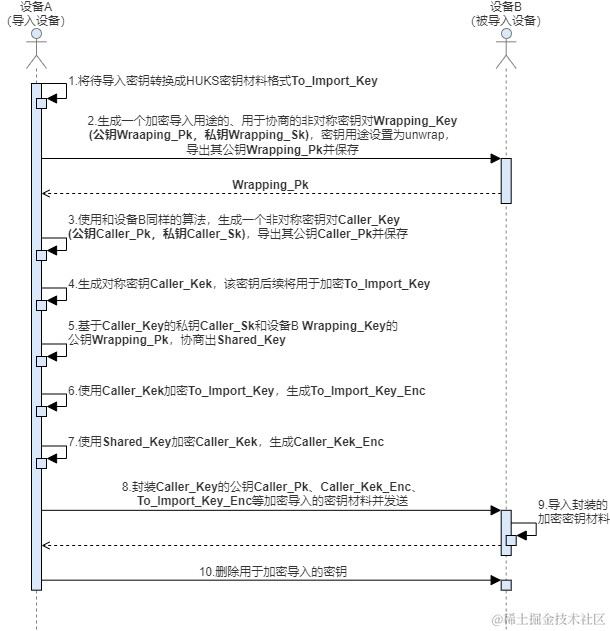

密鑰證明過程如下:

- 業務將指定密鑰別名和需要證明的密鑰屬性的標簽傳入HUKS。

- 調用HUKS為應用生成一個依次由根CA證書、設備CA證書、設備證書、密鑰證書組成的X.509證書鏈。

- 將證書鏈傳輸至受信任的服務器,并在服務器上解析和驗證證書鏈的有效性和單個證書是否吊銷。

當前提供了兩種密鑰證明方式。

- 匿名密鑰證明:不會泄露設備信息,沒有權限管理。面向所有應用開放。為了保護用戶設備信息,三方應用開發者只能使用匿名密鑰證明。

- 非匿名密鑰證明:可以看到調用方設備信息,有權限管控,需申請"ohos.permission.ATTEST_KEY"權限。

支持的算法

以下為密鑰證明支持的規格說明。

面向OpenHarmony的廠商適配密鑰管理服務規格分為必選規格和可選規格。必選規格為所有廠商均支持的算法規格。而對于可選規格,廠商將基于實際情況決定是否實現,如需使用,請查閱具體廠商提供的說明,確保規格支持再使用。

建議開發者使用必選規格開發應用,可保證全平臺兼容。

| 算法 | 備注 | API級別 | 是否必選規格 |

|---|---|---|---|

| RSA | 支持Padding為PSS與PKCS1_V1_5的密鑰 | 8+ | 是 |

| ECC | - | 8+ | 是 |

| X25519 | 僅支持非匿名接口 | 8+ | 是 |

| SM2 | - | 8+ | 是 |

審核編輯 黃宇

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

算法

+關注

關注

23文章

4789瀏覽量

98386 -

鴻蒙

+關注

關注

60文章

2997瀏覽量

46100

發布評論請先 登錄

相關推薦

熱點推薦

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰導入介紹及算法規格

如果業務在HUKS外部生成密鑰(比如應用間協商生成、服務器端生成),業務可以將密鑰導入到HUKS中由HUKS進行管理。密鑰一旦導入到HUKS

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 密鑰協商 C、C++

以協商密鑰類型為ECDH,并密鑰僅在HUKS內使用為例,完成密鑰協商。具體的場景介紹及支持的算法規格,請參考[

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰派生介紹及算法規格

在密碼學中,密鑰派生函數(Key derivation function,KDF)使用偽隨機函數從諸如主密碼或密碼的秘密值中派生出一個或多個密鑰。

鴻蒙開發:Universal Keystore Kit 密鑰管理服務 HMAC ArkTS

HMAC是密鑰相關的哈希運算消息認證碼(Hash-based Message Authentication Code),是一種基于Hash函數和密鑰進行消息認證的方法。

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰證明介紹及算法規格

鴻蒙開發:Universal Keystore Kit密鑰管理服務 密鑰證明介紹及算法規格

評論