近期,網絡安全公司 Black Lotus Labs發布報告指出,名為“TheMoon”的惡意軟件從變種開始擴散,已在全球88個國家和地區多個SOHO路由器及物聯網裝置中被發現。

3月初發現此惡意活動后,經觀察,短短72小時已有6000臺華碩路由器被盯梢。黑客運用IcedID、Solarmarker等惡意軟件,透過代理僵尸網絡掩飾其線上行為。此次行動中,TheMoon在一周內入侵設備超過7000臺,尤其鎖定華碩路由器作為目標。

研究人員經由Lumen的全球網絡跟蹤技術,已經找到Faceless代理服務的運行路線圖,這次活動最先發生在2024年3月份頭兩周,僅用時72小時便成功攻擊超過6000臺華碩路由器。

他們并未提供華碩路由器被攻擊的具體方式,不過推測攻擊者利用了固件上的已知漏洞。另外,還有可能采用破譯管理員密碼、嘗試默認憑證以及弱憑據等方式進行。

一旦設備遭受惡意軟件攻擊,它將探測并確認是否存在特定的shell環境(例如“/bin/bash”、 “/bin/ash”或 “/bin/sh”)。若存在相應環境,一個名為“.nttpd”的有效負載便會被解密、丟棄并執行;這個有效負載會生成一份帶版本號(現行版本26)的PID文件。

此外,感染系統后,惡意軟件會設定iptables規則,阻止TCP流量在8080和80端口流動,同時只允許特定IP區域的流量通過。這種設置可以防止被入侵設備受到外部干擾。隨后,惡意軟件會嘗試鏈接到一組預先注冊的NTP服務器,以確認是否處于沙盒環境且能正常上網。

當攻擊成功后,惡意軟件通過反復使用固定IP地址與命令和控制(C2)服務器相連;對C2回饋指令。有時,C2也可能命令惡意軟件尋找其他組件,比如用于掃描80和8080端口容易受攻擊網絡服務器的蠕蟲模組,或者在被感染設備上輔助流量的 “.sox”文件。

-

華碩

+關注

關注

7文章

1604瀏覽量

64411 -

服務器

+關注

關注

14文章

10253瀏覽量

91489 -

路由器

+關注

關注

22文章

3908瀏覽量

119587

發布評論請先 登錄

從"替代人力"到"智能協同":履帶式巡檢機器人的產業躍遷

選EtherCAT模塊,別只看價格,先看"體檢報告"

機械臂越復雜越&amp;quot;卡頓&amp;quot;?別讓控制器拖了后腿

&quot;Access violation&quot; 錯誤,復位位置,重新打印

CXK控制變壓器:船舶導航為何總&amp;quot;失靈&amp;quot;?

為什么變頻器一開,監控畫面就&amp;quot;雪花&amp;quot;?

光耦合器:電子世界的 &quot;光橋梁&quot;

精密設備的&amp;quot;電力保鏢&amp;quot;:優比施UPS如何守護數據與硬件安全?

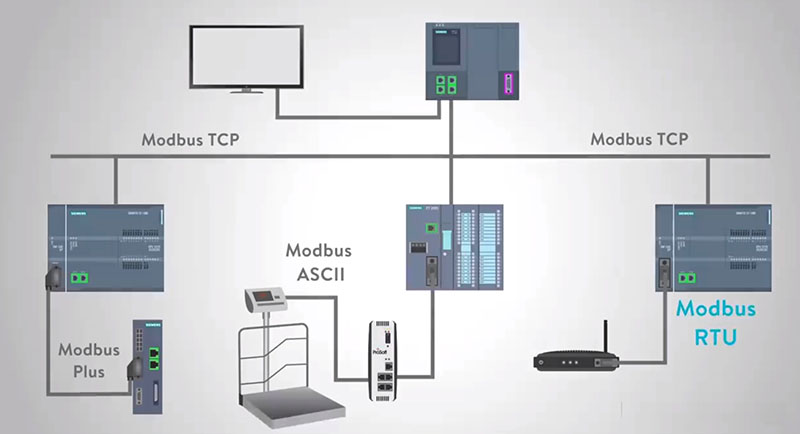

Modbus RTU通訊協議:瑞銀電能表的&quot;普通話&quot;指南

地熱發電環網柜局放監測設備:清潔能源電網的&amp;quot;安全衛士&amp;quot;

為什么GNSS/INS組合被譽為導航界的&amp;quot;黃金搭檔&amp;quot;?

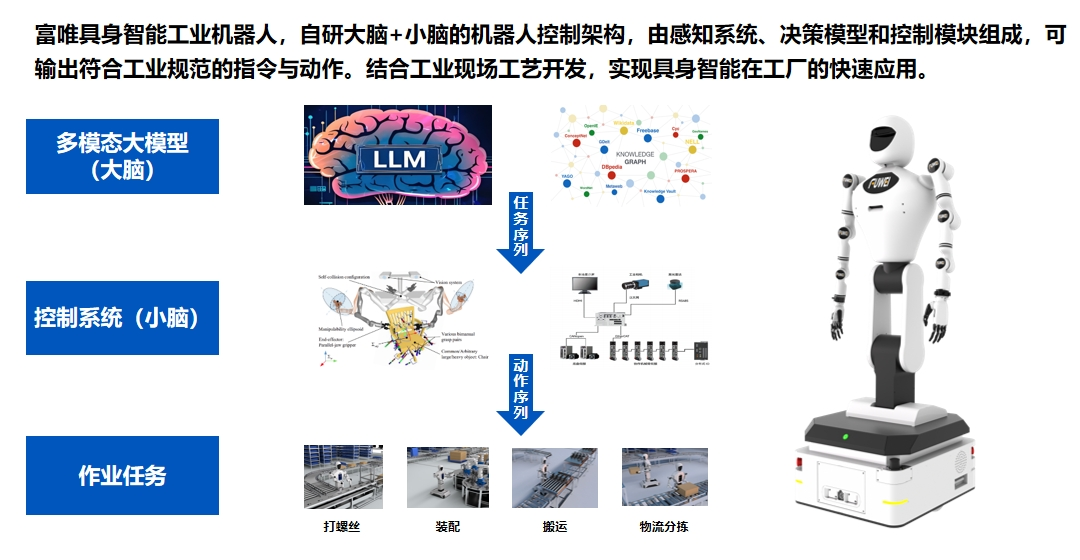

人形機器人為什么要定制? ——揭秘工業場景的&quot;千面需求&quot;

電纜局部放電在線監測:守護電網安全的&amp;quot;黑科技&amp;quot;

隧道管廊變壓器局放在線監測:為地下&amp;quot;電力心臟&amp;quot;裝上智能聽診器

力合微電子攜手中山古鎮政府開啟&amp;quot;智光互聯&amp;quot;新紀元 共筑全球智能照明產業高地

全球數千臺路由器及物聯網設備遭"TheMoon"惡意軟件感染

全球數千臺路由器及物聯網設備遭"TheMoon"惡意軟件感染

評論