Introduction簡介

在當今的數字時代,分布式拒絕服務(DDoS)攻擊已然成了顯著的威脅,瞄準著全球的商企業。這些攻擊通過超載網絡帶寬和應用程序資源,構成了嚴重的風險。在本文中,我們將探討DDoS攻擊對商企業的影響、防護指南以及有效的緩解策略。

Understanding DDoS Attacks了解DDoS攻擊

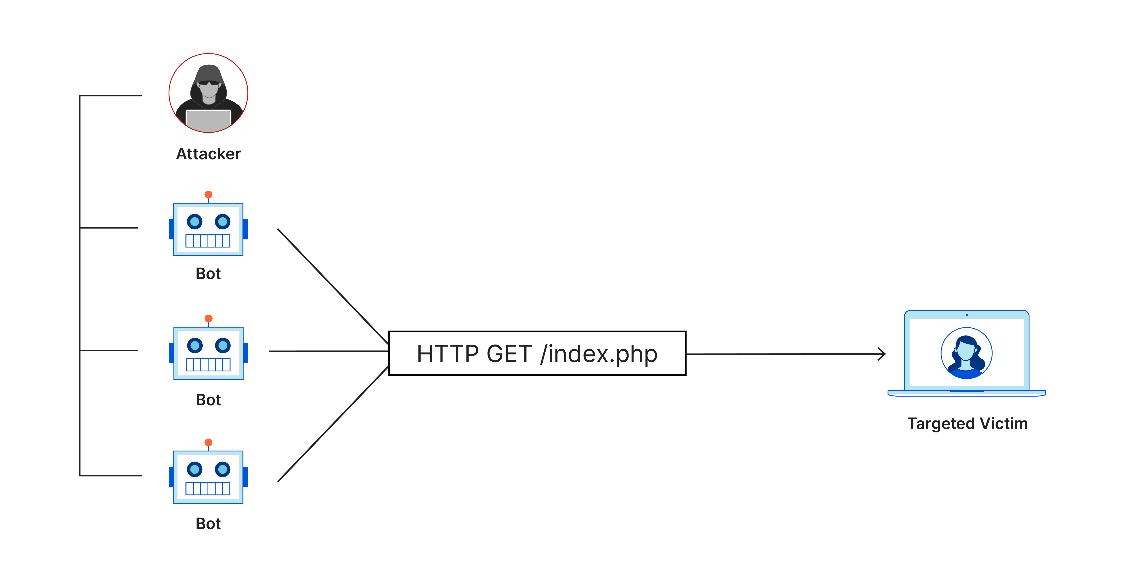

DDoS攻擊是一種惡意企圖,通過向網絡、網站或在線服務注入大量流量,試圖破壞其正常運作的行為。這些攻擊利用了資源分配的基本原理,試圖耗盡可用的帶寬(bandwidth)、服務器資源和應用程序能力。例如,大量主機協調一致地向目標者(或受害者)發送大量攻擊數據包,當攻擊同時從多個點,這就被稱為DDoS攻擊。DDoS攻擊可分為三種主要類型:

- 體積型攻擊(Volumetric Attacks):此類攻擊的特點是龐大的流量,通常使用僵尸網絡或諸如DNS反射之類的放大技術生成。示例包括UDP洪水攻擊和ICMP洪水攻擊。

- 協議層攻擊(Protocol Attacks):這些攻擊針對網絡協議中的漏洞,利用網絡服務的現有狀態性質。例如,SYN洪水攻擊通過打開多個‘半開放連接’以過載網絡資源。

- 應用層攻擊(Application Layer Attacks):這類攻擊旨在淹沒特定的應用,且集中在應用層上。例如 HTTP 洪水攻擊和 Slowloris 攻擊。

網絡威脅及其對商業企業的影響

最常見的網絡攻擊威脅類型如下:

- 高級持續威脅Advanced persistent threats (APTs)是一種長期有針對性的攻擊,通過多個階段侵入網絡以避免被檢測,它一般使用持續和復雜的黑客技術來獲取對系統的訪問權限,并在系統內持續存在較長時間。這類攻擊可導致數據泄露、業務中斷、間諜活動和知識產權盜竊等。

- 分布式拒絕服務(DDoS)是指有意通過大量請求使服務器超負荷,以關閉目標系統為目的,因此用戶將無法訪問系統,從而導致業務運營的部分或完全中斷。

- 內部攻擊(Inside attacks)使用復雜的軟件程序(或許不需要),并故意濫用具有管理員特權的登錄憑據,以獲取機密公司信息。通常是前員工在離開公司期間關系惡劣時采取的行動。

- 惡意軟件(Malicious software)是指任何旨在對目標計算機造成損害或獲取未經授權訪問的程序。

- 密碼攻擊(Password Attacks)的目的是截取目標賬戶或數據庫的訪問權限,典型的攻擊方式包括暴力破解攻擊、字典攻擊和鍵盤記錄。

- 釣魚攻擊(Phishing)行為涉及通過合法的網頁鏈接收集敏感信息,如登錄憑據和信用卡信息等。

基于上述的網絡攻擊的考量,特別是DDoS攻擊可能導致企業遭受多種損失或損害,包括但不限于以下幾種可能的后果:

?財務損失:由DDoS攻擊導致的停機時間可能會致使重大的財務損失,包括收入損失、恢復成本和潛在的法律責任等。

?聲譽損害:頻繁的DDoS攻擊可能會玷污公司的聲譽,在客戶、合作伙伴和投資者中侵蝕信任和可信度。

?運營中斷:DDoS攻擊會干擾業務運營,導致生產力損失,阻礙關鍵服務,進而導致客戶不滿以及降低員工士氣。

?數據泄露之風險:DDoS攻擊可能作為更為陰險活動的煙幕,如數據竊取和網絡滲透的掩護,增加數據泄露的風險。

ISP網絡上流行的DDoS攻擊趨勢

對互聯網服務提供商(ISP)網絡的主要 DDoS攻擊是網絡基礎設施攻擊,這對 ISP的整體運營造成嚴重影響。這些攻擊可能導致區域性或全球性的網絡中斷,包括:

?控制平面攻擊:直接針對路由協議的DDoS攻擊,導致地區性網絡中斷。攻擊通常針對動態路由協議,如BGP、OSPF和EIGRP。

?管理平面攻擊:管理平面允許網絡操作員配置網絡元素,包括諸如telnet、SSH、HTTP、HTTPS、SNMP、NTP等協議。

?網絡服務攻擊:旨在瞄準ISP提供和需要的基本服務。DNS是ISP運營的關鍵網絡服務,也是ISP提供的服務之一。而作為一項公共服務,在服務提供商的環境中,DNS是收到最多攻擊的服務。

Anti DDoS服務器和DDoS防護

兩種對于DDoS攻擊的防護策略。

- DDoS防護專用服務器(Protected Dedicated Server)是一臺帶有DDoS防護的獨立物理服務器。該專用服務器在物理上與其他用戶的服務器隔離,為網絡應用提供了最安全和可控的環境。此服務器使用戶完全掌控服務器,并能夠靈活配置所有參數,包括功能和硬件型號。

- DDoS防護方案可配置在內設或云端任何服務器上,旨在以不同模式保護業務資產:

- Premise-based Appliance基于本地設備

一種直接放置在客戶數據中心的硬體設備。

- On-demand Cloud Service按需求制云服務

一種僅在檢測到DDoS攻擊時才會激活的云基服務。

- Always-on Cloud Service持續云服務

一種以通過DDoS防護提供商轉發流量的云基服務。

- Hybrid Protection混合防護

結合云端和硬件組件,兼具兩者優勢的防護。

保護企業免受DDoS攻擊的指南

為了保護企業免受DDoS攻擊,采取多方面的防護措施至關重要。以下是一些建議的保護指南:

- 網絡架構冗余性:實施網絡冗余和負載均衡,將流量分布到多個服務器或數據中心。這種方法通過減輕對單個資源的負載來緩解DDoS攻擊的影響。

- 流量分析和異常檢測:部署入侵檢測系統(IDS)和入侵防御系統(IPS)來監控網絡流量。這兩個系統能夠識別異常的流量模式并觸發自動緩解措施。

- 內容傳遞網絡(CDN):利用CDN分發內容并吸收攻擊流量。CDN具有基礎設施和安全措施,可以在惡意流量到達您的網絡之前將其過濾掉。

- 速率限制和訪問控制列表:實施速率限制策略和訪問控制列表,限制每個IP地址的請求數或連接數,此舉有助于防止攻擊者過度消耗資源。

- 云基DDoS防護服務:考慮訂閱專門應對大規模攻擊的云基DDoS防護服務。這些服務可以高效地過濾惡意流量,確保您的網絡保持可訪問性。

- 事故應變計劃:制定一份健全的事故應變計劃,詳細說明在發生DDoS攻擊時應采取的步驟,當中應包括通信協議、責任分工和預定義的緩解策略。

緩解DDoS 攻擊

緩解DDoS攻擊需要結合主動和被動的措施。以下是緩解DDoS攻擊的有效策略:

- Rate Limiting速率限制:在網絡邊緣實施速率限制,以控制傳入流量的速度。這有助于控制請求的數量,使攻擊者更難以淹沒服務器資源。

- Black Hole Routing黑洞路由:通過與互聯網服務提供商(ISP)的合作,可使用黑洞路由將惡意流量轉發到一個空路由,從而在其到達業務網絡之前有效地將其丟棄。

- Scrubbing Centres凈化中心:一些組織維護凈化中心,分析傳入的流量,過濾惡意請求并將合法流量轉發到網絡。

- Web Application Firewalls (WAFs) 網絡應用防火墻(WAFs):WAF是專門的安全工具,可在應用層過濾流量,能識別并阻止應用層攻擊,包括HTTP泛洪(HTTP flood)。

- 入侵防御系統(IPS):IPS方案旨在實時檢測和阻止DDoS攻擊,可配置為動態以適應新出現的威脅。

- Anycast Technology 任播技術:任播技術允許您將流量分布到位于不同地理位置的多個服務器上,可通過分散負載來幫助緩解DDoS攻擊。

- DNS防護:保護DNS基礎設施,因為DDoS攻擊通常以破壞服務可用性為目標,可考慮使用包含DDoS保護的托管DNS服務。

- (BGP Anycast) BGP任播:實施BGP任播以在多個數據中心之間分發流量,使攻擊者更難以瞄準單一故障點。

- Collaboration with ISPs與互聯網服務提供商(ISP)合作:與ISP建立牢固的聯系,并與其網絡安全團隊進行有效溝通,他們可以幫助減輕針對您網絡的DDoS攻擊。

DDoS(分布式拒絕服務)已然成為了一場長期威脅攻勢的重大憂患,而且攻擊自動化的水平不斷升級。Goooood?狗帝 DDoS高防服務通過尖端技術采取了多項措施來抵御DDoS攻擊,該服務涵蓋以下關鍵優勢:

?在最強烈的攻擊下亦可保持業務在線服務的可用性

?專注于保護主要業務服務和加固網頁安全

?保護網絡應用免受不同攻擊向量的侵害,同時不損害性能和服務傳遞的質量

?通過避免使用昂貴的網絡過濾和網絡設備費用來降低成本

Goooood?狗帝DDoS高防服務階層包括DDoS、網絡應用防火墻(WAF)和機器人。

?在DDoS層檢測和過濾傳入流量,以確保客戶的應用程序安全且持續受保護。

? WAF可過濾請求者的簽名,并在發現惡意軟件時阻止其訪問。

?機器人模式則可檢測機器人式活動并斷開連接,使客戶的應用程序僅與真實的用戶聯系。

選擇正確的DDoS高防方案對于加固DDoS攻擊至關重要,同時亦可確保業務資產的安全并維持在受保護的狀態。通過將不同的服務進行搭配或混合,并將防護模型與業務需求結合,客戶將能夠為所有的資產實現高質量、經濟高效的保護。

審核編輯 黃宇

-

DDoS

+關注

關注

3文章

180瀏覽量

24140 -

服務器

+關注

關注

14文章

10325瀏覽量

91669 -

防火墻

+關注

關注

0文章

449瀏覽量

36741 -

防護

+關注

關注

0文章

31瀏覽量

14223 -

網絡安全

+關注

關注

11文章

3502瀏覽量

63531

發布評論請先 登錄

微電網保護的關鍵技術在城市商業園區場景中的應用案例分享

NETSCOUT揭示DDoS攻擊在復雜程度、基礎設施容量和威脅主體能力方面的質變

網絡攻擊形態持續升級,哪些云安全解決方案更能應對 DDoS 等復雜威脅?

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

針對AES算法的安全防護設計

Ansible Playbook自動化部署Nginx集群指南

電商API安全最佳實踐:保護用戶數據免受攻擊

DDoS 攻擊解析和保護商業應用程序的防護技術

DDoS 攻擊解析和保護商業應用程序的防護技術

評論