1.概述

本文檔主要講述了關于東用科技路由器與中心端Cisco ASA/PIX防火墻構建LAN-to-LAN VPN的方法。ORB全系列產品均支持VPN功能,并與眾多國際主流中心端設備廠商產品兼容。建立起LAN-to-LAN VPN之后便可以實現下位機—路由器LAN端與上位機—中心端設備LAN進行雙向通信。

2.網絡拓撲

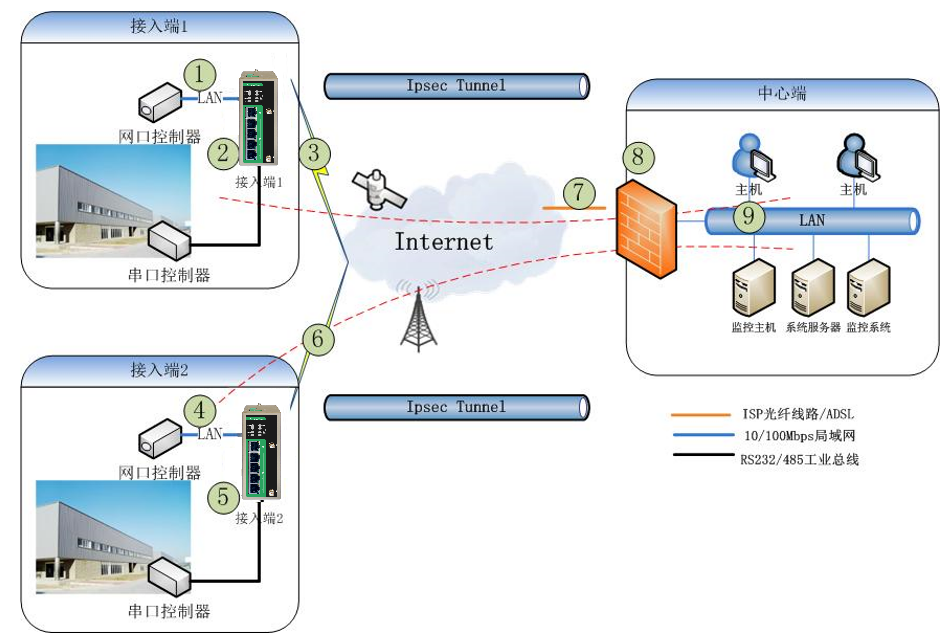

2.1網絡拓撲

2.2網絡拓撲說明

●中心端設備為Cisco ASA/PIX防火墻,IOS版本8.0;外部IP地址173.17.99.100,掩碼255.255.255.0;內部IP地址172.16.1.1,掩碼255.255.255.0

●接入端1設備為東用科技路由器;外部IP地址193.169.99.100,掩碼255.255.255.0;內部IP地址192.168.2.1,掩碼255.255.255.0

●接入端2設備為東用科技路由器;外部IP地址193.169.99.101,掩碼255.255.255.0;內部IP地址192.168.3.1,掩碼255.255.255.0

3.配置指導

3.1中心端Cisco ASA/PIX基本配置

Ciscoasa&pix#configure terminal//進入配置模式

Ciscoasa&pix(config)#interface ethernet 0/1//進入內部接口的配置模式(端口類型及端口號請以現場設備為準,內部或外部接口可自行選擇)

Ciscoasa&pix(config-if)#nameif inside//為內部接口關聯一個inside的名稱

Ciscoasa&pix(config-if)#ip address 172.16.1.1 255.255.255.0//為內部接口配置IP地址

Ciscoasa&pix(config-if)#exit//退出內部接口的配置模式

Ciscoasa&pix(config)#interface ethernet 0/0//進入外部接口的配置模式(端口類型及端口號請以現場設備為準,內部或外部接口可自行選擇)

Ciscoasa&pix(config-if)#nameif outside//為外部接口關聯一個outside的名稱

Ciscoasa&pix(config-if)#ip address 173.17.99.100 255.255.255.0//為外部接口配置IP地址

Ciscoasa&pix(config-if)#exit//退出外部接口的配置模式

Ciscoasa&pix(config)#route outside 0.0.0.0 0.0.0.0 173.17.99.1//配置靜態默認路由,173.17.99.1為外部接口的網關地址,該地址一般為ISP提供

Ciscoasa&pix(config)#access-list permiticmp extended permit icmp any any//創建訪問控制列表允許所有icmp報文,此條訪問控制列表的目的是為了測試或排障時使用ping命令(防火墻默認是禁止任何ICMP包通過的)

Ciscoasa&pix(config)#access-group permiticmp in interface outside//將訪問控制列表應用到外部接口

Ciscoasa&pix(config)#access-list nonat extended permit ip 172.16.1.0 255.255.255.0 192.168.2.0 255.255.255.0//創建訪問控制列表允許172.16.1.0/24網絡到192.168.2.0/24網絡,此條訪問控制列表的目的是對172.16.1.0/24網絡到192.168.2.0/24網絡的數據包IP字段不進行地址轉換(PAT),172.16.1.0/24是中心端內部網絡,192.168.2.0/24是遠端內部網絡

Ciscoasa&pix(config)#global(outside)1 interface//在外部接口(outside)上啟用PAT

Ciscoasa&pix(config)#nat(inside)0 access-list nonat//對從內部接口進入的且匹配nonat訪問控制列表的數據包IP字段不進行地址轉換(PAT),序列號0代表不轉換

Ciscoasa&pix(config)#nat(inside)1 172.16.1.0 255.255.255.0//對從內部接口進入的源地址為172.16.1.0/24的數據包IP字段進行地址轉換(PAT)。注:防火墻在收到內部接口進入的數據包后會檢查IP字段,并按照NAT條件順序進行地址轉換

Ciscoasa&pix(config)#write memory//保存配置

3.2遠端東用科技路由器基本配置

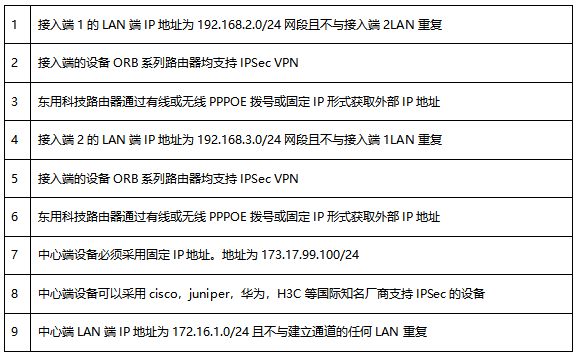

3.2.1遠端ORB305 WAN口配置(如無WAN口或采用4G撥號則跳過此步驟)

接通ORB305電源,用一根網線連接ORB305的LAN口和PC,打開瀏覽器,輸入網址192.168.2.1進入ORB305web頁面,用戶名admin,密碼admin點擊登錄。

進入“網絡”->“接口”->“鏈路備份”將接口WAN鏈路勾選啟用并將優先級置頂(此處以靜態IP為例,其他撥號類型請參閱ORB305-4G系列工業路由器快速安裝手冊)。

進入“廣域網”選擇撥號類型為“靜態IP”并配置IP地址以及其它網口信息。

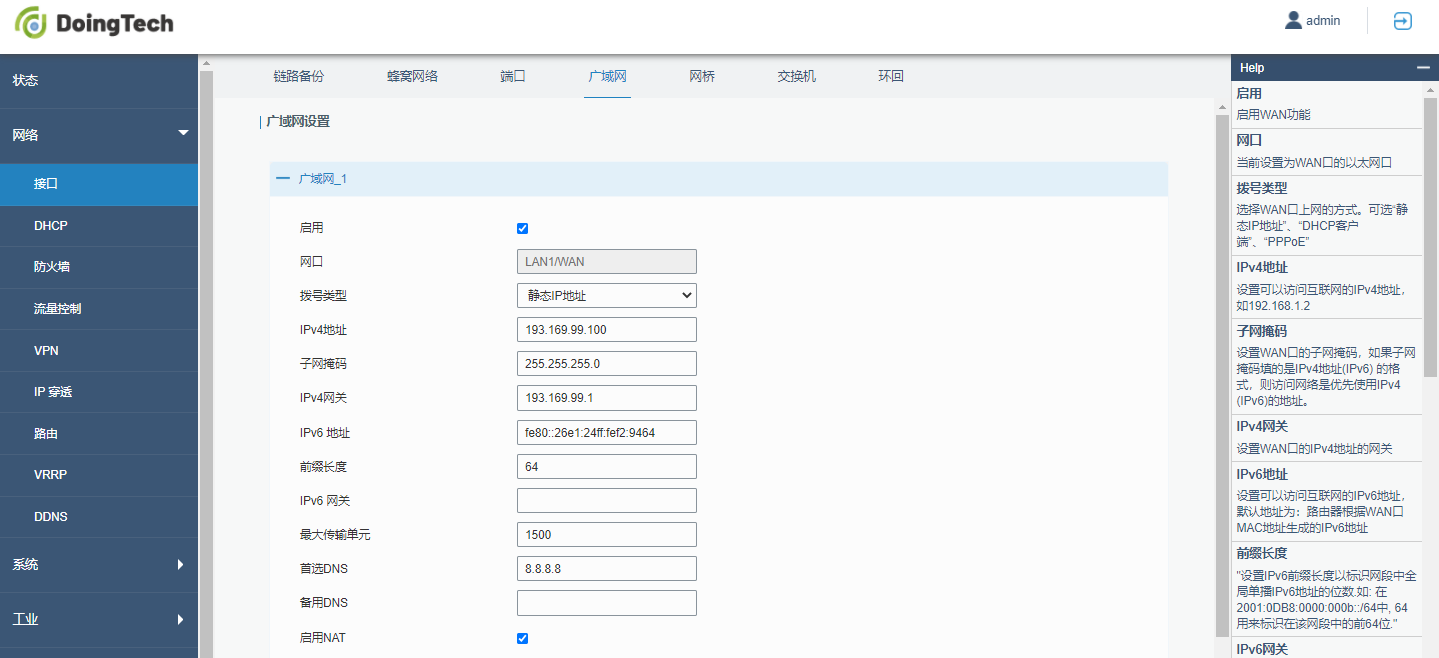

3.2.2遠端ORB305/ORB301 LAN口配置

進入“網絡”->“接口”->“網橋”如圖使用缺省配置即可。

至此ORB305基本配置完成

3.3 IPSec VPN配置

3.3.1中心端Cisco ASA/PIX IPSec VPN配置

Ciscoasa&pix#configure terminal

Ciscoasa&pix(config)#isakmp enable outside//在外部接口(outside)開啟isakmp。

Ciscoasa&pix(config)#crypto isakmp policy 10//定義IKE策略優先級(1為優先級)

Ciscoasa&pix(config-isakmp-policy)##encr 3des//定義加密算法

Ciscoasa&pix(config-isakmp-policy)#hash md5//定義散列算法

Ciscoasa&pix(config-isakmp-policy)#authentication pre-share//定義認證方式

Ciscoasa&pix(config-isakmp-policy)#group 2//定義密鑰交換協議/算法標示符

Ciscoasa&pix(config-isakmp-policy)#exit//退出IKE策略配置模式

Ciscoasa&pix(config)#crypto IPSec transform-set cisco esp-3des esp-md5-hmac//創建IPSec轉換集cisco

Ciscoasa&pix(config)#crypto isakmp nat-traversal//開啟防火墻的NAT-T功能

Ciscoasa&pix(config)#crypto dynamic-map dymap 1 set transform-set cisco//創建動態映射dymap并關聯轉換集,1為序列號

Ciscoasa&pix(config)#crypto dynamic-map dymap 1 set reverse-route//為動態映射開啟RRI(reverse-route injection)反向路由注入

Ciscoasa&pix(config)#crypto dynamic-map dymap 1 match address nonat//為動態映射關聯興趣流量

Ciscoasa&pix(config)#crypto dynamic-map dymap 1 set pfs group2//為動態映射開啟pfs(perfect forward secrecy)完美向前加密

Ciscoasa&pix(config)#crypto map finalmap 10 IPSec-isakmp dynamic dymap//創建映射并調用動態映射

Ciscoasa&pix(config)#crypto map finalmap interface outside//在外部接口(outside)上應用映射

Ciscoasa&pix(config)#tunnel-group-map default-group DefaultL2LGroup//創建默認隧道組

Ciscoasa&pix(config)#tunnel-group DefaultL2LGroup IPSec-attributes//進入默認隧道組配置模式

Ciscoasa&pix(config-tunnel-IPSec)#pre-shared-key cisco//設置默認隧道組的與共享密鑰

Ciscoasa&pix(config-tunnel-IPSec)#exit//退出默認隧道組配置模式

Ciscoasa&pix#write memory//保存配置

至此中心端Cisco ASA/PIX防火墻IPSec VPN配置結束

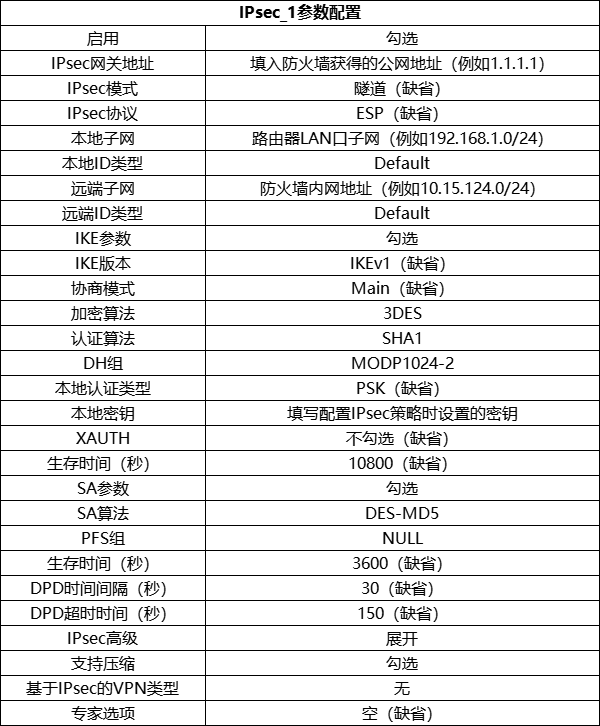

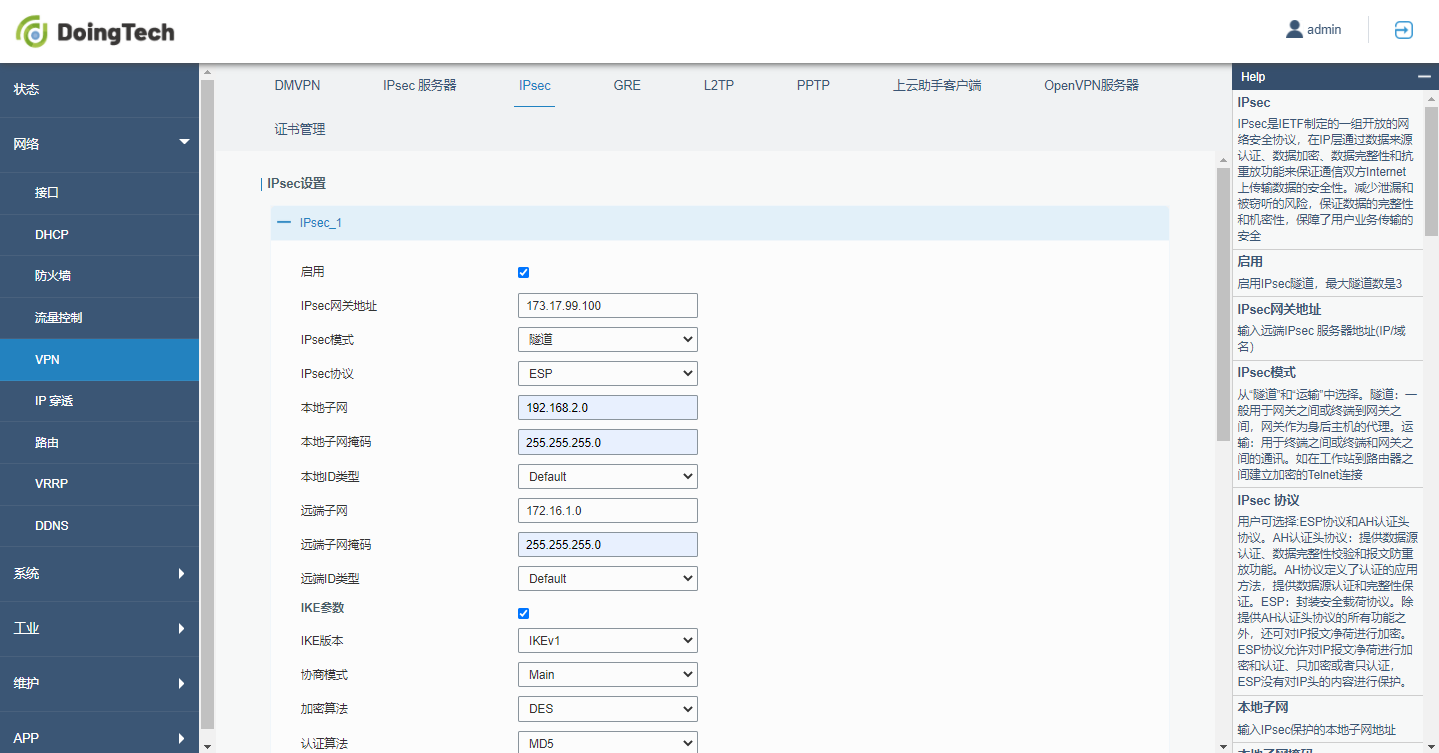

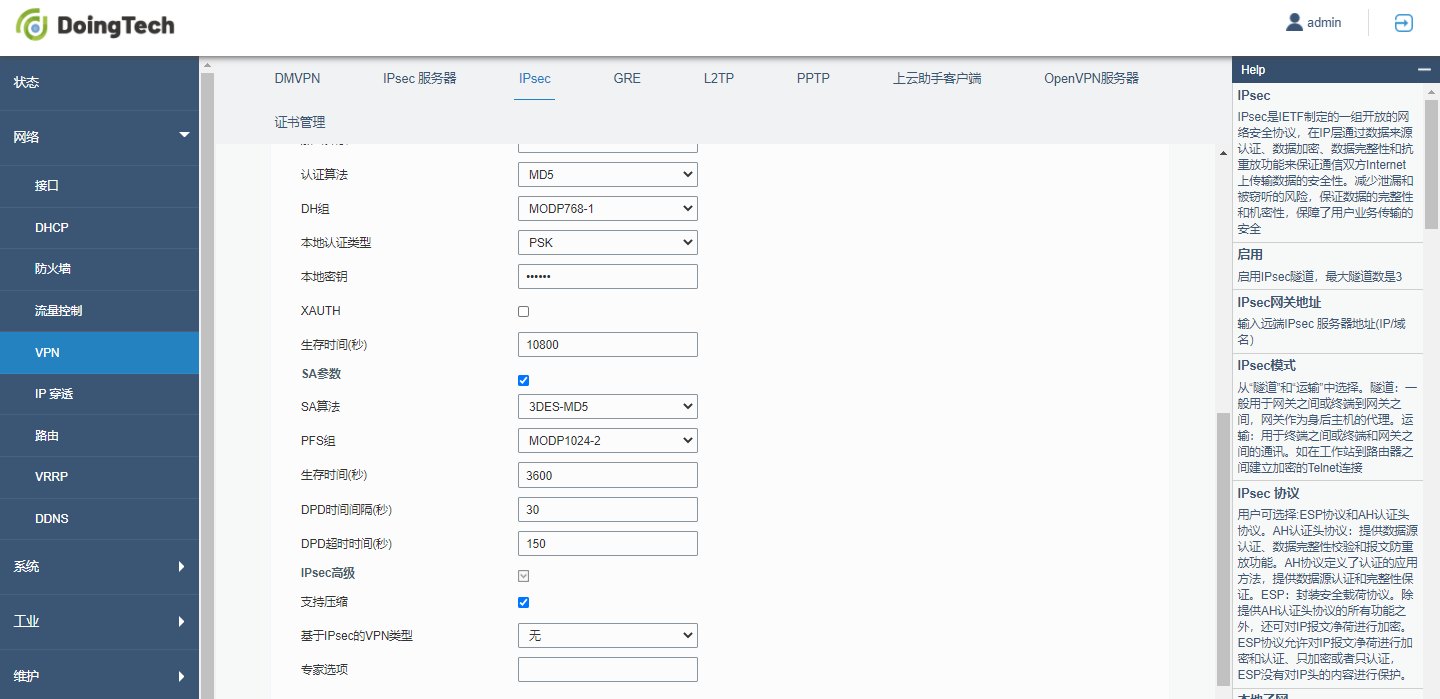

3.3.2 ORB305路由器端配置:

1、將SIM卡插入路由器卡槽

2、給設備上電,登入路由器web頁面(默認為192.168.2.1)

3、進入網絡→接口→連鏈路備份界面啟用對應SIM卡并上調鏈路優先級,保存配置

4、對應SIM卡撥號成功,當前鏈路變為綠色

5、進入網絡→VPN→IPsec界面進行路由器(IPsec VPN客戶端)配置

保存并應用配置后即可進入狀態→VPN頁面看到IPsec VPN狀態為已連接

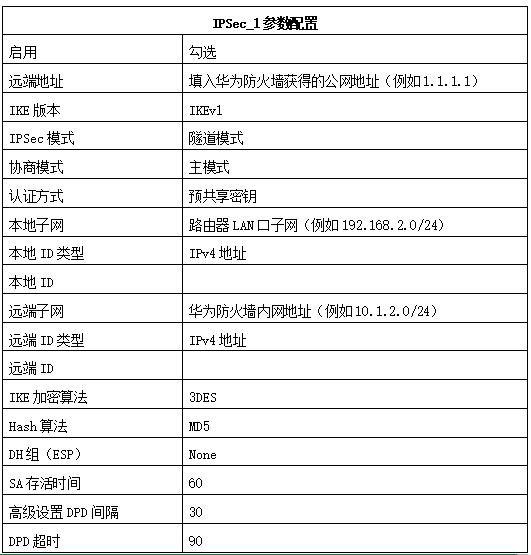

3.3.3 ORB301路由器端配置:

1、將SIM卡插入路由器卡槽

2、給設備上電,登入路由器web頁面(默認為192.168.2.1)

3、進入網絡→接口→連鏈路備份界面啟用對應SIM卡并上調鏈路優先級,保存配置

4、進入VPN功能→IPSec→IPSec→進行路由器(IPSec VPN客戶端)配置

保存并應用配置后即可進入狀態頁面看到IPSec VPN狀態為已連接。

3.4驗證

3.4.1中心端驗證

Ciscoasa&pix(config)#show crypto isakmp sa

Active SA:1

Rekey SA:0(A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA:1

1 IKE Peer:193.169.99.100

Type:L2L Role:responder

Rekey:no State:MM_ACTIVE

如果出現上述顯示則表示第一階段協商成功

Ciscoasa&pix(config)#show crypto IPSec sa

interface:outside

Crypto map tag:dymap,seq num:1,local addr:173.17.99.100

access-list nonat permit ip 172.16.1.0 255.255.255.0 192.168.2.0 255.255.255.0

local ident(addr/mask/prot/port):(172.16.1.0/255.255.255.0/0/0)

remote ident(addr/mask/prot/port):(192.168.2.0/255.255.255.0/0/0)

current_peer:193.169.99.100

#pkts encaps:105,#pkts encrypt:105,#pkts digest:105

#pkts decaps:105,#pkts decrypt:105,#pkts verify:105

#pkts compressed:0,#pkts decompressed:0

#pkts not compressed:105,#pkts comp failed:0,#pkts decomp failed:0

#pre-frag successes:0,#pre-frag failures:0,#fragments created:0

#PMTUs sent:0,#PMTUs rcvd:0,#decapsulated frgs needing reassembly:0

#send errors:0,#recv errors:0

local crypto endpt.:173.17.99.100,remote crypto endpt.:193.169.99.100

path mtu 1500,IPSec overhead 58,media mtu 1500

current outbound spi:1B7B60FB

inbound esp sas:

spi:0xF33099AA(4080048554)

transform:esp-3des esp-md5-hmac none

in use settings={L2L,Tunnel,PFS Group 2,}

slot:0,conn_id:12288,crypto-map:dymap

sa timing:remaining key lifetime(sec):3493

IV size:8 bytes

replay detection support:Y

outbound esp sas:

spi:0x1B7B60FB(461070587)

transform:esp-3des esp-md5-hmac none

in use settings={L2L,Tunnel,PFS Group 2,}

slot:0,conn_id:12288,crypto-map:dymap

sa timing:remaining key lifetime(sec):3493

IV size:8 bytes

replay detection support:Y

如出現上述顯示則表示第二階段協商成功,IPSec VPN建立成功

3.4.2遠端路由器驗證

-

防火墻

+關注

關注

0文章

448瀏覽量

36733 -

VPN

+關注

關注

4文章

306瀏覽量

32440 -

CISCO

+關注

關注

1文章

66瀏覽量

25383 -

工業路由器

+關注

關注

2文章

498瀏覽量

15726

發布評論請先 登錄

華為發布HiSecEngine USG6000G系列防火墻

下一代防火墻(NGFW):重塑網絡安全的 “智能防護屏障”

華為防火墻通過武漢云黃鶴實驗室首批安全公測評級

Jtti防火墻規則配置指南:從入門到精通的全面解析

TP-LINK TL-ER6220G與映瀚通IR615建立IPSec VPN連接,鏈接不成功怎么解決?

深信服防火墻與映翰通IR615建立IPSec VPN部分站點子網無法主動訪問怎么解決?

三大核心網絡設備的運維要點

樹莓派防火墻完整指南:如何在局域網中配置 IPFire ?

Linux系統中iptables與firewalld防火墻的區別

完整教程:如何在樹莓派上配置防火墻?

華為安全防火墻2025年第一季度中國區市場份額第一

Linux系統中iptables防火墻配置詳解

如何配置Linux防火墻和Web服務器

樹莓派變身防火墻:借助VM搭建pfSense的完整指南!

工業路由器與Cisco ASA防火墻構建IPSec VPN配置指導

工業路由器與Cisco ASA防火墻構建IPSec VPN配置指導

評論