作者 | 郁靜華 上海控安可信軟件創新研究院研究員

來源 | 鑒源實驗室

引言:近年來,汽車的網絡安全問題逐漸被重視,在汽車產品的全生命周期中,需要進行網絡安全風險管理,其主要活動包括網絡安全需求分析、安全策略設計與實施、運營階段安全監控與應急響應等。安全需求分析工作作為系統安全設計的第一步,將為系統后續的設計、開發、安全運營管理等活動起到重要的作用。安全需求分析主要是對目標對象實施分析,以獲得與安全相關設計需求的活動。安全需求主要用于指導后續的安全設計,以降低安全風險,為目標對象全生命周期中的安全活動提供決策依據。

01 安全需求分析框架

本章節將基于所調研的相關標準、行業指南、論文等材料,介紹目前相關行業中,主流的網絡安全需求分析方法框架。由于并非所有的方法都顯式地被稱為需求分析方法。因此,在調研需求分析方法時規定,只要所開展活動的目標是辨識安全需求,則認為其是所需的方法。

例如,在汽車網絡安全領域中,并不常使用“安全需求分析”一詞,取而代之的是“威脅分析與風險評估”(即TARA - Threat Analysis and Risk Assessment)。根據ISO 21434標準規定,在系統設計的概念階段,需要對目標系統實施網絡安全目標的辨識。根據定義,網絡安全目標是指目標對象的概念層網絡安全需求,該安全需求可與一個或多個威脅場景相關聯。簡而言之,網絡安全目標即為系統設計早期進行的最上層安全需求。而具體用于實施網絡安全目標辨識活動的主要工作即為大家所熟知的TARA分析,TARA分析為安全需求分析的重要工作部分。

以下為汽車及相關領域內常用的網絡安全需求分析框架:

· EVITA TARA

· NIST網絡安全框架

· TVRA流程

· OCTAVE Allegro

· HEAVENS TARA

· FMVEA

· STPA-Sec

EVITA(E-Safety Vehicle Intrusion Protected Applications)是一個起始于2008年、由歐盟資助的研究項目,其目標在于設計、驗證并試制一個安全的車載網絡架構。該項目中提出了一種系統的威脅分析及風險評估方法,其首先需辨識目標系統潛在的威脅,并從安全(safety)、隱私、經濟及操作方面對所獲得的威脅的嚴重性進行評估。然后,需評估每一個威脅實現的可能性。最后,根據風險等級映射表獲得最終的風險評估結果[1]。EVITA TARA分析的輸出可作為后續系統安全設計的需求輸入。

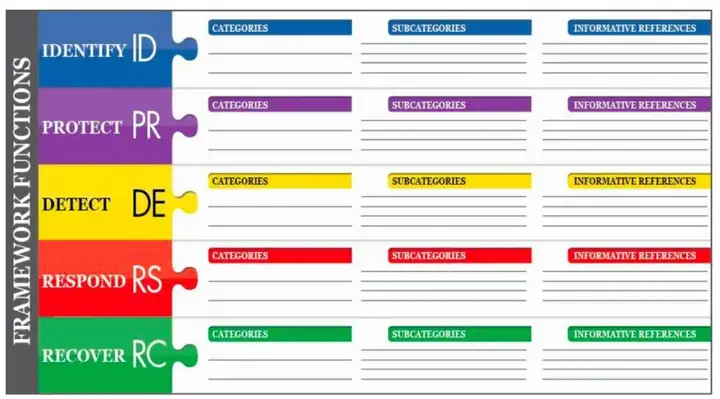

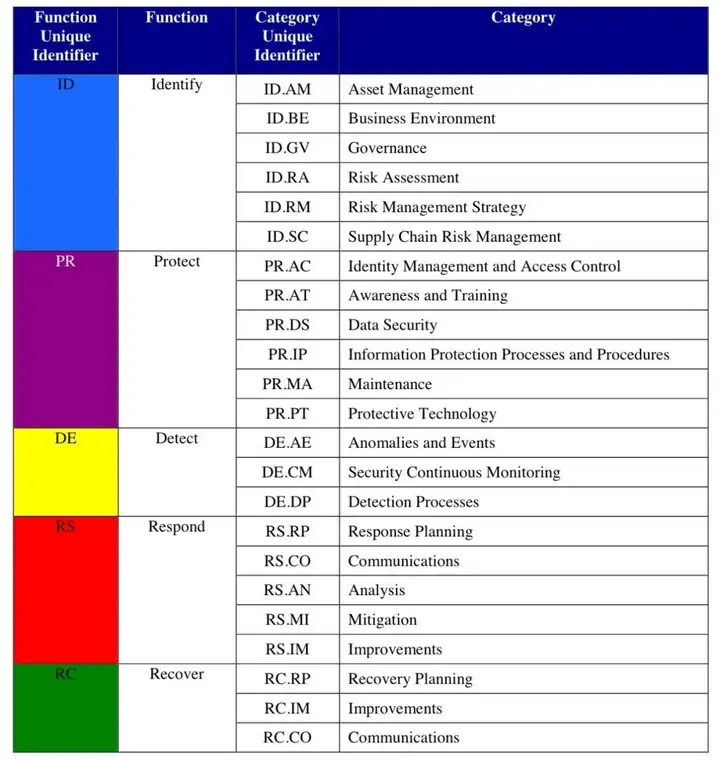

NIST網絡安全框架是一種由美國國家標準技術研究所(NIST:National Institute of Standards and Technology)提出的、用于管理關鍵設施風險的大框架,其主要包括五個核心功能,分別為:辨識、保護、發現、響應和恢復。其中,與TARA活動相關的步驟包括辨識并整理目標資產漏洞及風險、接收來自于共享資源的網絡安全威脅信息、評估威脅潛在的商業影響及發生可能性等,并根據以上因素的分析結果,可最終獲得相關風險的評估結果[2]。

圖1 Framework Core Structure[2]

圖2 Function and Category Unique Identifiers[2]

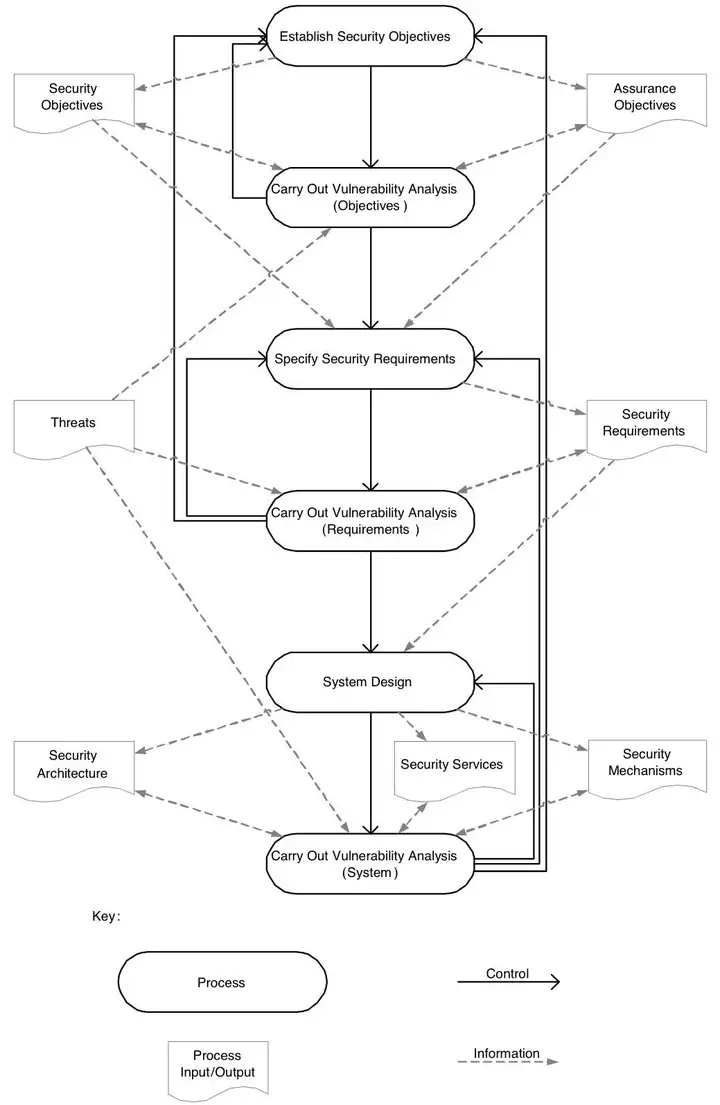

TVRA(Threat, Vulnerabilities, and Implementation Risks Analysis)是一個由歐洲電信標準協會(ETSI)提出的流程驅動型威脅分析及風險評估方法。TVRA中一共有十個工作步驟,包括辨識需要評估的目標(TOE: Target of Evaluation)、系統地辨識目標漏洞及威脅等級、計算攻擊發生可能性及其影響等。TVRA主要基于攻擊可能性及攻擊對系統的影響來辨識目標系統存在的安全風險,從而采取相應的措施以避免攻擊事件[3]。

圖3 Structure of Security Analysis and Development in Standards Documents[3]

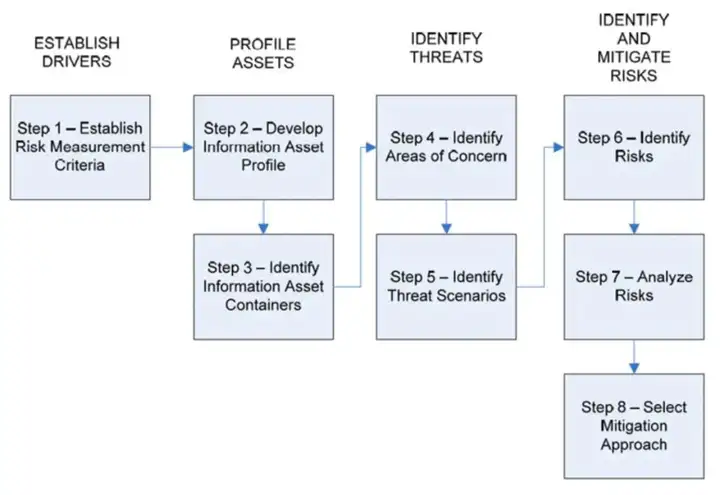

OCTAVE Allegro是一個針對信息財產的流程型方法,其共有八個步驟,包括建立風險測量標準、辨識威脅場景、辨識并分析風險,以及選擇減輕威脅的方法等。OCTAVE Allegro是從OCTAVE(Operationally Critical Threat, Asset, and Vulnerability Evaluation)方法變化而來的,前者優化了原有的信息安全風險評估流程,幫助組織能夠在有限投入的情況下獲得足夠的評估結果。OCTAVE方法最早是于1999年由卡內基梅隆大學軟件工程學院提出,并受到了美國國防部的資助[4]。

圖4 OCTAVE Allegro Roadmap[4]

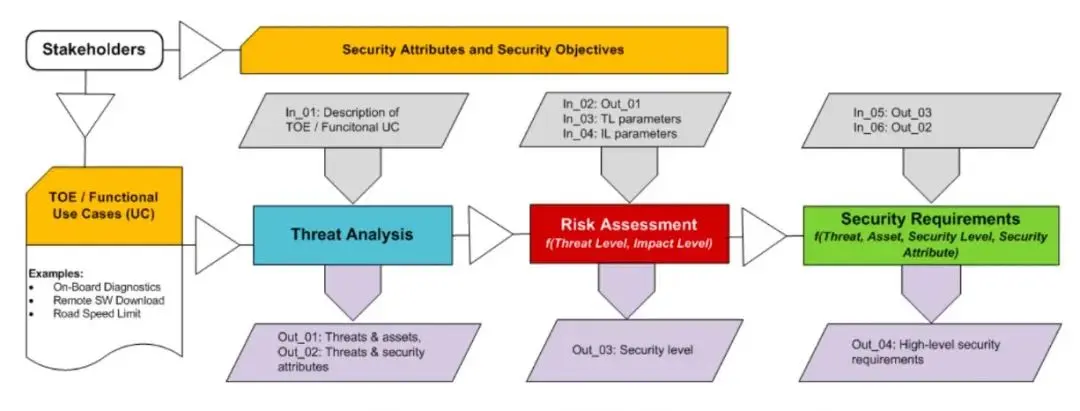

HEAVENS(HEAling Vulnerabilities to ENhance Software Security and Safety)是一個針對車輛電子電器系統的系統性安全需求分析方法,其中包括了用于威脅分析及風險評估的流程及支持工具[5]。HEAVENS安全模型首先需基于功能用例分析系統的潛在威脅,并輸出所辨識獲得的威脅、目標資產及安全屬性。然后,根據要求評定各潛在威脅的威脅等級及影響等級,并獲得目標系統的安全等級評估。最終,設計者可從分析輸出中提取用于指導系統安全設計的設計需求[6]。

圖5 Workflow of the HEAVENS Security Model[5]

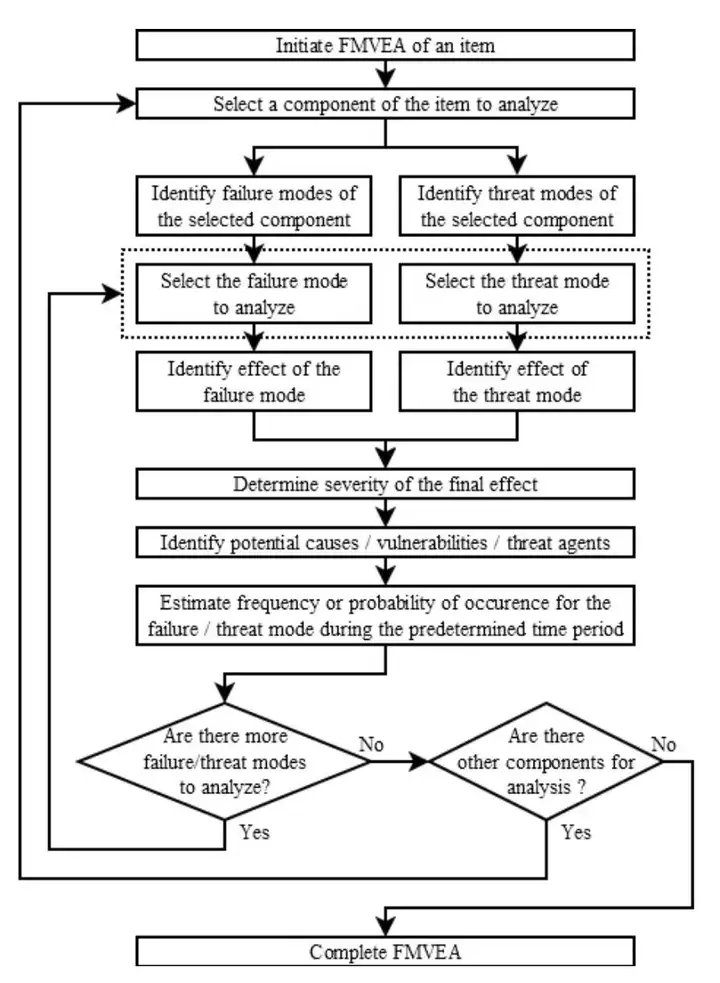

FMVEA(Failure Mode, Vulnerabilities and Effects Analysis)是一種由FMEA(Failure Mode and Effects Analysis)方法演變而來的、用于辨識系統漏洞因果鏈的分析方法。FMVEA主要通過辨識系統的漏洞、威脅模式、威脅實施者、威脅影響、攻擊概率等步驟,以最終獲得目標系統的安全因果鏈及對各威脅模式的評價[7]。

圖6 FMVEA - Analysis Flow Chart[7]

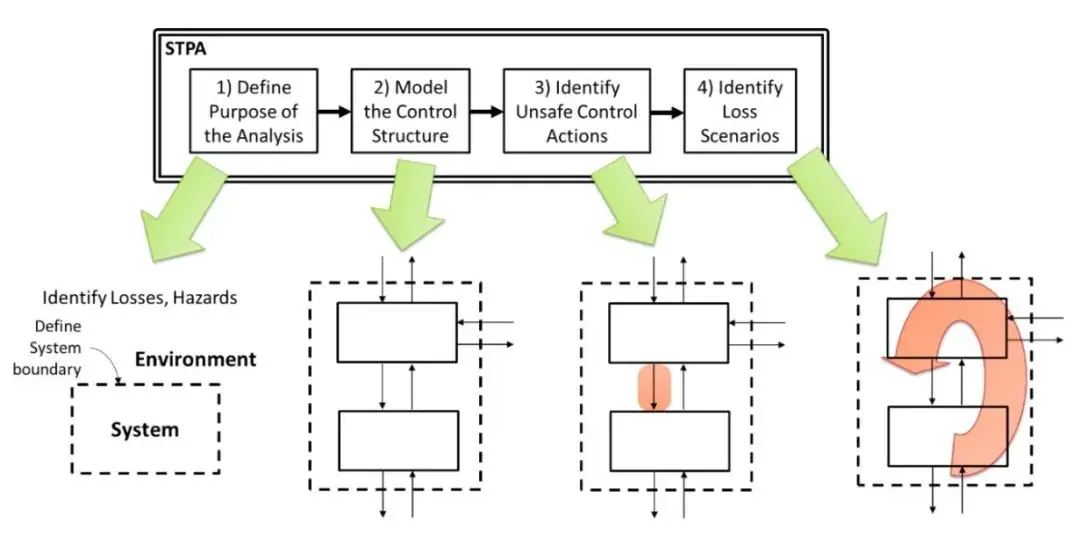

STPA-Sec是一種由STPA(System-Theoretic Process Analysis)方法演變而來的、用于分析系統安全損失場景的方法,其使用了系統理論過程分析框架,可自上而下地對系統的安全漏洞進行分析。STPA-Sec的主要步驟包括:分析目標定義、目標系統控制結構的建立、不安全控制行為的辨識以及損失場景的辨識。最終,分析者可從所辨識出的損失場景中提取系統設計的安全需求[8]。

圖7 Overview of the Basic STPA Method[8]

02 威脅分析及風險評估方法

上一章節中所介紹的安全需求分析方法均是在一個上層的流程或框架層面方法,而上述框架方法中的核心活動為對目標對象實施威脅分析及風險評估活動。針對這兩項重點活動,相關領域內已有很多操作層面的技術,可以被靈活地運用于各個框架之中。在各類框架方法中,也涉及到了各類不同的操作方法。

關于威脅辨識部分,HEAVENS和FMVEA方法使用了微軟的STRIDE模型[9]來辨識潛在的威脅。EVITA項目中使用了攻擊樹的方法進行深入的攻擊分析,并獲得攻擊路徑即場景[1]。在EVITA流程中也可使用威脅及操作性分析方法(THROP)來實施功能層面的威脅辨識[6]。美國國家公路交通安全管理局(NHTSA)提出了一個基于威脅矩陣的綜合威脅模型以幫助安全分析中的威脅辨識[10]。WP.29 R155法規附錄五的第一部分中枚舉的共七大類32子類的威脅可作為安全威脅分析的基本引導詞使用。該法規中也明確指出,在評估風險時,車輛制造商應該考慮附錄五第一部分中羅列的所有威脅的風險,以及其他可能相關的風險(WP.29 R155 7.3.3條款)[11]。

關于風險評價部分,當前有以下幾種主要的評價體系被使用:

EVITA項目從系統的操作性、安全性(safety)、隱私性以及經濟性四個方面對系統的網絡安全進行評價,結合攻擊概率、攻擊影響以及可控制性等因素,最終獲得一個風險等級(R0至R7+,R0表示最低風險,R7+表示最高風險)[1]。

在HEAVENS流程中,通過對威脅等級以及影響等級打分評級后,根據映射矩陣最終獲得系統的安全等級[6]。

Ben Sapiro提出了一個二元風險分析方法(BRA),該方法首先需回答十個是與否的問題,并將問題的回答映射到對應的輸入矩陣中,如威脅范圍矩陣、保護能力矩陣等,然后通過可能性評價和影響評價,最終獲得目標系統的風險等級。BRA是一個輕量級的用于快速構建的定性風險評價工具,可融合于現有的風險管理框架中使用[12]。

通用漏洞評分系統(CVSS)是一個用于評價軟件系統漏洞的開放框架。該系統根據相關漏洞的主要特征,生成一個可以反映該漏洞嚴重程度的分數以及相關解釋[13]。ISO/SAE 21434標準的G.3章節中,提供了基于CVSS評分標準的攻擊可行性評估方法指南[14]。

此外,ISO/SAE 21434中定義了網絡安全保障等級(CAL),該等級可依據系統威脅場景的影響力及暴露水平等參數而評定。標準中還依據該CAL評級,定義了一系列系統應該滿足的網絡安全保障需求,并可作為在產品的網絡安全工程活動的決策依據[14]。正如車輛安全完整性等級(ASIL)在車輛功能安全領域內的作用一樣,CAL可為參與到車輛生命周期內的相關廠商或組織提供了一個行業內統一的交流、設計及評價標準。

03 總結

本文主要介紹了汽車及相關領域內,用于實施網絡安全需求分析的方法及技術,以展示該領域內的技術概況,幫助從業者更好地了解相關方法,以在實際工作中選用合適的方法進行工作。

審核編輯:湯梓紅

-

汽車電子

+關注

關注

3046文章

9053瀏覽量

173045 -

網絡安全

+關注

關注

11文章

3502瀏覽量

63530

發布評論請先 登錄

汽車網絡安全 ISO/SAE 21434是什么?(一)

汽車網絡安全:法規、強標、標準的關系(二)

光庭信息通過ISO 21434汽車網絡安全流程認證

IDIADA將參加TAAS LABS 2026中國汽車網絡安全及數據安全合規峰會

DEKRA德凱汽車網絡安全合規線上研討會圓滿舉辦

祝賀!磐時助力智加科技順利通過 ISO/SAE 21434 汽車網絡安全認證

汽車網絡安全開發語言選型指南:C/C++/Rust/Java等主流語言對比+Perforce QAC/Klocwork工具支持

Vector為科世達頒發ISO/SAE 21434汽車網絡安全CSMS流程證書

SGS授予菲仕綠能ISO/SAE 21434:2021汽車網絡安全流程認證證書

北斗智聯榮獲ISO/SAE 21434汽車網絡安全流程認證

海微科技榮獲ISO/SAE 21434汽車網絡安全流程認證證書

路暢科技通過DEKRA德凱ISO/SAE 21434汽車網絡安全認證

福爾達獲頒SGS汽車網絡安全流程認證證書

國芯科技榮獲TüV 北德 ISO/SAE 21434 汽車網絡安全流程認證證書

汽車網絡安全需求分析方法綜述

汽車網絡安全需求分析方法綜述

評論