前言

代理池是滲透測(cè)試中常用的工具,用來(lái)躲避各種各樣的封IP的防火墻,也幫助自身隱藏蹤跡.

大部分工具也支持代理選項(xiàng),但少有支持代理池的.實(shí)際上,不需要修改工具去支持代理池,只需要弄一個(gè)中間層,在中間層搭建代理池,然后支持代理的工具就可以變相支持代理池了.

當(dāng)然,解決方案多種多樣,我只提一個(gè)最簡(jiǎn)單的.

使用

shadowsocksR應(yīng)該都用過(guò)吧?沒(méi)有用過(guò)的可以去這里下載

https://github.com/shadowsocksr-backup/shadowsocksr-csharp/releases

當(dāng)然ssr首先需要添加服務(wù)器,這里我就不打廣告了,可以自行搭建,自行搭建代理池的成本還是比較高的.所以建議購(gòu)買(mǎi)現(xiàn)成的機(jī)場(chǎng),大概四五十塊可以買(mǎi)四五十個(gè)ip的服務(wù)一個(gè)季度.當(dāng)然也有免費(fèi)的訂閱服務(wù),但是免費(fèi)的服務(wù)質(zhì)量就不敢說(shuō)了.

下面上手使用

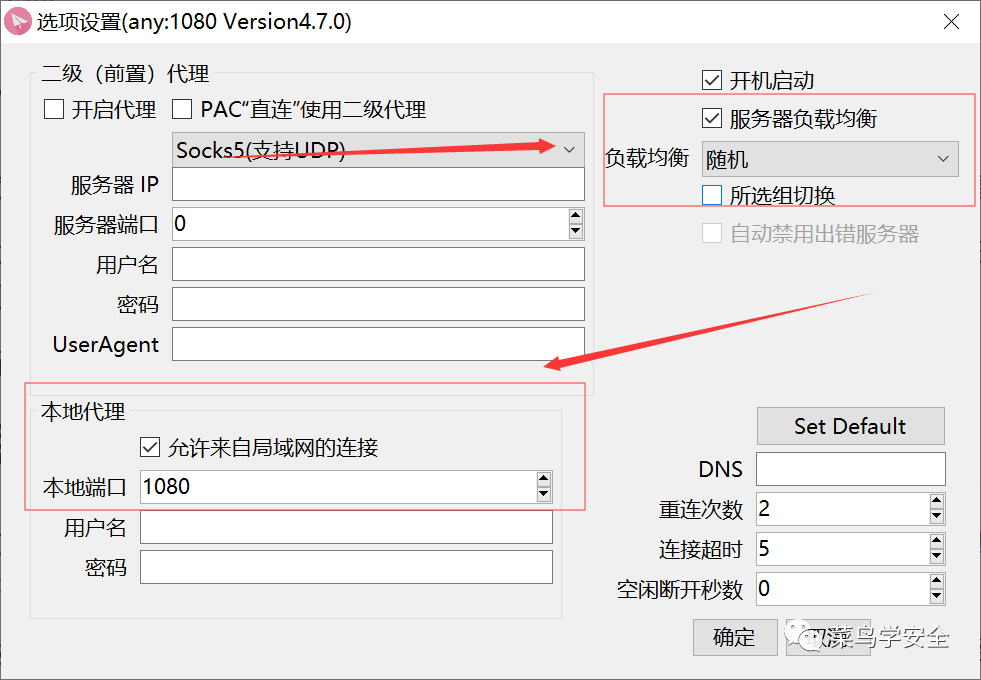

需要用到這兩個(gè)功能.

第一個(gè)是開(kāi)啟本地代理,允許來(lái)自局域網(wǎng)的連接.

第二個(gè)是打開(kāi)負(fù)載均衡,并將模式選擇 隨機(jī).

這樣一個(gè)搭建在本地的代理池就完事了.

使用場(chǎng)景

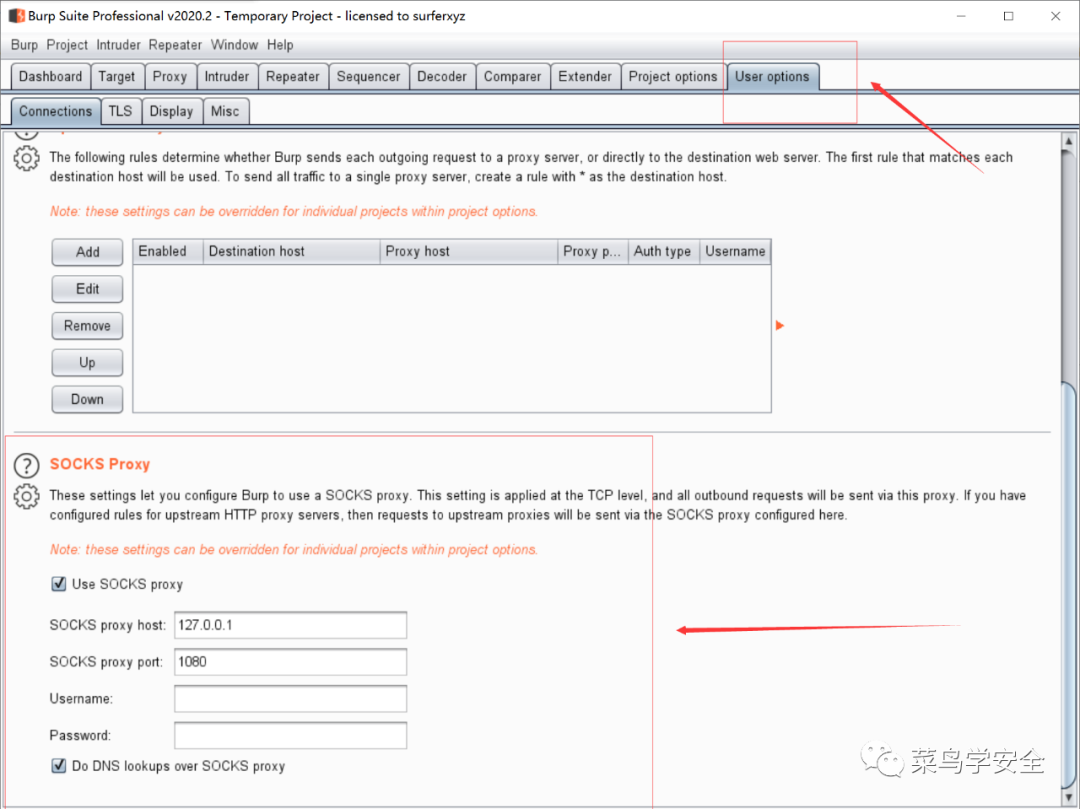

burpsuite

burpsuite這么強(qiáng)大的工具肯定支持代理,所以直接填上就好了

如果是日國(guó)外的站,記得勾上Do DNS lookups over SOCKS proxy

工具使用只講這一個(gè),所有支持代理的工具都可以用這種方式完成代理池

以requests為例.

import requests

proxies = {'https': 'http://127.0.0.1:1080','http':'http://127.0.0.1:1080'}

requests.get("https://baidu.com",proxies=proxies)

python這里有些莫名其妙,代理協(xié)議填socks5不行,填http就可以了.

python的requests還有一個(gè)小坑,302重定向的請(qǐng)求不會(huì)通過(guò)代理,因此需要關(guān)閉自動(dòng)重定向,加上代理后手動(dòng)請(qǐng)求.

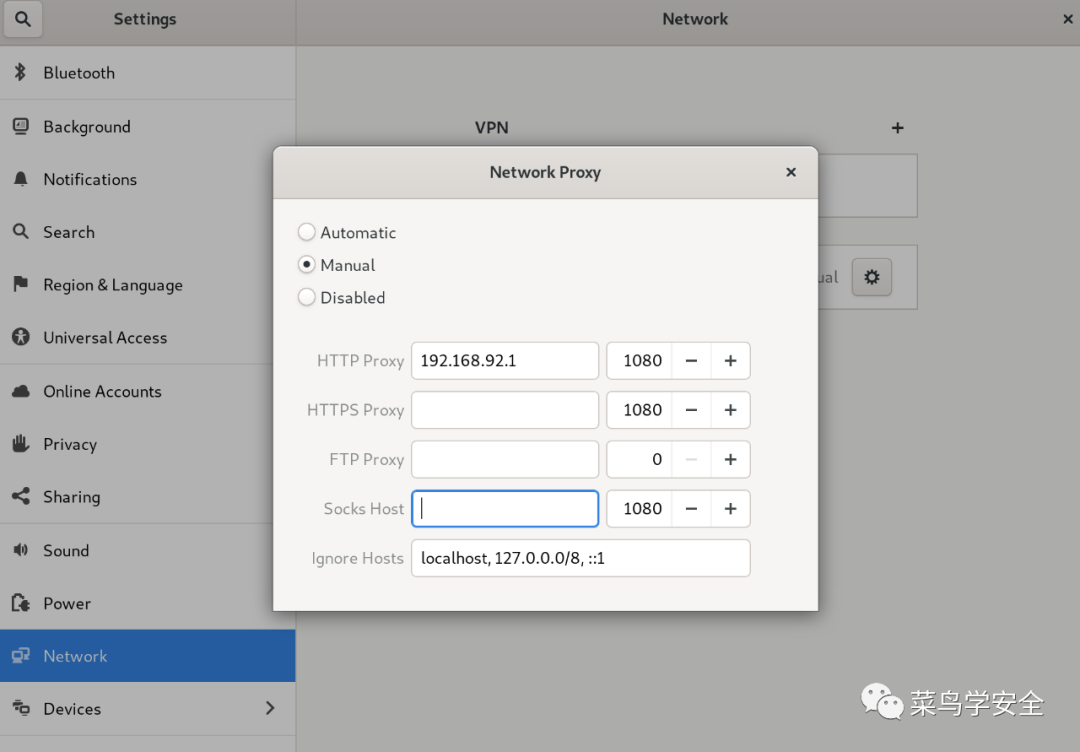

虛擬機(jī)

如果有些工具不支持代理池,可以把它放到虛擬機(jī)里,然后在虛擬機(jī)中配置全局的代理.

以kali為例

ip地址是ssr所在的內(nèi)網(wǎng)地址

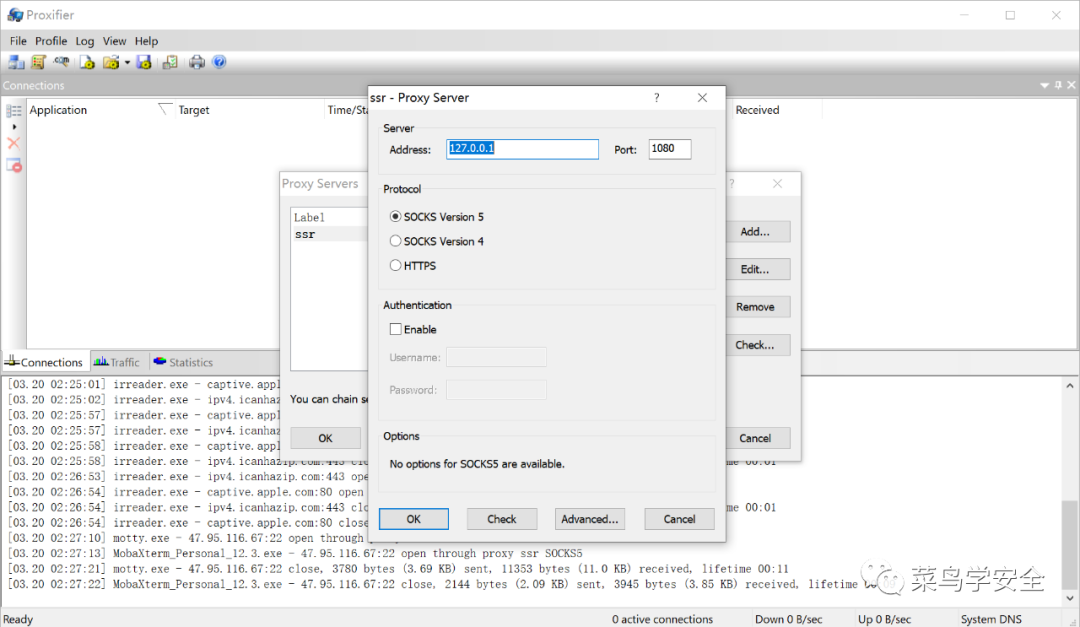

Proxifier

有一些工具并不支持代理功能,因此可以通過(guò)proxifier實(shí)現(xiàn)代理池.

配置也很簡(jiǎn)單.

OK即可.然后就可以看到應(yīng)用的流量走ssr過(guò)了.

proxychains

windows下有proxifier,linux下也有類(lèi)似的工具,叫proxychains.

proxychains是kali自帶的工具,其他系統(tǒng)按照官方文檔安裝下即可.

使用:

vim /etc/proxychains.conf

將socks4 127.0.0.1 9095修改成

socks5 ssr所在ip 1080

proxychains wget https://google.com

SStap

sstap通過(guò)虛擬網(wǎng)卡實(shí)現(xiàn)網(wǎng)絡(luò)層代理,應(yīng)該是比上面這些都更好的選擇.

但是我測(cè)試sstap的時(shí)候失敗了.

sstap能連上ssr的所在的1080端口,也接收到了流量,但是訪問(wèn)時(shí)報(bào)錯(cuò)了.

如果能解決,請(qǐng)聯(lián)系我,感謝.

小結(jié)

上面的使用場(chǎng)景能覆蓋大多數(shù)需求,但是因?yàn)閟ocks協(xié)議本身的限制,是會(huì)話層的協(xié)議,位于表示層與傳輸層之間.

因此只能代理TCP和UDP的數(shù)據(jù).如ICPM協(xié)議的ping就無(wú)能為力了.不能像VPN一樣立足于數(shù)據(jù)鏈路層或者網(wǎng)絡(luò)層.

-

服務(wù)器

+關(guān)注

關(guān)注

14文章

10250瀏覽量

91476 -

防火墻

+關(guān)注

關(guān)注

0文章

446瀏覽量

36695 -

局域網(wǎng)

+關(guān)注

關(guān)注

6文章

790瀏覽量

48656

原文標(biāo)題:實(shí)戰(zhàn)技巧 | 給你的滲透工具上個(gè)代理池

文章出處:【微信號(hào):菜鳥(niǎo)學(xué)安全,微信公眾號(hào):菜鳥(niǎo)學(xué)安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

web滲透的測(cè)試流程

Matlab編程中常用的優(yōu)化技巧

分享一些嵌入式開(kāi)發(fā)中常用的好評(píng)工具

有色Petri網(wǎng)在滲透測(cè)試中的應(yīng)用

模擬電路中常用檢測(cè)儀器及測(cè)試方法的研究

常用的軟件測(cè)試工具有哪些_10款常用的軟件測(cè)試工具推薦

123個(gè)Python滲透測(cè)試工具你了解多少黑客資源

面向工業(yè)控制系統(tǒng)的滲透測(cè)試工具綜述

上海控安SmartRocket PeneCAN滲透測(cè)試工具

滲透測(cè)試工具箱siusiu的特性及使用

APK滲透測(cè)試工具:AppMessenger

11款專(zhuān)家級(jí)滲透測(cè)試工具

基于安卓的滲透測(cè)試工具集

滲透測(cè)試中常用的工具

滲透測(cè)試中常用的工具

評(píng)論